6 Kinh Hoàng Mới Từ Cuộc Họp Quốc Hội Của Giám Đốc Điều Hành Equifax

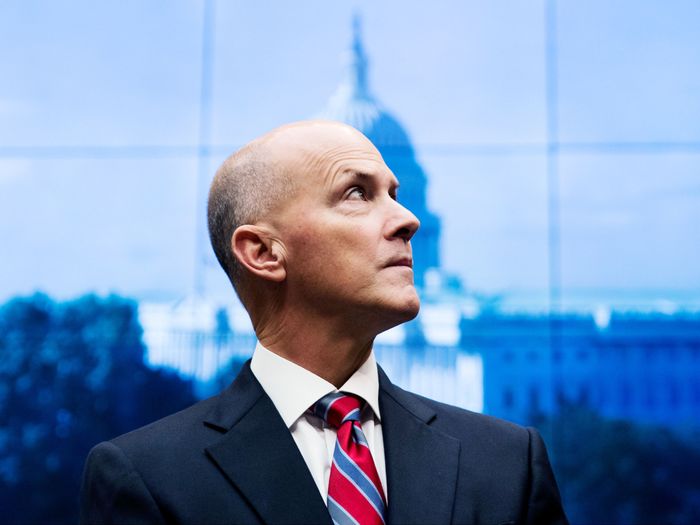

Bắt đầu với sự kiện gây sốc ban đầu về vụ đột nhập dữ liệu của Equifax vào tháng 9, đã hầu hết dịu đi, nhưng thiệt hại thực sự sẽ kéo dài suốt nhiều năm. Thật sự, có rất nhiều sự kiện và tranh cãi công khai còn lại. Tất cả đã được thể hiện trong một cuộc họp Quốc hội vào thứ Ba, trong đó các lập pháp viên đặt câu hỏi cho Giám đốc điều hành trước đây của Equifax, Richard Smith, nhằm hiểu rõ hơn về tình hình tại sao mọi thứ lại trở nên tồi tệ như vậy.

Trước khi đi vào cuộc họp chính mình—mà diễn ra không tốt đẹp—đáng chú ý là nó được bao quanh bởi những phát hiện không may khác của Equifax. Công ty thông báo vào thứ Hai rằng tổng số người bị ảnh hưởng bởi vụ việc của họ không phải là 143 triệu—như họ công bố ban đầu—mà thực tế là 145.5 triệu. Khả năng của họ trong việc lơ đễnh mất 2.5 triệu cuộc sống bị đảo lộn bởi vụ việc là đáng lo ngại, cũng như thông báo vào chiều thứ Ba rằng IRS đã trao cho Equifax một hợp đồng phòng chống gian lận, không qua đấu giá, với giá nhiều triệu đô la vào tuần trước.

Và còn nhiều điều khác nữa. Dưới đây là sáu điều quan trọng (và đáng kinh ngạc, thất vọng, bạn đặt tên cho nó) mà chúng ta thu được từ cuộc họp vào thứ Ba.

Trong khi thời gian mà các nhà quản lý biết gì về sự xâm nhập là đầy nghi ngờ và đau lòng. Trước đó, Equifax đã nói rằng họ đã bị tấn công vào ngày 13 tháng 5 và lần đầu tiên phát hiện vấn đề vào ngày 29 tháng 7. Công ty thông báo cho công chúng vào ngày 7 tháng 9. Nhưng trong buổi điều trần vào thứ Ba, CEO cũ Smith thêm vào đó rằng anh ta đầu tiên nghe về "hoạt động đáng ngờ" trong một cổng thông tin tranh chấp của khách hàng, nơi Equifax theo dõi khiếu nại của khách hàng và nỗ lực sửa lỗi trong bản báo cáo tín dụng của họ, vào ngày 31 tháng 7. Anh ta đã thuê chuyên gia an ninh mạng từ công ty luật King & Spalding để bắt đầu điều tra vấn đề vào ngày 2 tháng 8. Smith cho biết, vào thời điểm đó, không có dấu hiệu nào cho thấy thông tin cá nhân nhận dạng của bất kỳ khách hàng nào bị đe dọa.

Smith tiếp tục chứng minh rằng anh ta không yêu cầu một cuộc họp thông tin về "hoạt động đáng ngờ" cho đến ngày 15 tháng 8, gần hai tuần sau khi cuộc điều tra đặc biệt bắt đầu và 18 ngày sau cờ đỏ ban đầu. Anh ta nhận được cuộc họp thông tin từ King & Spalding và các nhà điều tra pháp y vào ngày 17 tháng 8. Tại thời điểm đó, anh ta nói, những người theo dõi tình hình đã hiểu rõ hơn về tình hình. Nhưng Smith vẫn kiên quyết cho rằng vào ngày 17 tháng 8, anh ta không có đầy đủ thông tin. "Tôi không biết về quy mô, phạm vi của sự xâm nhập," ông nói với ủy ban. Cuối cùng, vào ngày 22 tháng 8, anh ta thông báo cho giám đốc chủ tịch của Hội đồng quản trị Equifax, trong khi toàn bộ Hội đồng quản trị được thông tin vào ngày 24 và 25 tháng 8. "Bức tranh thực sự là đầy đủ thông tin mới mỗi ngày. Ngay khi chúng tôi nghĩ rằng chúng tôi có thông tin có giá trị cho Hội đồng, tôi đã liên lạc," Smith nói.

Dãy thời gian khá thoải mái, phải không? Vẫn còn nhiều câu hỏi chưa có câu trả lời, đặc biệt là về những gì Tổng cố vấn pháp lý John Kelly của Equifax biết về sự xâm nhập khi ông chấp thuận việc bán gần 2 triệu USD cổ phiếu của công ty cho ba nhà quản lý vào đầu tháng 8. Nhưng chỉ những dấu thời gian bổ sung này đã tô điểm cho một bức tranh thiếu nghiêm túc về quy trình khẩn cấp và tình trạng cần thiết nói chung.

Quy trình vá lỗi của Equifax hoàn toàn không đủ. Kẻ tấn công ban đầu đã xâm nhập vào cổng thông tin tranh chấp của khách hàng bị ảnh hưởng thông qua một lỗ hổng trong nền tảng Apache Struts, một dịch vụ ứng dụng web mã nguồn mở phổ biến với khách hàng doanh nghiệp. Apache tiết lộ và vá lỗ hổng liên quan vào ngày 6 tháng 3. Trả lời câu hỏi của đại diện Greg Walden của Oregon, Smith nói rằng có hai lý do mà cổng thông tin tranh chấp của khách hàng không nhận được bản vá đó, được biết đến là quan trọng, kịp thời để ngăn chặn sự xâm nhập.

Lý do đầu tiên mà Smith đưa ra là "lỗi của con người." Ông nói rằng có một cá nhân cụ thể (không được đặt tên) biết rằng cổng thông tin cần được vá lỗi nhưng đã không thông báo cho đội ngũ IT thích hợp. Thứ hai, Smith đổ lỗi cho hệ thống quét được sử dụng để phát hiện loại quá trình quản lý này mà không xác định được cổng thông tin tranh chấp của khách hàng là yếu đuối. Smith nói rằng các nhà điều tra pháp y vẫn đang tìm hiểu tại sao máy quét đã thất bại.

Equifax lưu trữ thông tin nhạy cảm của người tiêu dùng dưới dạng văn bản thô thay vì mã hóa. Khi được đại diện Adam Kinzinger của Illinois hỏi về dữ liệu nào Equifax mã hóa trong hệ thống của mình, Smith thừa nhận rằng dữ liệu bị ảnh hưởng trong cổng thông tin tranh chấp được lưu trữ dưới dạng văn bản thô và sẽ dễ đọc bởi kẻ tấn công. "Chúng tôi sử dụng nhiều kỹ thuật để bảo vệ dữ liệu—mã hóa, mã thông báo, che giấu, mã hóa trong quá trình, mã hóa nghỉ ngơi," Smith nói. "Để cụ thể, dữ liệu này không được mã hóa nghỉ ngơi."

Không rõ chính xác dữ liệu lấy cắp nằm trong cổng thông tin hay trong các phần khác của hệ thống Equifax, nhưng có vẻ như điều đó cũng không quan trọng nhiều, đặc biệt là với thái độ của Equifax đối với mã hóa tổng thể. "Ồ, vì vậy cái này không [được mã hóa], nhưng hạt nhân của bạn có phải là không?" Kinzinger hỏi. "Một số, không phải tất cả," Smith trả lời. "Có nhiều cấp độ kỹ thuật an ninh mà đội triển khai trong các môi trường khác nhau xung quanh doanh nghiệp." Tuyệt vời, tuyệt vời.

Người đứng đầu Equifax vừa từ chức chỉ yêu cầu đánh giá an ninh mỗi quý. Đến cuối cuộc điều trần, Smith nói rằng ông thường gặp các đại diện an ninh và IT một lần mỗi quý để xem xét tình hình an ninh của Equifax. Bốn cuộc họp mỗi năm để bảo vệ thông tin cá nhân quan trọng của hàng trăm triệu người đưa bạn đến chính loại tình trạng an ninh mà Equifax đang có.

Equifax từ chối bình luận về, hoặc loại trừ, kẻ tấn công thuộc quốc gia. Cho đến nay, không có bằng chứng công khai nào chứng minh rằng một quốc gia nào đó đã thực hiện vụ xâm nhập vào Equifax, nhưng đã có một số dấu hiệu nhỏ cho thấy điều này có thể là một khả năng. Trong buổi điều trần vào thứ Ba, đại diện Walden đề cập trong tuyên bố mở đầu của mình rằng vụ xâm nhập có "những dấu hiệu của hoạt động của quốc gia." Nhưng khi đại diện Leonard Lance của New Jersey đặt câu hỏi, CEO cũ Smith không trả lời. “Tôi không có ý kiến,” ông nói, sau cùng thừa nhận rằng điều này "có thể." Smith lưu ý rằng FBI đang điều tra vụ xâm nhập.

Equifax đã làm cho trang thông báo vụ xâm nhập của mình trở thành một tên miền riêng vì trang chính của họ không đủ mạnh mẽ để thực hiện công việc. Một trong những sai lầm lớn của Equifax trong việc đáp ứng vụ xâm nhập là quyết định tổ chức trang thông báo vụ xâm nhập Equifaxsecurity2017.com như một tên miền riêng thay vì trên trang chính Equifax.com đã được xây dựng và đáng tin cậy. Thiết kế một tên miền hoàn toàn khác biệt đã mở ra nhiều rủi ro và lỗ hổng cho việc đáp ứng vụ xâm nhập Equifax, bao gồm cả các trang web lừa đảo giả mạo là trang phản ứng vụ xâm nhập phụ. (Trong một khoảnh khắc hỗn loạn đích thực, tài khoản Twitter chính thức của Equifax liên tục đăng một liên kết lừa đảo, nhầm lẫn nó với trang phản ứng vụ xâm nhập.)

Khi được nhiều nhà lập pháp hỏi vì sao Equifax thiết lập trang web này riêng biệt, Smith nói rằng tên miền chính của công ty không được thiết kế để xử lý lưu lượng lớn mà công ty biết sẽ đến sau khi công bố. Tổng cộng, Smith nói, trang web phản ứng vụ xâm nhập độc lập đã có 400 triệu lượt truy cập từ người tiêu dùng, điều này đã làm đổ nát trang chính.

Thậm chí còn khó khăn hơn khi bạn phải giữ tất cả những thất bại và những bước đi sai lầm trong tâm trí của bạn cùng một lúc, nhưng mỗi phát hiện mới khiến bức tranh tổng thể trở nên xấu xí hơn. “Tôi chỉ hy vọng chúng ta sẽ giải quyết được vấn đề này,” đại diện Ben Ray Luján của New Mexico nói trong buổi điều trần. "Bởi vì đây là một tình hình hỗn loạn."