ACL là gì là một chủ đề được rất nhiều người quan tâm. Đây là một công cụ quan trọng trong lĩnh vực bảo mật mạng, dùng để quản lý quyền truy cập vào các tài nguyên mạng. Cùng Mytour tìm hiểu tất tần tật về Access Control List trong bảo mật mạng nhé.

ACL là gì?

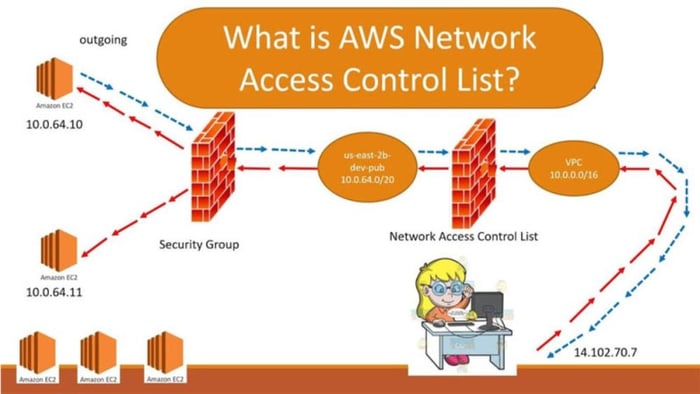

ACL là gì? ACL – Access Control List là một tập hợp các quy tắc dùng để quản lý lưu lượng truy cập mạng và xác định những đối tượng bị ngăn chặn trên các thiết bị như bộ định tuyến hoặc bộ chuyển mạch. Mỗi tài nguyên hệ thống có thể có một ACL riêng biệt để quy định quyền truy cập, chẳng hạn như quyền đọc và ghi tệp trong thư mục. Hơn nữa, ACL có thể được tích hợp vào các hệ điều hành như Linux/Windows hoặc giao diện mạng để kiểm soát lưu lượng truy cập dựa trên nguồn và đích cụ thể.

Vai trò của ACL trong hệ thống mạng

ACL là một công cụ quan trọng trong bảo mật mạng vì nó cho phép quản lý và kiểm soát quyền truy cập vào các tài nguyên mạng như máy chủ, thiết bị mạng, cơ sở dữ liệu, tệp tin và ứng dụng. Với ACL, quản trị viên mạng có thể xác định người dùng, máy tính hoặc nhóm người dùng nào được phép truy cập vào những tài nguyên này, giúp bảo vệ thông tin và dữ liệu quan trọng của công ty khỏi các truy cập trái phép. Ngoài ra, ACL còn giúp ngăn chặn các cuộc tấn công mạng từ bên ngoài. Nếu tin tặc xâm nhập vào mạng, ACL có thể ngăn chúng truy cập vào các tài nguyên quan trọng và bảo vệ hệ thống khỏi mã độc hoặc các cuộc tấn công khác.

Tính năng nổi bật của ACL

Khi đã có câu trả lời cho thắc mắc ACL là gì, bạn có thể sẽ tò mò về những tính năng mà công cụ này mang lại. Cùng điểm qua một số tính năng của ACL trong bảo mật mạng dưới đây.

Kiểm soát quyền truy cập dựa trên IP

ACL cho phép xác định chính xác địa chỉ IP hoặc phạm vi địa chỉ IP nào được phép truy cập vào tài nguyên mạng. Điều này giúp chặn hoặc cho phép lưu lượng dựa trên địa chỉ IP nguồn và đích.

Quản lý dựa trên giao thức

ACL hỗ trợ lọc lưu lượng theo các giao thức mạng như TCP, UDP, ICMP và nhiều giao thức khác. Có thể áp dụng các quy tắc cụ thể cho từng loại giao thức để quản lý lưu lượng hiệu quả hơn.

Quản lý dựa trên cổng

Quản lý dựa trên cổng là một chức năng quan trọng của ACL (Access Control List), giúp quản trị viên mạng xác định và quản lý quyền truy cập dựa trên số cổng nguồn và cổng đích. ACL có thể xác định và kiểm soát lưu lượng dựa trên số cổng nguồn và cổng đích, cho phép quản lý quyền truy cập vào các dịch vụ cụ thể chạy trên các cổng nhất định.

Giám sát và ghi nhận log

ACL thường được kết hợp với khả năng giám sát và ghi nhật ký các hoạt động truy cập, giúp phát hiện và xử lý các hành vi không bình thường. Log này có thể được sử dụng để phân tích bảo mật và điều tra sự cố, đảm bảo hệ thống luôn được bảo vệ.

Phân loại Danh sách Kiểm soát Truy cập ACL

Một vấn đề khác cần quan tâm là cách phân loại ACL. ACL được phân loại theo các tiêu chí khác nhau, phổ biến nhất là dựa trên cách chúng hoạt động và môi trường chúng được áp dụng.

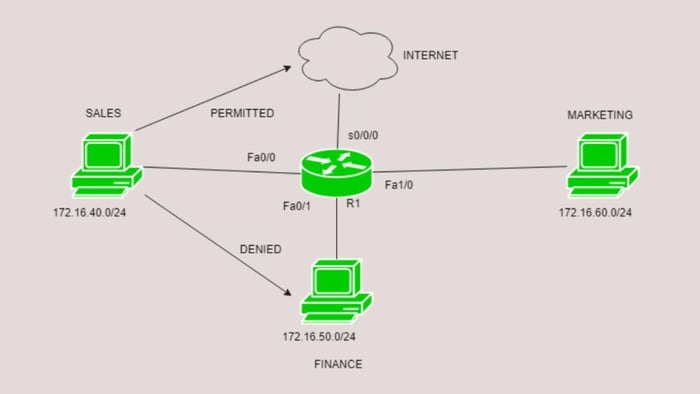

ACL Tiêu chuẩn

ACL Tiêu chuẩn chỉ kiểm soát quyền truy cập dựa trên địa chỉ IP nguồn và thường sử dụng các số từ 1 đến 99 và 1300 đến 1999. Loại ACL này đơn giản và dễ cấu hình, nhưng không cho phép kiểm soát dựa trên các tiêu chí khác như địa chỉ IP đích, giao thức hay cổng. Vì chỉ sử dụng địa chỉ IP nguồn, ACL Tiêu chuẩn phù hợp cho các tác vụ lọc cơ bản.

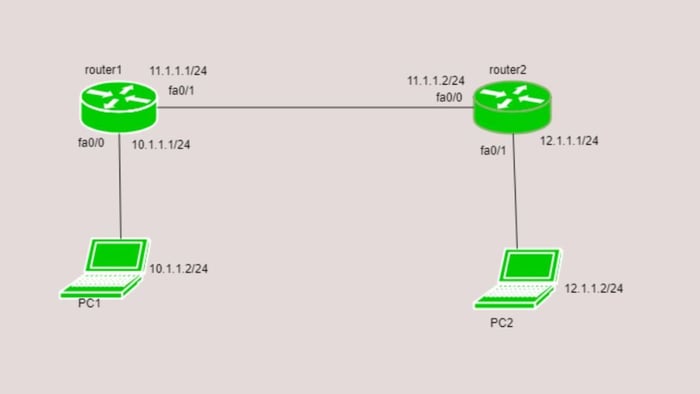

ACL Mở rộng

ACL Mở rộng cung cấp khả năng kiểm soát lưu lượng mạnh mẽ và chi tiết hơn so với ACL Tiêu chuẩn, bằng cách cho phép quản lý dựa trên địa chỉ IP nguồn và đích, giao thức (TCP, UDP, ICMP, v.v.), và các cổng. ACL Mở rộng sử dụng các số từ 100 đến 199 và 2000 đến 2699, cho phép tạo ra các quy tắc phức tạp để quản lý lưu lượng một cách linh hoạt.

ACL Động (ACL Phản xạ)

ACL Động, hay còn gọi là ACL Phản xạ, cho phép thiết lập các quy tắc ACL tạm thời dựa trên các phiên kết nối hiện tại, tăng cường bảo mật bằng cách chỉ cho phép lưu lượng phản hồi từ các phiên đã được thiết lập trước đó. Chúng tự động tạo ra các quy tắc động trong quá trình phiên lưu lượng hợp lệ được khởi tạo, và các quy tắc này sẽ tự động biến mất khi phiên kết thúc.

ACL Dựa trên Thời gian

ACL Dựa trên Thời gian cho phép hoặc từ chối lưu lượng dựa trên thời gian cụ thể, như giờ trong ngày hoặc ngày trong tuần, giúp quản lý quyền truy cập linh hoạt theo lịch trình. Loại ACL này thích hợp cho các môi trường cần quản lý truy cập theo ca làm việc hoặc trong các khoảng thời gian nhất định, tăng cường bảo mật trong các thời điểm nhạy cảm.

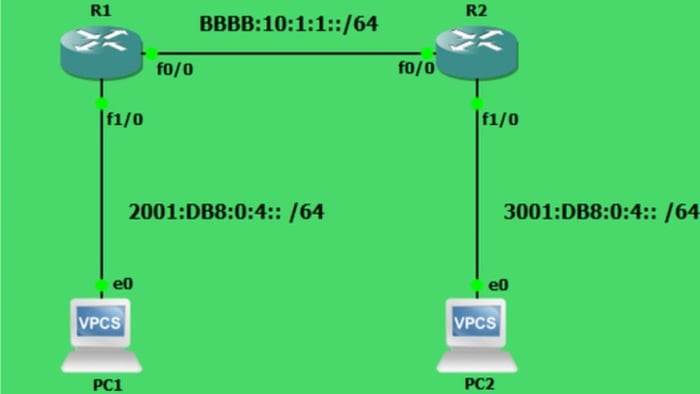

ACL IPv6

ACL IPv6 được thiết kế để làm việc với địa chỉ IPv6, cung cấp khả năng kiểm soát truy cập tương tự như ACL dành cho IPv4 nhưng với sự hỗ trợ đầy đủ cho các tính năng và địa chỉ của IPv6. Chúng cho phép quản lý lưu lượng dựa trên các tiêu chí như địa chỉ IP nguồn và đích, giao thức và cổng, nhưng dành riêng cho môi trường IPv6.

Nguyên tắc hoạt động của ACL

Vậy nguyên tắc hoạt động của ACL là gì? ACL hoạt động theo nguyên tắc khi người dùng yêu cầu truy cập tài nguyên trên mạng, yêu cầu này sẽ được chuyển đến hệ thống máy chủ. Hệ thống của máy chủ tiến hành kiểm tra yêu cầu truy cập sau đó so sánh nó với các quy tắc ở danh sách ACL tương ứng tài nguyên được yêu cầu.

Nếu các yêu cầu truy cập phù hợp với một quy tắc trong danh sách, hệ thống sẽ thực hiện hành động được quy định trong quy tắc đó. Ví dụ, nếu quy tắc đó cho phép truy cập vào tài nguyên, yêu cầu truy cập sẽ được chấp nhận. Ngược lại, nếu quy tắc từ chối truy cập, yêu cầu truy cập sẽ bị từ chối. Yêu cầu truy cập không phù hợp với quy tắc nào trong danh sách ACL, hệ thống sẽ áp dụng quy tắc mặc định, thường là từ chối truy cập. Sau khi xử lý yêu cầu, hệ thống máy chủ sẽ phản hồi kết quả truy cập cho người dùng.

Cách triển khai ACL trong bảo mật mạng

Cách triển khai ACL trong bảo mật mạng rất quan trọng. Cần triển khai ACL theo các bước dưới đây để đạt hiệu quả tốt nhất.

Xác định yêu cầu và mục tiêu bảo mật

Bước đầu tiên trong triển khai ACL là xác định các yêu cầu và mục tiêu bảo mật của mạng. Điều này bao gồm việc xác định rõ ràng các tài nguyên cần được bảo vệ, chẳng hạn như máy chủ, cơ sở dữ liệu, thiết bị mạng, tệp tin và ứng dụng. Tiếp theo, xác định loại lưu lượng nào cần được kiểm soát, ví dụ như web, email, FTP, v.v. Cuối cùng, định rõ các chính sách bảo mật, bao gồm các yêu cầu về truy cập từ xa, truy cập nội bộ và các quy tắc bảo mật giữa các phân đoạn mạng khác nhau.

Thiết kế ACL

Sau khi xác định rõ yêu cầu và mục tiêu bảo mật của ACL, bước tiếp theo là thiết kế ACL. Quản trị mạng cần lựa chọn loại ACL phù hợp như Standard, Extended, hoặc Time-based ACL. Sau đó, xác định các tiêu chí lọc dựa trên địa chỉ IP nguồn, địa chỉ IP đích, giao thức và cổng.

Cấu hình ACL trên thiết bị mạng

Sau khi đã hoàn tất việc thiết kế các quy tắc ACL, bước tiếp theo là cấu hình ACL trên thiết bị mạng. Quản trị viên mạng có thể truy cập vào router hoặc switch thông qua giao diện dòng lệnh hoặc giao diện web để nhập các quy tắc ACL vào hệ thống.

Áp dụng Phân quyền truy cập vào các giao diện

Sau khi thiết lập Phân quyền truy cập trên thiết bị mạng, bước tiếp theo là áp dụng Phân quyền truy cập vào các giao diện cụ thể của thiết bị mạng. Quản trị viên mạng cần xác định các giao diện (inbound hoặc outbound) mà Phân quyền truy cập sẽ được gắn vào để kiểm soát lưu lượng vào và ra. Việc áp dụng đúng Phân quyền truy cập vào các giao diện phù hợp là rất quan trọng để đảm bảo rằng tất cả lưu lượng qua các giao diện này đều được kiểm soát chặt chẽ theo các quy tắc đã thiết kế.

Kiểm tra và giám sát

Sau khi áp dụng Phân quyền truy cập vào các giao diện, quản trị viên mạng cần kiểm tra cấu hình để đảm bảo rằng các quy tắc Phân quyền truy cập đã được áp dụng đúng và hoạt động như mong muốn. Việc kiểm tra bao gồm việc xác nhận rằng chỉ có các lưu lượng hợp lệ được phép qua lại và các lưu lượng trái phép bị chặn. Đồng thời, giám sát và ghi nhật ký hoạt động của Phân quyền truy cập cũng rất quan trọng để phát hiện kịp thời các hành vi bất thường.

Sửa chữa và nâng cấp định kỳ

Để đảm bảo hiệu suất và an ninh mạng tối đa, ACL cần được sửa chữa và cập nhật thường xuyên. Quản trị mạng cần cập nhật các quy tắc ACL thường xuyên để phản ánh các thay đổi trong chính sách bảo mật và cấu trúc mạng. Việc kiểm tra và điều chỉnh ACL định kỳ là rất quan trọng để đảm bảo rằng các quy tắc vẫn hoạt động hiệu quả và không gây ra vấn đề nào về hiệu suất mạng.

Dưới đây là một số dòng sản phẩm laptop đang được quan tâm tại Mytour:

Các hạn chế của ACL

Mặc dù ACL (Access Control List) là một công cụ quan trọng trong bảo mật mạng, nhưng cũng có một số hạn chế tồn tại. Hãy cùng xem xét những hạn chế của ACL là gì.

- Quản lý phức tạp

Mytour giới thiệu về ACL: phân loại, nguyên lý hoạt động và triển khai trong bảo mật mạng. Hy vọng bạn có thêm thông tin hữu ích và biết cách sử dụng công cụ quan trọng này.