Các tấn công của "người hầu ác" là một vấn đề an ninh mạng cổ điển. Để một chiếc máy tính không giám sát tại một khách sạn và một kẻ tấn công mặc trang phục nhân viên có thể vào phòng bạn, cài đặt phần mềm độc hại vào laptop của bạn và thoát ra mà không để lại dấu vết nào. Cho phép truy cập vật lý vào một thiết bị thường là kết thúc trò chơi. Nhưng nếu bạn đang xây dựng các vi xử lý cuối cùng sẽ xuất hiện trên hàng triệu thiết bị trên khắp thế giới, bạn không thể dễ dàng từ bỏ như vậy.

Đó là lý do tại sao năm Intel đã ra mắt một nhóm tấn công phần cứng chuyên nghiệp được biết đến với tên gọi Intel Security Threat Analysis and Reverse Engineering. Khoảng 20 nghiên cứu viên iSTARE hiện đang làm việc trong các phòng thí nghiệm được trang bị đặc biệt tại thành phố Haifa ở phía bắc Israel và tại Hoa Kỳ. Ở đó, họ phân tích và tấn công các thế hệ chip tương lai của Intel, tìm kiếm những điểm yếu có thể được củng cố từ rất sớm trước khi chúng đến máy tính hoặc máy MRI của bạn.

“Mọi người không luôn hiểu đúng tất cả các ảnh hưởng về an ninh và có thể cảm thấy như tấn công vật lý không quan trọng như vậy,” nói Steve Brown, một kỹ sư chính trong bộ phận đảm bảo sản phẩm và an ninh của Intel. “Nhưng đây là một cách tiếp cận tích cực. Bạn càng sớm chặn tất cả những vấn đề này trong vòng đời sống, càng tốt.”

Khi hacker khai thác những lỗ hổng để đánh cắp dữ liệu hoặc cài đặt phần mềm độc hại, họ thường tận dụng các lỗi phần mềm, sai sót hoặc không nhất quán logic trong cách mã được viết. Ngược lại, hacker phần cứng dựa vào các hành động vật lý; các nghiên cứu viên iSTARE mở vỏ máy tính, hàn mạch điện mới trực tiếp vào bo mạch chủ, phát các xung điện từ chiến lược để thay đổi hành vi khi electron chảy qua bộ xử lý và đo xem các đặc điểm vật lý như phát ra nhiệt độ hoặc rung động có rò rỉ ngẫu nhiên thông tin về những gì một thiết bị đang thực hiện.

Hãy nghĩ về hàng an ninh tại sân bay. Nếu bạn không có ID, bạn có thể làm việc trong hệ thống và cố gắng nói ngọng với nhân viên TSA kiểm tra giấy chứng minh, hy vọng có thể thuyết phục họ để cho bạn đi qua. Nhưng bạn cũng có thể tiếp cận một cách vật lý, tìm một lối vào phụ được bỏ qua để bạn có thể tránh qua kiểm tra ID một cách hoàn toàn. Khi đến với các bản thiết kế sơ bộ và mẫu mới của vi xử lý Intel, iSTARE đang cố gắng chặn mọi lối vào mà những người vượt qua có thể thử nghiệm.

“Chúng tôi bản chất là mô phỏng hacker, tìm hiểu họ muốn đạt được gì từ một cuộc tấn công,” nói Uri Bear, quản lý nhóm iSTARE và một chuyên gia an ninh cấp cao cho bộ phận đảm bảo sản phẩm và an ninh của Intel. “Chúng tôi không chỉ có nhiệm vụ tìm ra lỗ hổng bảo mật, chúng tôi còn có nhiệm vụ phát triển thế hệ tiếp theo của các cuộc tấn công và phòng thủ và đảm bảo chúng ta sẵn sàng cho thứ tiếp theo sẽ xảy ra. Chúng tôi sửa chữa mọi thứ từ trước, trước khi chúng xuất hiện trên thị trường.

Điều làm cho hacking phần cứng trở nên khó tin là phần mềm cũng có thể đóng một vai trò. Ví dụ, các cuộc tấn công “Rowhammer” dựa trên vật lý nổi tiếng sử dụng các chương trình phần mềm nhỏ chạy liên tục để gây rò rỉ điện trong bộ nhớ của máy tính. Sai sót chiến lược này vật lý thay đổi dữ liệu sao cho hacker có thể đạt được quyền truy cập hơn vào hệ thống. Đó là một ví dụ về loại chuyển đổi mô hình mà các nghiên cứu viên iSTARE đang cố gắng tiên đoán.

“Điều quan trọng là vui vẻ khi phá vỡ mọi thứ,” Bear nói, “tìm cách sử dụng phần cứng đã bị chặn hoặc không được thiết kế cho và cố gắng tìm ra các cách sử dụng mới. Nếu không có hacker, mọi thứ sẽ trở nên nhạt nhòa và đủ tốt. Hacker thách thức công nghệ hiện tại và buộc các nhà thiết kế phải làm cho mọi thứ tốt hơn.”

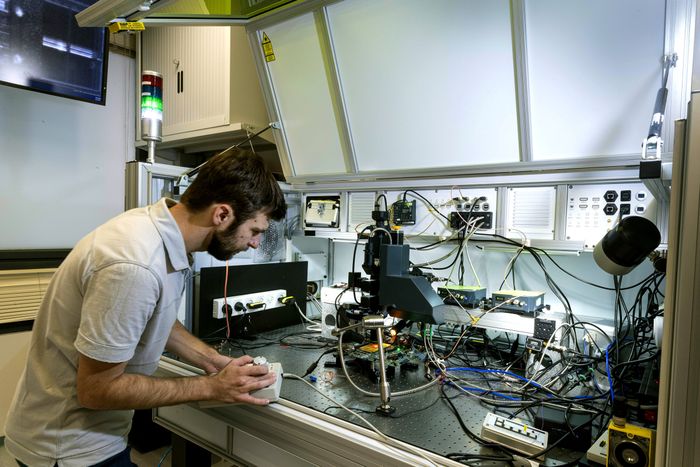

Làm việc trong các phòng thí nghiệm chật chội đầy thiết bị chuyên biệt, iSTARE kiểm duyệt các bản vẽ kỹ thuật và các tài liệu thiết kế sớm. Nhưng cuối cùng, nhóm này hiệu quả nhất khi nó thực hiện việc đảo ngược, hoặc làm việc ngược từ sản phẩm đã hoàn thành. Mục tiêu là khám phá chip để tìm lỗ hổng dưới các điều kiện giống như một kẻ tấn công sẽ làm — mặc dù với các mô hình nguyên mẫu hoặc thậm chí là các hiển thị ảo — sử dụng các công cụ như kính hiển vi điện tử để nhìn vào bên trong hoạt động bên trong bộ xử lý. Và trong khi iSTARE có quyền truy cập vào các thiết bị phân tích hàng đầu mà hầu hết các kẻ lừa đảo số và hacker tội phạm khác không có, Bear nhấn mạnh rằng giá của nhiều công cụ phân tích tiên tiến đã giảm xuống và rằng những kẻ tấn công có động cơ, đặc biệt là những người được hỗ trợ bởi nhà nước, có thể có được mọi thứ họ cần.

iSTARE hoạt động như một nhóm tư vấn bên trong Intel. Công ty khuyến khích các nhóm thiết kế, kiến trúc và phát triển của mình yêu cầu kiểm toán và đánh giá từ iSTARE sớm trong quá trình tạo ra để có thời gian thực hiện các thay đổi dựa trên bất kỳ phát hiện nào. Isaura Gaeta, phó chủ tịch nghiên cứu về an ninh cho bộ phận đảm bảo sản phẩm và an ninh của Intel, lưu ý rằng thực tế iSTARE thường xuyên có nhiều yêu cầu hơn là nó có thể xử lý. Do đó, một phần của công việc của Gaeta và Brown là truyền đạt những phát hiện có thể tổng quát hóa và các phương pháp tốt nhất khi chúng xuất hiện cho các phân khúc và nhóm phát triển khác nhau trong Intel.

Beyond Rowhammer, các nhà sản xuất chip trong ngành công nghiệp đối mặt với những trở ngại gần đây khác về an ninh của các thiết kế khái niệm cốt lõi. Bắt đầu từ năm 2016, ví dụ, Intel và các nhà sản xuất khác bắt đầu đối mặt với những yếu điểm bảo mật không lường trước được của 'thực thi giả định.' Đó là một chiến lược tốc độ và hiệu quả, trong đó bộ xử lý lý thuyết làm những phỏng đoán có giáo dục về những gì người dùng có thể yêu cầu chúng làm tiếp theo và sau đó làm trước để công việc đã được tiến hành hoặc hoàn thành nếu cần. Nghiên cứu đã phát triển thành các cuộc tấn công có thể giữ lấy những kho dữ liệu từ quá trình này, ngay cả trong các chip an toàn nhất, và các công ty như Intel đã vật lộn để phát hành các bản vá đủ đáp ứng ngay lập tức. Cuối cùng, chip cần phải được chuyển đổi cơ bản để đối phó với rủi ro.

Cùng lúc mà các nhà nghiên cứu có thể đã tiết lộ các phát hiện tấn công thực thi giả định ban đầu của họ cho Intel, công ty đã thành lập iSTARE như một sự tổ chức lại của các nhóm đánh giá bảo mật phần cứng hiện có khác trong công ty. Nói chung, các nhà sản xuất chip trong ngành công nghiệp đã phải đại tu quy trình kiểm toán của họ, các chương trình tiết lộ lỗ hổng và tài trợ cả nghiên cứu an ninh nội bộ và ngoại vi để đối phó với các phát hiện thực thi giả định Spectre và Meltdown.

“Vài năm trở lại đây, có lẽ là cách đây một thập kỷ, các nhà cung cấp đã từ chối thấy rằng phần cứng, giống như phần mềm, sẽ chứa lỗi và cố gắng đảm bảo rằng những lỗi này không nằm trong sản phẩm mà khách hàng sau đó sử dụng,” nói Daniel Gruss, một nhà nghiên cứu tại Đại học Công nghệ Graz ở Áo.

Gruss là một trong những đội ngũ học thuật ban đầu phát hiện ra Spectre và Meltdown. Anh ta nói rằng trong những năm gần đây, Intel đã tài trợ cho một số sinh viên tiến sĩ trong phòng thí nghiệm của anh ta, Nhóm Hệ thống Bảo mật của TU Graz, mặc dù hiện tại không có sinh viên nào của anh ta được Intel tài trợ.

“Tìm kiếm lỗ hổng là một công việc sáng tạo, đến một mức độ nào đó. Bạn phải nghĩ về phần cứng và phần mềm theo cách mà người khác chưa từng nghĩ,” Gruss nói. “Tôi nghĩ đó là một bước cần thiết để các nhà cung cấp tạo ra những nhóm này hoặc tăng kích thước và ngân sách của chúng. Nhưng chúng sẽ không thay thế được quy mô sáng tạo lớn lao bạn có thể tìm thấy trong học thuật, đó chỉ là nhiều óc đồng thanh hơn bạn có thể thuê một đội đỏ.”

Nhóm iSTARE cho biết họ cảm nhận rõ trách nhiệm khi làm việc trên các dự án sẽ trở thành các vi mạch Intel phổ biến. Và họ cũng phải sống với thực tế rằng một số lỗ hổng và yếu điểm sẽ luôn luôn trượt qua.

“Đôi khi có thể làm bạn nản lòng,” Brown nói. “Từ góc độ của một nhà nghiên cứu, bạn muốn làm tốt nhất có thể, nhưng có những lúc có thể nó chưa đủ hoặc các giả định thay đổi dọc đường tạo ra một lỗ hổng hoặc yếu điểm khác trong một sản phẩm không nhất thiết được xem xét. Nhưng khi những điều đó được tiết lộ, chúng ta học hỏi thêm để làm cho sản phẩm tiếp theo tốt hơn. Vì vậy, chúng tôi cố gắng nhìn nhận tích cực, mặc dù đôi khi nó có thể ở một góc độ tiêu cực.”

Ang Cui, một hacker phần cứng độc lập, người sáng lập công ty an ninh thiết bị nhúng Red Balloon, cho rằng các nhóm như iSTARE là quan trọng đối với các nhà sản xuất chip lớn, sản phẩm của họ đưa ra tính toán trong mọi ngành và chính phủ. “Những nhóm như vậy đã xuất hiện kể từ khi con người đầu tiên sử dụng một cái kẹp giấy để làm lỗi máy tính,” ông nói. Nhưng ông nhấn mạnh rằng các nhà sản xuất có động cơ kinh tế thường không đồng hành với an ninh tối đa, một động lực khó khăn cho một nhóm như iSTARE để vượt qua.

“Các nhà sản xuất chip phải thêm tính năng và đồ chơi để họ có thể bán những thứ mới, lòe loẹt ra thị trường, và điều đó dịch thành tỷ lệ tỷ transistor trên một vi mạch,” Cui nói. “Vì vậy, bạn đang thêm vào đó các lỗ hổng đã biết và chưa biết cho một cái cục phức tạp này, và thêm vào đó nhiều điều hơn nữa để những đội này phải bảo vệ.”

Khi đến việc chia sẻ các kết quả nghiên cứu nhìn về tương lai của mình, Brown nói rằng iSTARE không dịch giọng.

“Nó có thể khá đối đầu — bạn đang tìm vấn đề và người khác là chủ sản phẩm, điều đó có thể là một mối quan hệ đầy tranh chấp,” Brown nói. “Nhưng chúng tôi cố gắng tiếp cận nó như là chúng tôi là một phần của những đội đó và chúng tôi có nhiều gì cược như họ thay vì chỉ trỏ ra nhược điểm trong sản phẩm của họ.”

Những người kiểm tra an ninh và quyền riêng tư thường dường như là những người Cassandras không được chào đón trong các tổ chức lớn, luôn càu nhàu và tìm ra vấn đề tạo ra nhiều công việc hơn cho mọi người. Bear đồng tình rằng một phần công việc của iSTARE là nhận thức về động đồng này và đưa ra các kết luận một cách khéo léo.

“Tôi nghĩ giải pháp không phải là tìm vấn đề và ném nó vào ai,” ông ta nói. “Đó là làm việc chung để tìm giải pháp. Đó là một phần quan trọng của việc chấp nhận vấn đề cần giải quyết.”

Gaeta nhấn mạnh rằng bằng cách phát hiện ra vấn đề an ninh trong khi vẫn còn thời gian để sửa chữa, iSTARE giúp Intel và khách hàng của mình tiết kiệm tiền và tổn thất về uy tín do những lỗ hổng an ninh hệ thống lớn. Điều này cuối cùng là nơi mà các lợi ích trùng khớp giữa một công ty công nghệ như Intel và những hacker sáng tạo, tò mò vô tận, làm phiền lỗ như cần thiết cho một đội như iSTARE.

“Mỗi vài tháng chúng tôi đổi hoàn toàn trong đầu mục đang làm việc,” Bear giải thích. “Đó là một công nghệ mới, đó là một loại bộ xử lý mới, một bộ lệnh sản xuất mới, và có nhiều chi tiết tẻ nhạt. Vì vậy chúng tôi phải giữ nó thú vị vì thực sự những nhà nghiên cứu an ninh làm điều này vì niềm vui. Tôi được trả tiền để phá hỏng đồ chơi của người khác, đó là cách tôi giải thích nó.”