Gọi ngẫu nhiên từ điện thoại trong thang máy mang đầy sự hứng thú của những điều chưa biết, nhưng cũng đi kèm với những nguy cơ về an ninh.

Tôi cầm chiếc iPhone của mình, nhấn gọi vào thế giới nhỏ bé bên trong cái thang máy - trong danh bạ của tôi, số điện thoại lạ này được ghi là Khách sạn Crown Plaza, một khách sạn ở Chicago - ngay lập tức tôi nghe thấy 2 tiếng beep, một giọng nói được ghi âm sẵn vang lên, hướng dẫn tôi bấm phím “1” để bắt đầu trò chuyện. Tôi làm theo, và nghe thấy âm thanh kỳ lạ phát ra, là tiếng động cơ chạy, là tiếng cáp treo căng mình với trọng lượng của thang máy. Tôi hỏi vào khoảng không vô hình: “Xin chào, có ai nghe tôi nói không?” Không gian im lặng không đáp lại.

Dập máy, tôi thử số khác: lần này là khách sạn Hilton ở Grand Rapids, Michigan. Đầu dây kia chỉ rung một lúc là tôi nghe thấy bốn tiếng beep báo kết nối thành công, điện thoại vang lên âm thanh thông thường bên trong thang máy. Một tiếng chuông, có lẽ là báo hiệu thang máy dừng ở một tầng, tiếng ồn có lẽ là cửa thang mở ra. Tôi hỏi:

- Xin chào, có ai ở đó không?

Một số giọng thầm thì vang lên, sau đó một giọng nữ trả lời:

- Có, có người ở đây.

Với giọng điệu cố kì, tôi hỏi liệu có ai đang gặp tình huống khẩn cấp không; một câu hỏi khá lạ khi mới chào hỏi, nhưng lại là cách tốt để đảm bảo không làm phiền ai, đồng thời cũng chuẩn bị sẵn lòng giúp đỡ nếu cần. Không ai trả lời, sau đó tôi nghe thấy tiếng cửa thang mở ra rồi đóng lại lần nữa.

Tôi quyết định không dập máy, tiếp tục lắng nghe âm thanh từ thế giới xa lạ kia. Chỉ vài giây sau, tiếng chuông báo tầng lại vang lên, một nhóm người mới bước vào. Một lần nữa tôi chào hỏi, nội dung giống như trước, nhưng sau vài lần gọi, không ai đáp lại.

“Nhấn thêm vào đó vài lần”, một phụ nữ với giọng Miền Trung nói. “Lễ tân bảo chỉ cần giơ thẻ lên là được mà”, một người đàn ông đáp lại. Tôi nhận ra mình đang nghe cuộc trò chuyện giữa một cặp đôi đang cố gắng sử dụng thẻ để lên tầng họ cần. Một cảm giác vui mừng kết hợp với lỗi lầm tràn ngập tôi, như thể tôi đang nghe một cuộc trò chuyện mà không nên, không thể nghe! Theo bản năng, tôi lập tức dập điện thoại.

Tôi đã bước vào thế giới của việc 'hack' điện thoại thang máy một cách phi pháp và hồi hộp như vậy. Tôi chỉ mới biết về trò tiêu khiển này cách đây không lâu, sau khi nhận được danh sách các khách sạn có thể gọi được, chỉ vài ngày trước; đó là khi tôi gặp Will Caruana, một nhà nghiên cứu về bảo mật làm việc tự do.

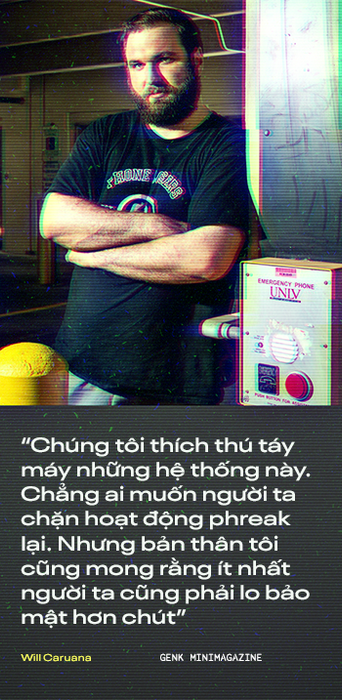

Trong thời gian rảnh rỗi, Caruana đã thử nghiệm 'phreaking', thuật ngữ chỉ những kỹ thuật đã tồn tại hàng chục năm nhằm khám phá cửa sau, xâm nhập, khai thác những tính năng đặc biệt, thậm chí cả 'bug' của hệ thống điện thoại toàn cầu. Tại hội chợ hacker Defcon ở Las Vegas, Caruana đã thảo luận về sở thích này, cũng như cung cấp thông tin cụ thể về một phần ít người biết đến của 'hack': Caruana đã giới thiệu 'phreak' điện thoại thang máy, thú vui hack công cụ liên lạc không thể thiếu trong mọi hệ thống thang máy ở Mỹ, với một số điện thoại đặc biệt mở cửa cho bất kỳ ai có được số này.

“Tôi có thể gọi thẳng vào điện thoại thang máy, nghe trộm cuộc trò chuyện, thậm chí là lập trình điện thoại để khi ai đó muốn gọi ra từ thang máy, máy sẽ nối tới bất kỳ số nào tôi muốn”, Caruana giải thích cho tôi. Anh cũng cảnh báo thêm, dù điện thoại thang máy thường phát ra một tiếng “bíp” khi kết nối thành công, nhưng nếu đã có ai đó kết nối trước khi bạn bước vào, duy nhất cách để phát hiện là nhìn thấy đèn báo màu đỏ.

“Nếu không chú ý, bạn sẽ khó có thể nhận ra nó”, Caruana nói.

Trong năm qua, Caruana đã dành thời gian để lập danh sách số điện thoại của thang máy trên khắp Mỹ; ban đầu, anh dự định chỉ chia sẻ với một số người nhất định, nhưng không nêu rõ anh sẽ chia sẻ danh sách ấy ở đâu. Hiện tại, anh đang phổ biến danh sách hơn 80 số điện thoại thang máy từ nhiều khu vực, không chỉ để giới thiệu về cách phreaking có tiềm năng mang lại những cuộc trò chuyện đáng nhớ, mà còn để cảnh báo về những lỗ hổng bảo mật ít người nghĩ tới - những lỗ hổng có thể gây nguy hại cho tổ chức cũng như cá nhân.

Khi kết nối với hầu hết số điện thoại thang máy và nhấn phím “2”, bạn có thể nhập mật khẩu để lập trình lại hệ thống điện thoại thang máy. Thực tế, việc thiết lập mật khẩu mặc định không hiếm, và không khó để đoán được một số ký tự mặc định, vì vậy bất kỳ ai cũng có thể chỉnh sửa hệ thống này.

Chỉ cần tham khảo hướng dẫn sử dụng của điện thoại thang máy, tìm kiếm tài liệu trên Google hoặc mua một mẫu điện thoại tương tự, Caruana đã tạo ra một danh sách mật khẩu dài để xâm nhập vào nhiều hệ thống. Như những “phreaker” khác, anh có thể thay đổi số tổng đài hỗ trợ kết nối với điện thoại trong thang máy thành bất kỳ số nào: từ số riêng của từng phreaker, đến cửa hàng pizza gần nhất, thậm chí có thể gọi tới một số điện thoại và phát nhạc “Never Gonna Give You Up” của Rick Astley suốt cả ngày.

“Không ai quan tâm đến việc thay đổi mật khẩu cho những hệ thống này, và cũng không có ai quản lý chúng”, Caruana nói. “Tôi tìm hiểu về phreaking chỉ vì mình thích, nhưng giờ tôi muốn chia sẻ với cộng đồng vì đây là một vấn đề thực sự nan giải”.

Caruana nhấn mạnh rằng cộng đồng phreaker, bao gồm những người anh biết rất rõ, chỉ tập trung vào việc khám phá và thử nghiệm cho vui thôi. Anh kể về lần đầu tiên gia nhập cộng đồng, khoảng một năm trước, khi đang tán gẫu trong nhóm voice chat và có người thêm một thành viên mới vào, một cái điện thoại kết nối trực tiếp với thang máy.

“Bạn có thể nghe thấy những âm vang lạ, và tiếng bấm nút thang rất dễ nhận biết. Tôi bị sốc, không hiểu chuyện gì đang diễn ra và ngay lập tức muốn biết thêm về nó”.

Từ khoảnh khắc đó, Caruana đã học cách xác định số điện thoại được giấu, và biết được những số đã được phreaker sử dụng suốt 20 năm qua. Một cách “ăn ốc nói mò” là tìm trong cơ sở dữ liệu của tòa nhà, phát hiện ra những số không được liệt kê trong danh sách số có thể gọi mà tòa nhà cung cấp, sau đó đoán xem số nào đang được sử dụng cho thang máy. Một cách khác là kẹp cá sấu vào đường dây, kết nối với điện thoại của mình, gọi tới tổng đài 1-800-444-4444 để họ đọc số cho mình.

Cách đơn giản hơn nhiều là đi thẳng vào thang máy, bấm gọi và giả vờ làm thợ sửa chữa, yêu cầu đầu dây bên kia cung cấp số điện thoại cho mình.

Caruana từ chối tiết lộ cách anh có được danh sách số điện thoại, nhưng kể rằng trong năm vừa qua, anh đã gọi đến gần 50 số điện thoại. Một trong những trò phreak mà anh thích nhất là liên lạc với bạn mình đang trong thang máy, chào mừng họ đến với sự kiện họ tham dự cùng anh. Caruana yêu cầu không phreak với thang máy tại khách sạn Las Vegas, nơi diễn ra Defcon, vì anh không muốn gặp rắc rối.

Caruana giới thiệu một phreaker khác, có tên SLICThroat, thông qua email. SLICThroat cho biết đã gọi đến thang máy hàng trăm lần, nghiên cứu các hệ thống điện trong các loại thang máy khác nhau hoặc đơn giản chỉ muốn nghe âm thanh từ những không gian xa xôi.

“Bất kỳ khu phức hợp nào trên thế giới cũng có âm thanh riêng, có thể là âm nền hoặc cuộc trò chuyện ngắn, tạo ra cửa sổ nhìn vào những nơi mà bạn không thể đặt chân tới”, SLICThroat viết trong email.

Nhiều phreaker sử dụng điện thoại thang máy như một sân khấu, nơi họ đóng vai nhân vật khác nhau và trêu đùa những người đang ở trong thang.

Theo lời của Tor Ekeland, một luật sư bào chữa cho hacker nổi tiếng, việc phreak không vi phạm pháp luật. “Điều quan trọng là việc gọi tới những số điện thoại này không phạm pháp”, Ekeland nói. Tuy nhiên, việc tận dụng mật khẩu mặc định để lập trình lại hệ thống điện thoại có thể bị kết tội, như lừa đảo hoặc vi phạm chính sách bảo mật, điều này mới thực sự nguy hiểm.

Để tránh gánh nặng pháp lý, cùng với danh sách số điện thoại thang máy mà Caruana cung cấp, tôi liên tục gọi từng số thang máy khắp Mỹ. Tôi thực hiện phreak một cách cẩn thận, luôn hỏi xem có ai gặp vấn đề khẩn cấp và cần giúp đỡ hay không.

Hầu hết thang máy đều trống trơn. Đôi khi tôi gặp may khi gọi vào thang máy có người, nhưng khó mà chạm chán chuyện với họ. Một số người ở Đại học Georgetown xin lỗi vì họ nghĩ rằng đã bấm nhầm nút, rồi nhanh chóng rời khỏi thang. Một ông làm việc trong một tòa nhà chính phủ ở Seattle không có thời gian để nói chuyện. Một người đàn ông tuổi già ở Idaho nói rằng đang rất bận, không có thời gian để tán gẫu; khi thang máy dừng, tôi tưởng có người mới bước vào nên cố gắng bắt chuyện lại, nhưng hóa ra vẫn là ông đó đang đứng đó, sự im lặng bao trùm thang máy và trước khi ông ấy bước ra, ông ấy mắng tôi một cách dữ dội.

Quay về với khách sạn Grand Rapids Hotel, nơi tôi bắt đầu và cũng là nơi có thang máy đông người nhất mà tôi gọi được. Ở đây, tôi cũng đã nói chuyện với một số người, nhưng không khéo nên chỉ làm họ bối rối. “Tôi chỉ là khách nghỉ tại khách sạn này thôi, vì sao thang máy lại bắt chuyện với tôi nhỉ”, giọng một phụ nữ lo lắng vọng lại.

Nghe lén người ta nói chuyện dễ hơn “phỏng vấn họ”. Một nhóm người đã không nghe thấy tôi chào mấy câu, do họ đang mải mê trò chuyện về vấn đề người vô gia cư đang gặp phải từ lâu, và cùng nhau cười vang khi nhớ lại một sự kiện đã lâu, khi một người tổ chức tiệc và mời một ông vô gia cư đến. Họ nói chuyện say sưa, không để ý đèn LED đỏ đang sáng, chứng tỏ điện thoại thang máy đang kết nối với bên ngoài.

Caruana và một số phreaker khác đã cảnh báo rằng mọi thang máy đều có khả năng kết nối với bên ngoài. Điện thoại trong thang thoát hiểm, điện thoại báo khẩn cấp ở bể bơi, các trạm điện thoại công cộng ở ký túc xá, bất kỳ thiết bị “bấm để nói” nào cũng như vậy. Caruana nói rằng anh sẽ không thuyết trình về phương pháp phreak điện thoại nếu không nhận ra những nguy cơ tiềm ẩn.

Howard Payne, cố vấn hệ thống thang máy và nhà nghiên cứu bảo mật, cho biết ông đã một vài lần thấy điện thoại thang máy sử dụng mật khẩu mặc định để ngăn chặn người ngoài lập trình lại hệ thống.

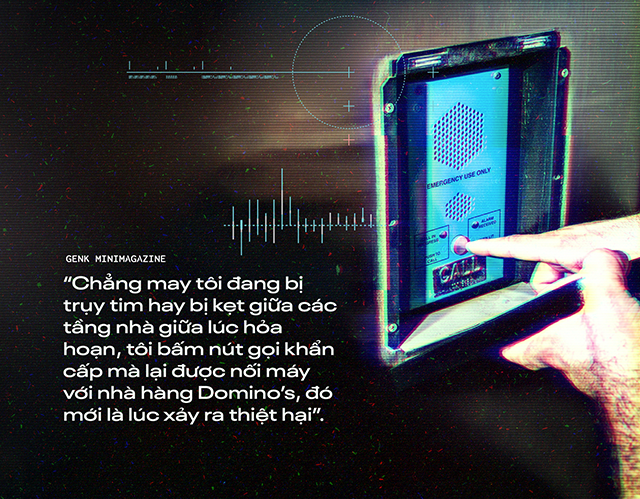

“Tôi biết nhiều đường dây điện thoại khẩn cấp vẫn sử dụng mật khẩu mặc định, và nghi ngờ rằng nhiều nơi cũng vậy, thậm chí là hầu hết”, Payne viết trong email gửi tôi. “Việc điều chỉnh hệ thống và phá hoại của công, chỉnh sửa hệ thống liên lạc khẩn cấp có thể bị xem nhẹ là tội lỗi nhưng lại gây nguy hiểm cho người khác. Vì lý do bảo mật, các thiết bị này cần được bảo vệ cẩn thận để tránh kẻ xấu lợi dụng”.

Trong bài thuyết trình tại Defcon, Caruana quyết định cảnh báo và đồng thời đề xuất một số biện pháp phòng tránh nạn phreak: “Đừng sử dụng mật khẩu mặc định. Đừng sử dụng mã PIN dễ đoán. Ngăn chặn người khác lập trình lại hệ thống từ xa. Huấn luyện nhân viên về các kỹ năng cơ bản”.

Ngoài ra, Caruana cũng muốn thuyết trình vì một lý do khác: thang máy là nơi cuối cùng cho các phreaker như anh, nơi hiếm hoi vẫn còn sử dụng điện thoại analog thay vì thiết bị kỹ thuật số. “Không còn nhiều điện thoại cho các phreaker thử thách. Đây chính là điểm cuối cùng để phreak điện thoại”, Caruana chia sẻ.

Một lý do khác của bài thuyết trình: anh muốn chia sẻ niềm vui mỗi khi kết nối với điện thoại trong thang máy, mỗi khi kết nối với một hộp kim loại chỉ biết lên xuống nhưng ẩn chứa vô số tính năng ẩn thú vị. “Bao bọc nó vẫn là một tấm màn bí ẩn. Bạn tiếp cận một cái hộp kín mà bạn không kiểm soát được. Cảm giác đào sâu vào bên trong, chiếm lại một phần quyền kiểm soát cho riêng mình, đó mới thực sự là điều khiến phreaker chúng tôi thích thú”, Caruana mô tả.

Dựa trên bài viết của phóng viên nổi tiếng Andy Greenberg trên Wired, ảnh được chụp bởi Roger Kisby.