Bạn có lo lắng về bảo mật của mạng của bạn hoặc của người khác không? Đảm bảo rằng bộ định tuyến của bạn được bảo vệ khỏi những kẻ xâm nhập không mong muốn là một trong những nền tảng của một mạng an toàn. Một trong những công cụ cơ bản cho công việc này là Nmap hoặc Network Mapper. Chương trình này sẽ quét một mục tiêu và báo cáo các cổng nào đang mở và các cổng nào đã đóng, cùng với những điều khác. Các chuyên gia bảo mật sử dụng chương trình này để kiểm tra bảo mật của mạng. Để học cách sử dụng nó, xem Bước 1 dưới đây.

Bước

Sử Dụng Zenmap

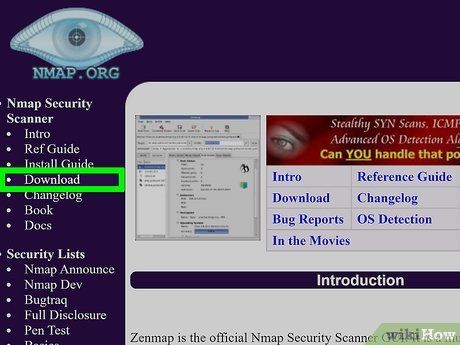

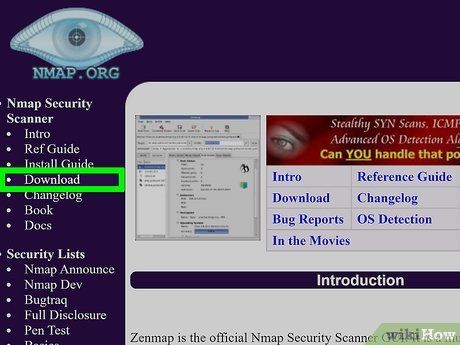

Tải về trình cài đặt Nmap. Bạn có thể tìm thấy nó miễn phí trên trang web của nhà phát triển. Rất khuyến khích bạn tải trực tiếp từ nhà phát triển để tránh bất kỳ virus potensial hoặc tệp tin giả nào. Việc tải về trình cài đặt Nmap bao gồm Zenmap, giao diện đồ họa cho Nmap giúp người mới thực hiện quét mạng mà không cần phải học các dòng lệnh.

- Chương trình Zenmap có sẵn cho Windows, Linux và Mac OS X. Bạn có thể tìm thấy các tệp cài đặt cho tất cả các hệ điều hành trên trang web của Nmap.

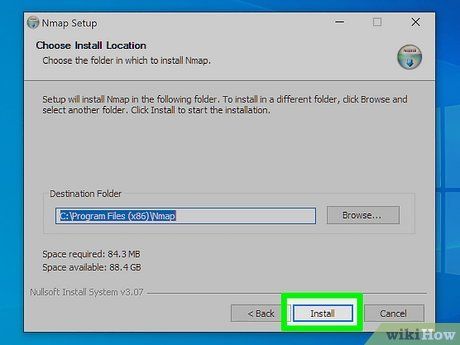

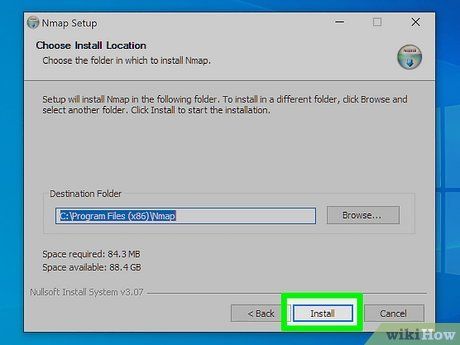

Cài đặt Nmap. Chạy trình cài đặt sau khi tải xuống hoàn tất. Bạn sẽ được hỏi bạn muốn cài đặt các thành phần nào. Để có được lợi ích đầy đủ từ Nmap, hãy giữ tất cả các mục được chọn. Nmap sẽ không cài đặt bất kỳ phần mềm quảng cáo hoặc phần mềm gián điệp nào.

Chạy chương trình GUI “Nmap – Zenmap”. Nếu bạn để các cài đặt ở mặc định trong quá trình cài đặt, bạn nên thấy một biểu tượng cho nó trên màn hình máy tính của bạn. Nếu không, hãy xem trong menu Start của bạn. Mở Zenmap sẽ bắt đầu chương trình.

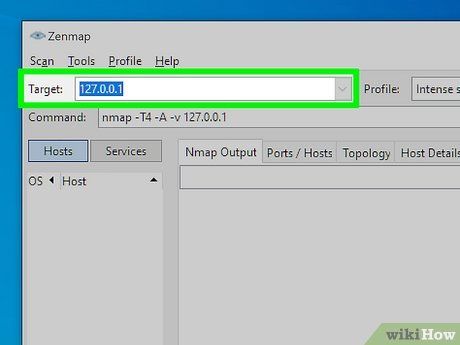

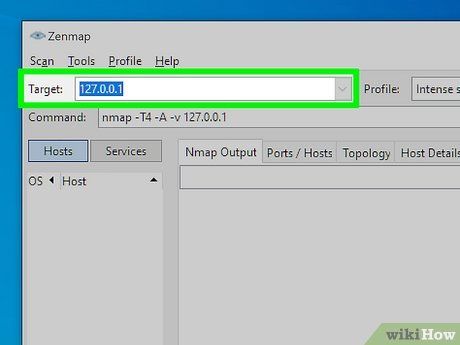

Nhập mục tiêu cho quét của bạn. Chương trình Zenmap giúp quét trở thành một quy trình khá đơn giản. Bước đầu tiên để chạy một quét là chọn mục tiêu của bạn. Bạn có thể nhập một miền (example.com), một địa chỉ IP (127.0.0.1), một mạng (192.168.1.0/24), hoặc một sự kết hợp của chúng.

- Tùy thuộc vào cường độ và mục tiêu của quét của bạn, việc chạy một quét Nmap có thể vi phạm các điều khoản của nhà cung cấp dịch vụ internet của bạn và có thể khiến bạn gặp rắc rối. Luôn kiểm tra luật pháp địa phương và hợp đồng của nhà cung cấp dịch vụ internet của bạn trước khi thực hiện quét Nmap trên các mục tiêu khác ngoài mạng của bạn.

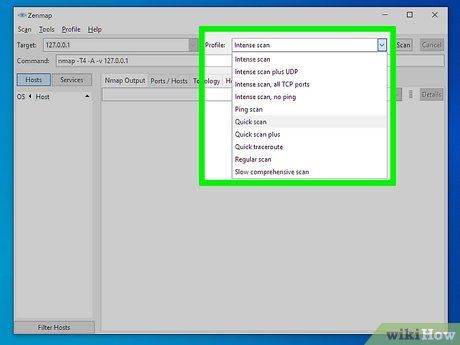

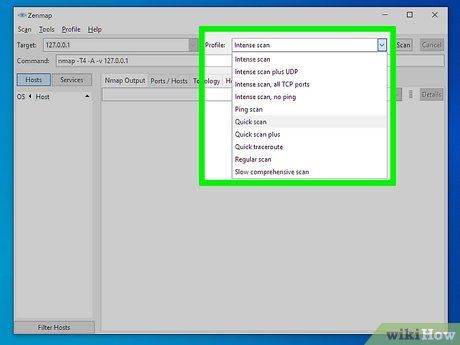

Chọn Hồ Sơ của bạn. Hồ sơ là nhóm các điều chỉnh được thiết lập trước thay đổi những gì được quét. Các hồ sơ cho phép bạn nhanh chóng chọn các loại quét khác nhau mà không cần phải gõ các điều chỉnh trên dòng lệnh. Chọn hồ sơ phù hợp nhất với nhu cầu của bạn:

-

Quét chặt chẽ - Một quét toàn diện. Bao gồm phát hiện Hệ điều hành (OS), phát hiện phiên bản, quét script, và traceroute, và có thời gian quét chặt chẽ. Điều này được coi là một quét xâm nhập.

-

Quét ping - Quét này đơn giản chỉ phát hiện xem các mục tiêu có trực tuyến không, nó không quét bất kỳ cổng nào.

-

Quét nhanh - Điều này nhanh hơn một quét thông thường do thời gian chặt chẽ và chỉ quét một số cổng lựa chọn.

-

Quét thông thường - Đây là quét tiêu chuẩn của Nmap mà không có bất kỳ điều chỉnh nào. Nó sẽ trả về ping và trả về các cổng mở trên mục tiêu.

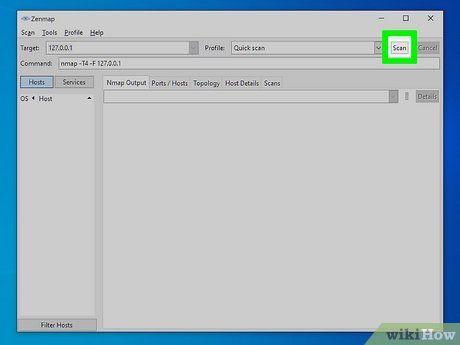

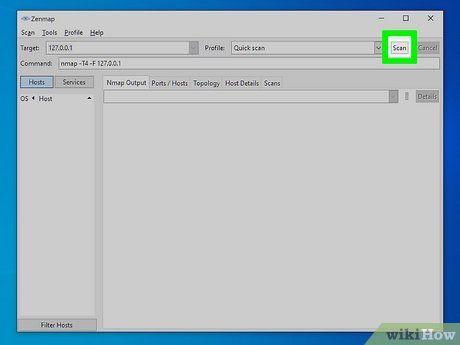

Nhấp vào Quét để bắt đầu quét. Kết quả hoạt động của quét sẽ được hiển thị trong tab Đầu ra của Nmap. Thời gian mà quét mất sẽ phụ thuộc vào hồ sơ quét bạn đã chọn, khoảng cách vật lý đến mục tiêu, và cấu hình mạng của mục tiêu.

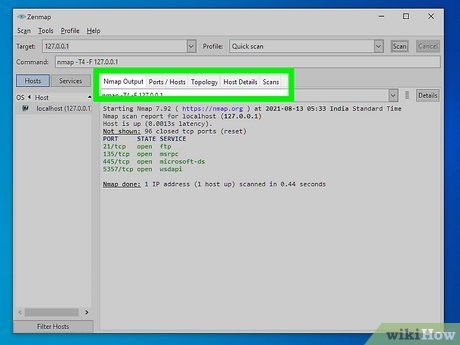

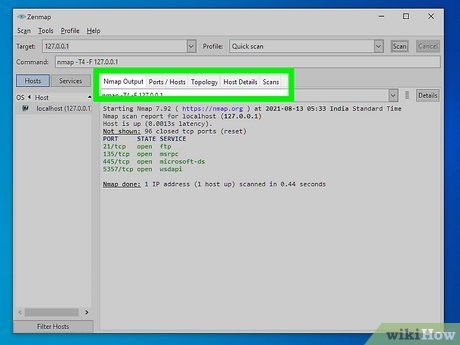

Đọc kết quả của bạn. Khi quét hoàn thành, bạn sẽ thấy thông báo “Nmap đã hoàn thành” ở dưới cùng của tab Kết quả Nmap. Bây giờ bạn có thể kiểm tra kết quả của mình, tùy thuộc vào loại quét bạn thực hiện. Tất cả các kết quả sẽ được liệt kê trong tab Kết quả Nmap chính, nhưng bạn có thể sử dụng các tab khác để xem dữ liệu cụ thể hơn.

Sử dụng Dòng lệnh

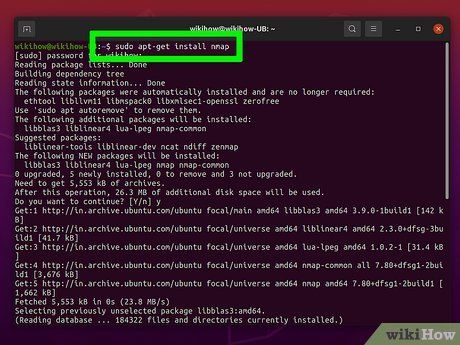

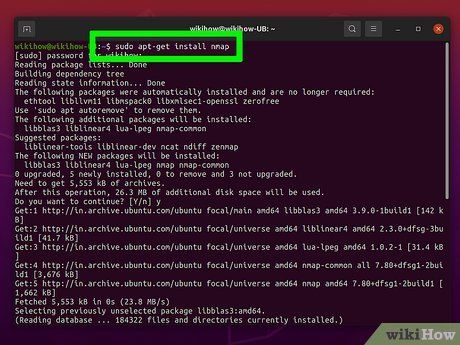

Cài đặt Nmap. Trước khi sử dụng Nmap, bạn cần cài đặt nó để bạn có thể chạy nó từ dòng lệnh của hệ điều hành của bạn. Nmap nhỏ gọn và có sẵn miễn phí từ nhà phát triển. Theo dõi hướng dẫn dưới đây cho hệ điều hành của bạn.

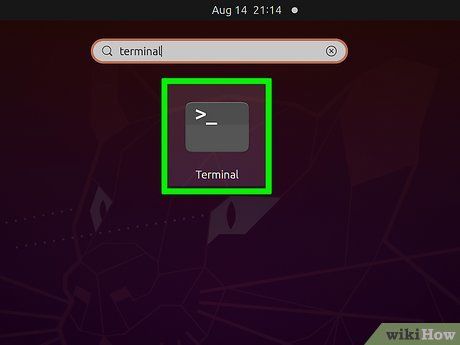

Mở dòng lệnh của bạn. Lệnh Nmap được chạy từ dòng lệnh và kết quả được hiển thị dưới lệnh. Bạn có thể sử dụng biến để sửa đổi quét. Bạn có thể chạy quét từ bất kỳ thư mục nào trên dòng lệnh.

Chạy một quét các cổng mục tiêu của bạn. Để bắt đầu một quét cơ bản, gõ nmap <mục tiêu>. Điều này sẽ ping mục tiêu và quét các cổng. Đây là một quét dễ dàng phát hiện. Kết quả sẽ được hiển thị trên màn hình của bạn. Bạn có thể cần cuộn lên trở lại để xem tất cả kết quả.

Chạy một quét được sửa đổi. Bạn có thể sử dụng biến dòng lệnh để thay đổi các tham số của quét, dẫn đến kết quả chi tiết hơn hoặc ít chi tiết hơn. Thay đổi các biến quét sẽ thay đổi sự xâm nhập của quét. Bạn có thể thêm nhiều biến bằng cách đặt một khoảng trống giữa mỗi biến. Các biến đứng trước mục tiêu: nmap <biến> <biến> <mục tiêu>

Đầu ra quét được xuất ra dưới dạng tệp XML. Bạn có thể đặt kết quả quét của mình để được xuất ra dưới dạng tệp XML để bạn có thể dễ dàng đọc chúng trong bất kỳ trình duyệt web nào. Để làm điều này, bạn sẽ cần sử dụng biến -oX, cũng như đặt tên tệp cho tệp XML mới. Một lệnh hoàn thành sẽ trông giống như nmap -oX Kết quả quét.xml <mục tiêu>.

Không có mục tiêu phản hồi? Hãy thử thêm công tắc '-P0' vào quét của bạn. Điều này sẽ buộc Nmap bắt đầu quét, ngay cả khi nó nghĩ rằng mục tiêu không tồn tại. Điều này hữu ích nếu máy tính bị chặn bởi một tường lửa.

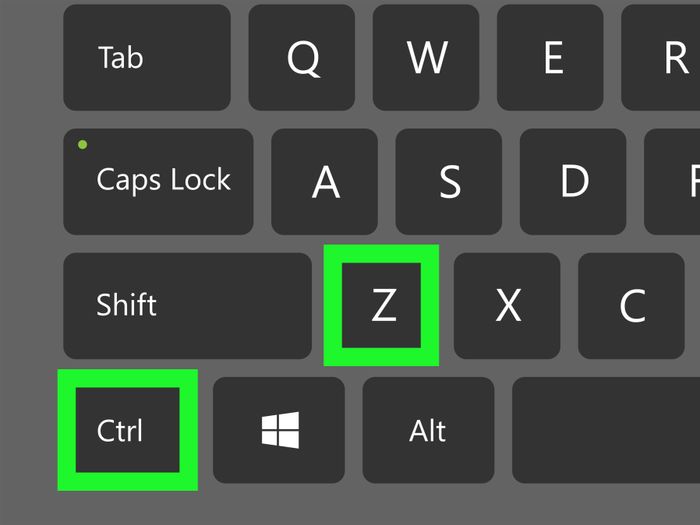

Tòa độ quét như thế nào? Nhấn phím dạng cách, hoặc bất kỳ phím nào, trong khi quét đang chạy, để xem tiến trình của Nmap.

Cảnh báo

Nếu bạn thường xuyên chạy các quét Nmap, hãy chuẩn bị trả lời câu hỏi từ nhà cung cấp dịch vụ Internet của bạn (ISP). Một số ISP thường xuyên tìm kiếm lưu lượng Nmap, và Nmap không phải là công cụ không rõ ràng nhất. Nmap là một công cụ rất nổi tiếng, và được sử dụng bởi các hacker, vì vậy bạn có thể cần một chút giải thích.