Google đã lâu nay gặp khó khăn trong việc thúc đẩy hàng chục nhà sản xuất điện thoại Android—và hàng trăm nhà mạng—để đều đặn tung ra các bản cập nhật phần mềm tập trung vào bảo mật. Nhưng khi một công ty bảo mật Đức nghiên cứu sâu vào hàng trăm điện thoại Android, họ phát hiện ra một vấn đề mới lo lắng: Không chỉ có nhiều nhà sản xuất điện thoại Android không đưa ra các bản vá cho người dùng, hoặc trì hoãn việc phát hành chúng trong vài tháng; đôi khi họ còn nói dối người dùng rằng firmware của điện thoại đã được cập nhật đầy đủ, ngay cả khi họ đã bí mật bỏ qua các bản vá.

Vào thứ Sáu tại hội nghị bảo mật Hack in the Box tại Amsterdam, các nhà nghiên cứu Karsten Nohl và Jakob Lell từ công ty Security Research Labs dự kiến sẽ trình bày kết quả của hai năm nghiên cứu đảo ngược mã nguồn hệ điều hành của hàng trăm điện thoại Android, kiểm tra từng thiết bị xem liệu nó thực sự chứa các bản vá bảo mật được chỉ định trong cài đặt hay không. Họ phát hiện ra điều họ gọi là "khoảng trống vá": Ở nhiều trường hợp, điện thoại của một số nhà sản xuất sẽ nói với người dùng rằng chúng có tất cả các bản vá bảo mật của Android đến một ngày nhất định, trong khi thực tế thiếu đến một tá vá từ khoảng thời gian đó—làm cho điện thoại trở nên dễ bị tấn công bởi một loạt các kỹ thuật hacking đã biết.

"Chúng tôi phát hiện ra có một khoảng trống giữa những khẳng định về việc đã vá và các bản vá thực sự được cài đặt trên thiết bị. Đối với một số thiết bị, khoảng trống này nhỏ, còn đối với những thiết bị khác khá đáng kể," Nohl nói, một nhà nghiên cứu bảo mật nổi tiếng và người sáng lập SRL. Trong những trường hợp tồi tệ nhất, Nohl nói rằng các nhà sản xuất điện thoại Android đã có ý định biến dạng ngày cuối cùng mà thiết bị đã được vá. "Đôi khi, những người này chỉ đơn giản là thay đổi ngày mà không cài đặt bất kỳ bản vá nào. Có lẽ vì lý do tiếp thị, họ chỉ đặt cấp độ vá gần như là một ngày tùy ý, bất cứ ngày nào trông tốt nhất."

Khoảng Trống Về Bản Cập Nhật

SRL đã kiểm thử firmware của 1.200 điện thoại, từ hơn một chục nhà sản xuất điện thoại, cho mỗi bản vá Android phát hành trong năm 2017. Các thiết bị được sản xuất bởi Google chính nó cũng như các nhà sản xuất điện thoại Android hàng đầu như Samsung, Motorola, và HTC, cũng như các công ty Trung Quốc ít được biết đến như ZTE và TCL. Kiểm thử của họ phát hiện ra rằng ngoại trừ những chiếc điện thoại cờ của Google như Pixel và Pixel 2, thậm chí những nhà sản xuất điện thoại hàng đầu đôi khi tuyên bố đã cài đặt các bản vá mà họ thực sự không có. Và bộ sưu tập nhà sản xuất cấp thấp có một hồ sơ rối bời hơn nhiều.

Vấn đề, Nohl chỉ ra, khó khăn hơn là những nhà sản xuất đơn giản là quên vá cho các thiết bị cũ, một hiện tượng phổ biến. Thay vào đó, họ nói với người dùng rằng họ đã cài đặt các bản vá mà họ thực sự không có, tạo ra một cảm giác an toàn giả mạo. "Chúng tôi phát hiện một số nhà sản xuất không cài đặt một bản vá nào mà thay đổi ngày vá về phía trước vài tháng," Nohl nói. "Đó là sự đánh lừa có chủ ý, và không phổ biến lắm."

Thường xuyên hơn, theo Nohl, các công ty như Sony hoặc Samsung sẽ bỏ lỡ một hoặc hai bản vá một cách tình cờ. Nhưng trong những trường hợp khác, kết quả khó giải thích hơn: SRL phát hiện ra rằng một chiếc điện thoại Samsung, J5 năm 2016, nói chân thành với người dùng về những bản vá nó đã cài đặt và những bản nó vẫn thiếu, trong khi Samsung J3 năm 2016 tuyên bố có tất cả các bản vá Android phát hành trong năm 2017 nhưng thiếu 12 bản—trong đó có hai bản được coi là "quan trọng" đối với bảo mật của điện thoại.

Với loại không nhất quán ẩn đó, "đối với người dùng, gần như là không thể biết được những bản vá nào đã được cài đặt thực sự," Nohl nói. Để giải quyết vấn đề thiếu minh bạch về bản vá đó, SRL Labs cũng đang phát hành một bản cập nhật cho ứng dụng Android của họ là SnoopSnitch, cho phép người dùng kiểm tra mã nguồn điện thoại để biết trạng thái thực sự của các bản vá bảo mật.

Một Bức Tranh về Thực Hành Về Bản Vá

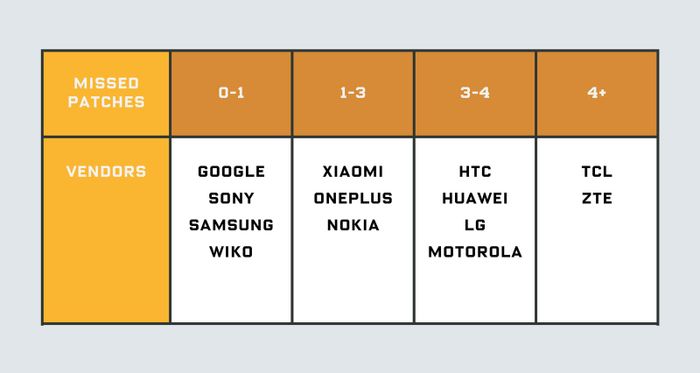

Sau khi lấy trung bình kết quả của mỗi điện thoại được kiểm thử cho mỗi nhà sản xuất, SRL Labs tạo ra biểu đồ dưới đây, phân chia nhà sản xuất thành ba loại dựa trên mức độ trung thực của khẳng định vá của họ so với thực tế trong năm 2017, tập trung chỉ vào những chiếc điện thoại nhận ít nhất một bản vá vào tháng 10 năm 2017 trở đi. Các điện thoại từ các nhà sản xuất Android lớn như Xiaomi và Nokia trung bình có giữa một và ba bản vá thiếu sót, và thậm chí các nhà sản xuất lớn như HTC, Motorola và LG cũng bỏ lỡ giữa ba và bốn bản vá mà họ tuyên bố đã cài đặt. Nhưng các công ty có hiệu suất thấp nhất trên danh sách là các công ty Trung Quốc TCL và ZTE, tất cả các điện thoại của họ trung bình có hơn bốn bản vá mà họ tuyên bố đã cài đặt, nhưng thực sự không có.

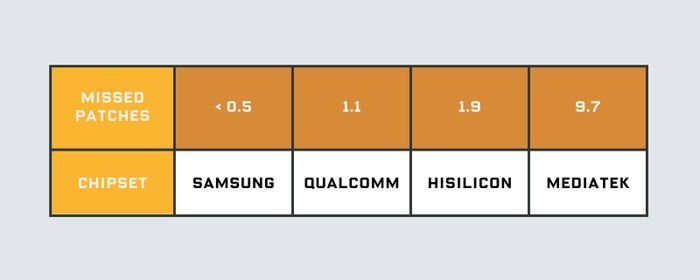

SRL cũng chỉ ra nhà cung cấp chip là một nguyên nhân có thể gây thiếu bản vá: Trong khi điện thoại sử dụng chip từ Samsung thì rất ít khi bỏ lỡ các bản vá một cách âm thầm, những chiếc điện thoại sử dụng chip từ công ty Đài Loan MediaTek lại thiếu trung bình 9.7 bản vá. Điều này có thể đơn giản là vì điện thoại giá rẻ có khả năng bỏ lỡ các bản vá cao hơn, và cũng có xu hướng sử dụng chip rẻ hơn. Nhưng trong những trường hợp khác, đó là do lỗi được tìm thấy trong chip điện thoại chứ không phải trong hệ điều hành, và nhà sản xuất điện thoại phụ thuộc vào nhà sản xuất chip để cung cấp một bản vá. Do đó, những chiếc điện thoại giá rẻ sử dụng chip từ các nhà cung cấp cấp thấp kế thừa các bản vá bị bỏ lỡ của những nhà cung cấp đó. "Bài học ở đây là nếu bạn chọn một thiết bị rẻ hơn, bạn sẽ kết thúc ở một phần quản lý kém hơn trong hệ sinh thái này," Nohl nói.

Khi Mytour liên hệ với Google, công ty cho biết họ đánh giá cao nghiên cứu của SRL, nhưng đồng thời lưu ý rằng một số thiết bị mà SRL phân tích có thể không phải là thiết bị được chứng nhận Android, có nghĩa là chúng không được tuân thủ theo tiêu chuẩn bảo mật của Google. Họ lưu ý rằng điện thoại Android hiện đại có tính năng bảo mật khiến chúng khó bị hack ngay cả khi có lỗ hổng bảo mật chưa được vá. Và họ lập luận rằng trong một số trường hợp, bản vá có thể đã bị thiếu do nhà sản xuất điện thoại đơn giản là loại bỏ một tính năng có lỗ hổng từ điện thoại thay vì vá nó, hoặc điện thoại không có tính năng đó từ đầu. Công ty cho biết họ đang hợp tác với SRL Labs để tiếp tục điều tra những kết luận của họ. "Cập nhật bảo mật là một trong nhiều tầng bảo vệ được sử dụng để bảo vệ thiết bị và người dùng Android," Scott Roberts, người dẫn dắt bảo mật sản phẩm Android, nói trong một tuyên bố gửi đến Mytour. "Các bảo vệ tích hợp trong nền tảng, chẳng hạn như sandboxing ứng dụng, và các dịch vụ bảo vệ, chẳng hạn như Google Play Protect, cũng quan trọng không kém. Những tầng bảo mật này—kết hợp với sự đa dạng to lớn của hệ sinh thái Android—đóng góp vào kết luận của các nhà nghiên cứu rằng việc tận dụng từ xa các thiết bị Android vẫn là khó khăn."1

Đối với quan điểm của Google rằng một số bản vá có thể không cần thiết do tính năng có lỗ hổng bị thiếu từ điện thoại hoặc bị loại bỏ để phản ứng lại lỗ hổng, Nohl phản đối rằng những tình huống đó rất hiếm. "Đó chắc chắn không phải là một con số đáng kể," anh nói.

Không Phải Là Quả Dễ Chạm Nhất

Ngạc Nhiên Hơn, Nohl đồng ý với điểm chính khác của Google: Hack điện thoại Android bằng cách khai thác những bản vá bị thiếu của chúng khó khăn hơn nhiều so với những gì nghe có vẻ. Ngay cả những chiếc điện thoại Android không có bản ghi vá mạnh mẽ vẫn được hưởng lợi từ các biện pháp bảo mật toàn diện của Android, như phân rải không gian địa chỉ—từ Android 4.0 (Lollipop) trở đi đã phân tán vị trí của một chương trình trong bộ nhớ để làm cho việc malware khai thác các phần khác của điện thoại khó khăn hơn—và sandboxing, giới hạn quyền truy cập của một chương trình độc hại đến phần còn lại của thiết bị.

Điều đó có nghĩa là hầu hết các kỹ thuật hacking, được biết đến là exploits, có thể kiểm soát hoàn toàn một chiếc điện thoại Android mục tiêu đòi hỏi tận dụng một loạt các lỗ hổng trong phần mềm của điện thoại, không chỉ là một bản vá bị bỏ lỡ. "Ngay cả khi bạn bỏ lỡ một số bản vá, khả năng cao là chúng không được xếp theo một cách nhất định để bạn có thể khai thác chúng," Nohl nói.

Do đó, anh nói, điện thoại Android thường bị hack nhiều hơn với những kế hoạch đơn giản hơn, chẳng hạn như ứng dụng giả mạo mà lẻn vào cửa hàng Google Play hoặc lừa dối người dùng cài đặt chúng từ nguồn khác ngoài cửa hàng Play. "Tội phạm sẽ nhiều khả năng tiếp tục sử dụng kỹ thuật kỹ thuật xã hội miễn là con người là dễ tin và cài đặt phần mềm miễn phí hoặc phần mềm đa tải về có kèm malware," Nohl nói.

Những hacker có tài năng, được tài trợ bởi nhà nước thực hiện các cuộc tấn công có mục tiêu hơn trên các thiết bị Android, tuy nhiên, có thể là một câu chuyện khác. Đa phần, Nohl lập luận rằng họ có thể sử dụng lỗ hổng zero-day—lỗi bảo mật bí mật mà không có bản vá tồn tại—thay vì lỗ hổng biết nhưng chưa được vá. Nhưng trong nhiều trường hợp, họ có thể sử dụng lỗ hổng biết nhưng chưa được vá trong điện thoại kết hợp với các lỗ hổng zero-day; anh ấy ví dụ, vào một thời điểm, phần mềm gián điệp FinFisher đã tận dụng một lỗ hổng Android biết đến có tên là Dirty COW cùng với những lỗ hổng zero-day mới của chính nó.

Nohl đề cập đến nguyên lý bảo mật của "phòng thủ nhiều lớp"—rằng bảo mật được triển khai hiệu quả nhất trong nhiều tầng. Và mỗi bản vá bị bỏ lỡ có thể là một lớp bảo vệ ít đi. "Bạn không nên làm cho việc tấn công trở nên dễ dàng hơn bằng cách để mở lỗ mà theo quan điểm của bạn không tạo ra rủi ro bởi chúng, nhưng có thể là một trong những mảnh của bức tranh của người khác," Nohl nói. "Phòng thủ nhiều lớp có nghĩa là cài đặt tất cả các bản vá."

Bản Vá Android

- Đây là lý do tại sao việc ngăn chặn malware vào Play Store của Google lại khó khăn

- Một lựa chọn cửa hàng Play thay thế cung cấp các ứng dụng mã nguồn mở để tăng cường tình an toàn về bảo mật

- Vấn đề bảo mật của Android đã cải thiện nhiều, nhưng vẫn còn một đoạn đường dài phải đi

1Đã cập nhật ngày 12/4/2018 với một tuyên bố bổ sung từ Google.