Kiểm Tra Bảo Mật Cơ Sở Dữ Liệu của Bạn với Hướng Dẫn Dễ Dàng Theo Dõi Này

Bước

Sử Dụng Tấn Công SQL Injection

Tìm Hiểu Xem Cơ Sở Dữ Liệu Có Mấu Chốt không.

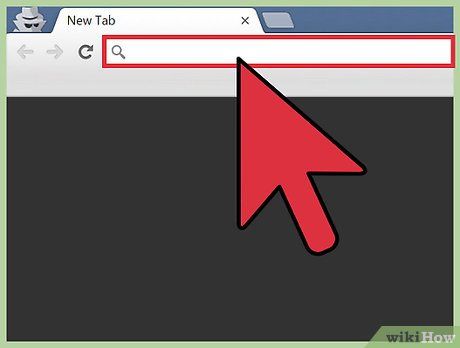

Tìm số lượng cột. Quay lại trang đăng nhập của cơ sở dữ liệu (hoặc bất kỳ URL nào kết thúc bằng “id=” hoặc “catid=”) và nhấp vào ô địa chỉ trình duyệt. Sau URL, nhấn phím cách và gõ order by 1, sau đó nhấn ↵ Enter. Tăng số lên 2 và nhấn ↵ Enter. Tiếp tục tăng cho đến khi bạn nhận được một lỗi. Số cột thực tế là số bạn nhập trước số đã gây ra lỗi.

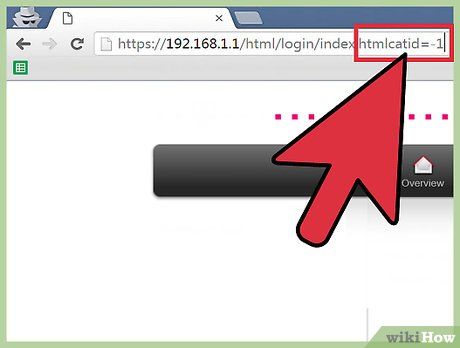

Tìm cột nào chấp nhận các truy vấn. Ở cuối URL trong thanh địa chỉ, thay đổi catid=1 hoặc id=1 thành catid=-1 hoặc id=-1. Nhấn phím cách và gõ union select 1,2,3,4,5,6 (nếu có 6 cột). Các số nên đếm từng cột lên đến tổng số cột, và mỗi số phải được phân tách bằng dấu phẩy. Nhấn ↵ Enter và bạn sẽ thấy các số của mỗi cột mà sẽ chấp nhận một truy vấn.

Ép SQL vào cột. Ví dụ, nếu bạn muốn biết người dùng hiện tại và muốn đặt lệnh injection vào cột 2, xóa tất cả sau id=1 trong URL và nhấn phím cách. Sau đó, gõ union select 1,concat(user()),3,4,5,6--. Nhấn ↵ Enter và bạn sẽ thấy tên của người dùng cơ sở dữ liệu hiện tại trên màn hình. Sử dụng bất kỳ lệnh SQL nào bạn muốn để trả về thông tin, chẳng hạn như danh sách tên người dùng và mật khẩu để crack.

Crack Mật khẩu Gốc Cơ sở dữ liệu

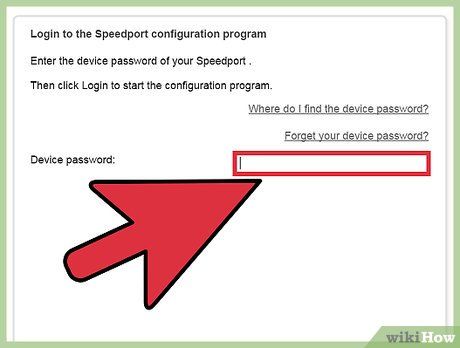

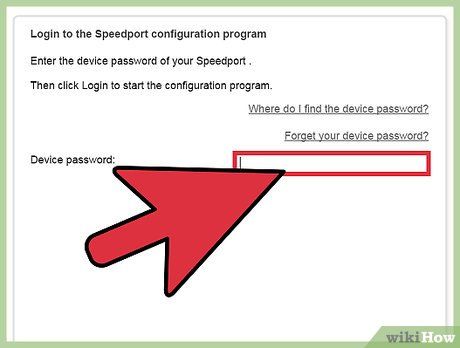

Thử đăng nhập dưới tên root với mật khẩu mặc định. Một số cơ sở dữ liệu không có mật khẩu root (quản trị viên) theo mặc định, vì vậy bạn có thể đăng nhập bằng cách để trống trường mật khẩu. Một số cơ sở dữ liệu khác có mật khẩu mặc định có thể được tìm dễ dàng bằng cách tìm kiếm trên diễn đàn hỗ trợ kỹ thuật cơ sở dữ liệu.

Thử các mật khẩu phổ biến. Nếu quản trị viên đã bảo mật tài khoản bằng mật khẩu (một tình huống khả năng xảy ra), hãy thử các cấu hình tên người dùng/mật khẩu phổ biến. Một số hacker công khai đăng danh sách các mật khẩu họ đã crack trong khi sử dụng các công cụ kiểm tra. Thử một số cấu hình tên người dùng và mật khẩu khác nhau.

- Một trang web uy tín với danh sách mật khẩu đã thu thập là https://github.com/danielmiessler/SecLists/tree/master/Passwords.

- Thử mật khẩu bằng tay có thể tốn thời gian, nhưng không có hại gì trong việc thử trước khi dùng các công cụ mạnh mẽ hơn.

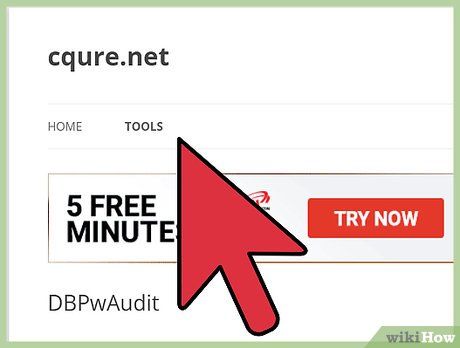

Sử dụng công cụ kiểm tra mật khẩu. Bạn có thể sử dụng nhiều công cụ để thử hàng ngàn từ điển và kết hợp ký tự/số/ký hiệu bằng cách tấn công brute force cho đến khi mật khẩu được crack.

- Các công cụ như DBPwAudit (cho Oracle, MySQL, MS-SQL và DB2) và Access Passview (cho MS Access) là các công cụ kiểm tra mật khẩu phổ biến có thể chạy trên hầu hết cơ sở dữ liệu. Bạn cũng có thể tìm kiếm trên Google để tìm các công cụ kiểm tra mật khẩu mới nhất dành riêng cho cơ sở dữ liệu của bạn. Ví dụ, tìm kiếm

công cụ kiểm tra mật khẩu oracle dbnếu bạn đang tấn công một cơ sở dữ liệu Oracle. - Nếu bạn có một tài khoản trên máy chủ chứa cơ sở dữ liệu, bạn có thể chạy một công cụ crack hash như John the Ripper vào tệp mật khẩu của cơ sở dữ liệu. Vị trí của tệp hash khác nhau tùy thuộc vào cơ sở dữ liệu.

- Chỉ tải từ các trang mà bạn có thể tin cậy. Nghiên cứu công cụ kỹ lưỡng trước khi sử dụng chúng.

Chạy Các Lỗ Hổng Cơ sở dữ liệu

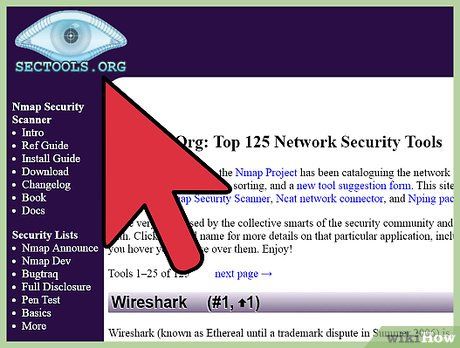

Tìm một lỗ hổng để khai thác. Sectools.org đã lập danh mục các công cụ bảo mật (bao gồm cả các lỗ hổng) trong hơn mười năm. Các công cụ của họ được coi là uy tín và được sử dụng bởi các quản trị hệ thống trên toàn thế giới cho việc kiểm tra bảo mật. Duyệt qua cơ sở dữ liệu “Exploitation” của họ (hoặc tìm một trang web đáng tin cậy khác) để tìm các công cụ hoặc tệp văn bản giúp bạn khai thác lỗ hổng bảo mật trong cơ sở dữ liệu.

- Một trang web khác với các lỗ hổng là www.exploit-db.com. Truy cập trang web của họ và nhấp vào liên kết Tìm kiếm, sau đó tìm kiếm loại cơ sở dữ liệu mà bạn muốn hack (ví dụ, “oracle”). Nhập mã Captcha vào ô vuông được cung cấp và tìm kiếm.

- Đảm bảo bạn nghiên cứu tất cả các lỗ hổng bạn định thử để bạn biết phải làm gì trong trường hợp có vấn đề tiềm ẩn.

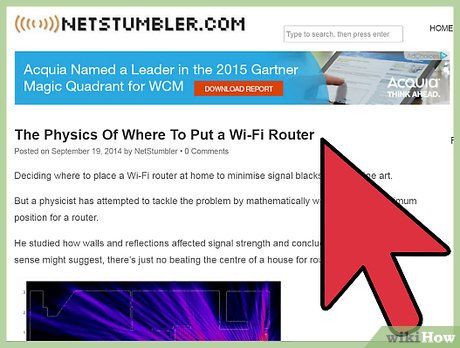

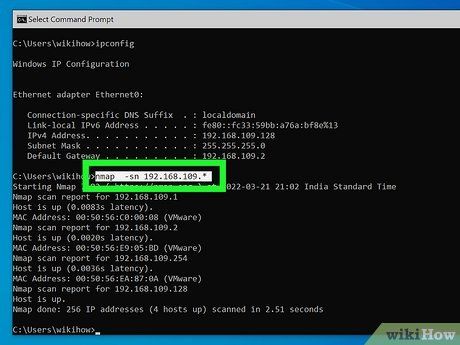

Tìm một mạng lưới dễ tổn thương bằng cách wardriving. Wardriving là việc lái xe (hoặc đi xe đạp, hoặc đi bộ) xung quanh một khu vực trong khi chạy một công cụ quét mạng (như NetStumbler hoặc Kismet) để tìm kiếm một mạng không được bảo mật. Wardriving kỹ thuật là hợp pháp. Làm điều gì đó bất hợp pháp từ mạng bạn tìm thấy trong khi wardriving thì không phải là hợp pháp.

Sử dụng lỗ hổng cơ sở dữ liệu từ mạng dễ tổn thương. Nếu bạn đang làm điều bạn không nên làm, có lẽ không nên thực hiện từ mạng của bạn. Kết nối không dây với một trong những mạng mở bạn tìm thấy trong khi wardriving và chạy lỗ hổng mà bạn đã nghiên cứu và chọn lựa.

Mẹo

Luôn giữ dữ liệu nhạy cảm sau tường lửa.

Đảm bảo bảo vệ các mạng không dây của bạn bằng mật khẩu để wardrivers không thể sử dụng mạng nhà của bạn để chạy lỗ hổng.

Tìm kiếm các hacker khác và hỏi về mẹo. Đôi khi, kiến thức hack tốt nhất được giữ bí mật không công khai trên Internet.

Cảnh báo

Truy cập vào cơ sở dữ liệu không phải của bạn là bất hợp pháp.

Không bao giờ cố gắng truy cập trái phép vào máy từ mạng của bạn.

Hiểu rõ luật pháp và hậu quả của việc hack trong nước của bạn.