Cách Mở Khóa Một Máy Rút Tiền Tự Động Trong Vài Phút—Mà Không Để Lại Dấu Vết

Những người mở két an toàn trong quá khứ đặt ống nghe lên bảng điều khiển của két an toàn trong khi quay núm, lắng nghe những âm thanh tiêu biểu của các thành phần nối tiếp bên trong. Hóa ra, mặc dù đã có nâng cấp điện tử, nhưng việc mở két an toàn hiện đại không khác biệt nhiều. Nhưng bây giờ những âm thanh không ý thức đó là điện, và sự kết hợp mà chúng tiết lộ mang dạng của số 0 và số 1 trong quá trình truyền tải giữa các vi mạch silic của khóa.

Tại hội nghị hacker Defcon vào thứ Sáu, nghiên cứu an ninh Mike Davis sẽ trình bày kết quả của nhiều năm nghiên cứu về một dòng khóa an toàn điện tử được bán bởi công ty khóa Dormakaba có trụ sở tại Thụy Sĩ. Trong hai năm và nửa qua, Davis đã tìm ra các kỹ thuật để mở ba loại khóa kết hợp điện tử an toàn của Kaba Mas mà công ty này đã bán để bảo vệ các két an toàn máy rút tiền tự động, tủ thuốc của nhà thuốc và thậm chí cơ sở của Bộ Quốc phòng, đại diện cho hàng triệu khóa trên khắp thế giới. Davis phát hiện rằng anh có thể mở nhiều khóa ATM và nhà thuốc đó trong thời gian chỉ khoảng năm phút chỉ với một oscilloscope và một laptop. Kỹ thuật này cũng không để lại dấu vết物—ngoại trừ việc nội dung của két an toàn biến mất.

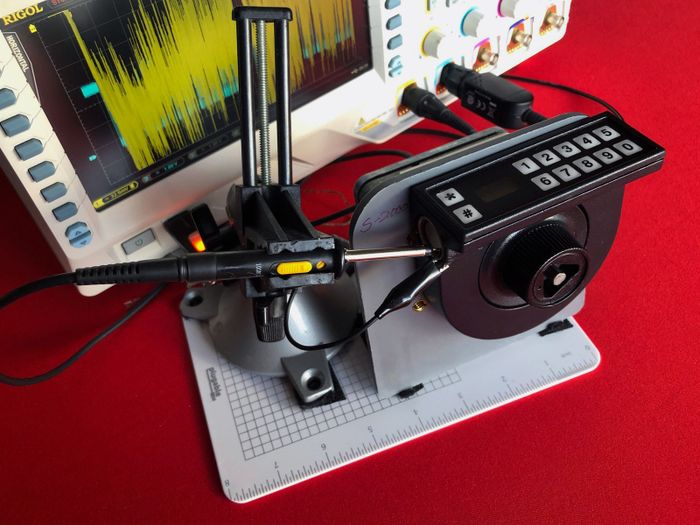

"Chúng tôi đã xác định một lỗi thiết kế, một mô hình mà chúng tôi đã có thể tận dụng trên gần như mọi mô hình của khóa," nói Davis. Kết quả là, chỉ với một vài chiếc que oscilloscope—những chiếc đầu kim kim loại đơn giản cho phép một công cụ kỹ thuật điện đo các điện áp của các thành phần mà chúng chạm vào—được chèn vào một cổng ở bên cạnh khóa và một số phân tích điện năng thông minh, "chúng tôi có thể biết mọi thứ mà khóa biết và có thể tạo ra một kết hợp để mở khóa két an toàn."

Khi những chiếc khóa Kaba Mas bị ảnh hưởng bật lên, chúng chuyển dữ liệu kết hợp duy nhất của chúng từ bộ nhớ EEPROM chúng sử dụng để lưu trữ sang bộ xử lý của chúng. CPU sau đó có thể so sánh bất kỳ kết hợp nào người dùng nhập vào bánh xe hoặc bảng cảm ứng của nó với kết hợp đúng và, nếu kết hợp đó hợp lệ, mở ngay cánh trái của mình.

Nhưng Davis phát hiện rằng bằng cách chèn que oscilloscope của mình vào các thành phần điện tử của khóa, anh có thể suy luận những kết hợp đó bằng cách nghiên cứu các thay đổi điện áp nội tại của khóa khi nó khởi động. Các điện áp "rò rỉ" khi CPU nhận các mô hình chính tả ra các số 0 và số 1 đại diện cho kết hợp của khóa dưới dạng nhị phân. Davis có thể phân tích chúng với sự giúp đỡ của một kịch bản Python tự động. "Có một sự chuyển đổi rất sắc nét giữa số 0 và số 1, và đó là nơi rò rỉ đến trong trường hợp này," Davis nói. "Rất dễ nhận thấy sự khác biệt."

Hai mô hình của khóa Kaba Mas, những chiếc khóa Cencon mà Dormakaba bán để sử dụng trên két an toàn máy rút tiền tự động và những chiếc khóa Auditcon mà nó quảng cáo để sử dụng trong các nhà thuốc, có một cổng ở bên trái mà Davis nói cung cấp sự tiếp cận dễ dàng cho que đo điện áp của anh. "Bạn đặt que oscilloscope của bạn ngay vào cổng, sau đó bạn quay núm để khóa khởi động," Davis nói. "Nó sao chép nội dung EEPROM của mình sang CPU, và đó là đủ để mở khóa nó." Tài liệu tiếp thị của Dormakaba tự hào rằng nó đã bán 1 triệu khóa Cencon chỉ để sử dụng trên các máy rút tiền tự động.

Công cụ Kaba-Cracking

Trong buổi nói chuyện tại Defcon, Davis dự định trình bày dạng cơ bản của cuộc tấn công của mình như là một bằng chứng thực hiện ý tưởng. Nó chỉ hoạt động trên hai mô hình khóa đó và—đối với Cencon cụ thể—chỉ khi có một số cài đặt mặc định cụ thể. Nhưng Davis đã dành hai năm qua để phát triển các biến thể của kỹ thuật đó có thể mở cả Cencon khi có các cài đặt bảo mật khác được kích hoạt, cũng như các khóa bán với mức độ bảo mật cao hơn, tuy nhiên với các phương pháp phức tạp hơn mà trong một số trường hợp liên quan đến phẫu thuật nặng nề trên bề mặt khóa.

Nhiều ngân hàng, ví dụ, kích hoạt một cài đặt trên các khóa Cencon yêu cầu bất kỳ ai muốn mở két an toàn máy rút tiền tự động phải trước tiên chèn một thiết bị gọi là iButton vào cổng ở bên cạnh khóa, một loại token xác thực hai yếu tố. Nhưng Davis nói cuộc tấn công của anh có thể đọc mã mà CPU sử dụng để kiểm tra thiết bị đó cũng dễ dàng như là kết hợp chính nó. Anh vẫn có thể có được tất cả thông tin mà anh cần để mở khóa két an toàn.

Thế hệ thứ hai của các khóa Cencon, được phát hành vào năm 2009, ban đầu đặt ra một thách thức nghiêm trọng hơn nhiều. Theo Davis, phiên bản đó sử dụng mã hóa AES để bảo vệ kết hợp của khóa trong bộ nhớ, vì vậy nó không thể đọc được khi chuyển sang CPU. Anh phát hiện rằng có thể sử dụng một dạng khác của phân tích điện năng để trích xuất chì khóa AES và giải mã kết hợp, nhưng chỉ sau vài lần đọc và nhiều ngày phân tích, điều đó không phải là một cuộc tấn công rất thực tế. Nhưng Davis nói anh đã tìm ra một đường tắt chỉ hai tháng trước đây cho phép anh trích xuất dữ liệu của khóa mặc dù nó được mã hóa chỉ trong vài phút. Anh từ chối chia sẻ chi tiết về khám phá đó trong bài nói chuyện hoặc cho MYTOUR, vì anh nói anh chưa tiết lộ cuộc tấn công cho Dormakaba.

Cuối cùng, Davis kiểm tra một họa tiết thứ ba của các khóa Kaba Mas được biết đến với tên gọi là dòng X-0, dành cho khách hàng chính phủ. Theo tài liệu tiếp thị của Dormakaba, công ty đã bán gần 1 triệu đơn vị của dòng X-0, và nó đã được sử dụng trong những cài đặt nhạy cảm như Bộ Quốc phòng, Cơ quan An ninh Quốc gia, Cơ quan Tình báo Trung ương, Air Force One, và thậm chí để bảo vệ mã phóng tên lửa trên tàu ngầm hạt nhân của Hoa Kỳ. Davis phát hiện ra rằng cuộc tấn công của anh không hoạt động trên khóa cũ nhất trong dòng X-0 do kiến trúc nội bộ khác biệt. Anh không thể có được khóa mới nhất trong dòng này, X-10, do có các hạn chế về việc bán nó, nên anh không kiểm tra nó.

Tuy nhiên, đối với các khóa X-08 và X-09 được phát hành vào năm 1999 và 2002, Davis phát hiện rằng cuộc tấn công chảy điện của anh hoạt động. May mắn thay, quá trình này đáng kể khó khăn hơn so với các mô hình Cencon hoặc Auditcon. Vì dòng X-0 không có cổng có thể truy cập vật lý, Davis phải loại bỏ màn hình LCD, đính kèm các que đo vào dây dẫn kết nối với màn hình đó, và sau đó sử dụng một số thủ thuật kỹ thuật điện để hủy bỏ "nhiễu" của tín hiệu điện gửi đến màn hình đó trước khi anh có thể đọc được sự rò rỉ điện áp cơ bản mà hé lộ kết hợp. Davis ước tính quá trình đầy đủ mất một giờ, và nó để lại sau mình một loạt dây dẫn hỗn loạn hơn nhiều so với các kỹ thuật phá khóa tinh tế của anh trên Cencon và Auditcon.

Khi MYTOUR liên lạc với Dormakaba, công ty đã phản hồi trong một tuyên bố rằng nó đã hợp tác với các nhà sản xuất máy rút tiền tự động trong vòng bảy tháng để giải quyết các phát hiện của IOActive và không tìm thấy bằng chứng cho thấy kỹ thuật phá khóa của Davis đã được sử dụng trong bất kỳ vụ đột nhập thực tế nào. "Các cuộc điều tra và thông tin liên lạc với khách hàng của chúng tôi đã giải quyết cả các mô hình hiện tại và năm trước," đọc tuyên bố của Jim Mills, Phó chủ tịch cấp cao của Dormakaba phụ trách phát triển sản phẩm giải pháp truy cập cho khu vực Châu Mỹ. "Ngoài ra, không có sự kiện được báo cáo nào tại hiện trường cho thấy các mô hình hiện tại hoặc trước đây gặp vấn đề về an ninh trong môi trường thực tế." Công ty không trả lời câu hỏi theo dõi về cách nó đang sửa các lỗ hổng, hoặc liệu nó đã thông báo cho tất cả các khách hàng của mình hay chưa.

Cơ quan Quản lý Dịch vụ Tổng hợp, đảm nhận việc mua sắm công nghệ như các khóa của Dormakaba cho các cơ quan chính phủ, viết trong một tuyên bố gửi tới MYTOUR rằng nó cũng đã làm việc để giải quyết những phát hiện của Davis sau khi anh thông báo cho GSA về chúng—nhưng tương tự mà không có chi tiết. "Chúng tôi nhận thức về vấn đề an ninh này liên quan đến chính phủ Hoa Kỳ và đã phát triển và triển khai các kỹ thuật giảm nhẹ trong môi trường liên bang," tuyên bố đọc. "Chính phủ liên bang sử dụng nhiều lớp an ninh như một thực hành an ninh vật lý tốt nhất. Chúng tôi thường xuyên kiểm tra những lớp an ninh này để xác định các lỗ hổng tiềm ẩn và thực hiện các biện pháp thích hợp nếu cần thiết."

Davis nói rằng anh đã cảnh báo Dormakaba về lỗ hổng của khóa Cencon của họ hai năm trước, và chia sẻ các phát hiện về các mô hình khác trong những tháng tiếp theo. Nhưng việc sửa các lỗ hổng mà Davis đã phát hiện ra sẽ không dễ dàng. Davis nói rằng ít nhất trong một số khóa, không có phần cứng nào có khả năng mã hóa kết hợp khóa để ngăn chặn cuộc tấn công của anh. Ngay cả khi một bản cập nhật phần mềm có thể ngăn chặn các cuộc tấn công theo kiểu Davis trong một số trường hợp, nó có lẽ sẽ phải được triển khai trên hàng triệu khóa trên khắp thế giới—một quá trình đắt đỏ và chắc chắn mất nhiều năm.

Nhưng Davis cũng nói rằng anh cũng không cung cấp cho ai một cuốn sách hướng dẫn đơn giản để sao chép những cuộc tấn công của mình. Anh không công bố mã nguồn cho chương trình phân tích năng lượng của mình, ví dụ, và anh tin rằng việc tái tạo cả những kỹ thuật đơn giản anh thực hiện cũng đòi hỏi công việc đáng kể và phức tạp. "Tôi không tìm kiếm việc tiết lộ các khóa bảo vệ các mã hạt nhân," anh thêm. "Tôi không nghĩ rằng tôi đang tặng ai một khẩu súng nạp đầy."

Anh cũng lý giải rằng việc tiết lộ các lỗ hổng của các khóa Kaba Mas là có lý do, và điều đó sẽ giúp thông báo cho bất kỳ ai phụ thuộc vào chúng để bảo vệ tiền mặt, ma túy hoặc tệp phân loại của họ. "Điều này nên thông báo cho thế giới về mức an toàn thực sự của những chiếc khóa này," Davis nói. "mà không cần phải giả vờ như hoàng đế có quần áo."

Những Nội dung Tuyệt vời Khác từ MYTOUR

- How scientists built a “living drug” to beat cancer

- Hey, Apple! “Opt out” is useless. Let people opt in

- Big banks could soon jump on the quantum bandwagon

- The terrible anxiety of location sharing apps

- Now even funerals are livestreamed

- 🏃🏽♀️ Want the best tools to get healthy? Check out our Gear team’s picks for the best fitness trackers, running gear (including shoes and socks), and best headphones.

- 📩 Get even more of our inside scoops with our weekly Backchannel newsletter