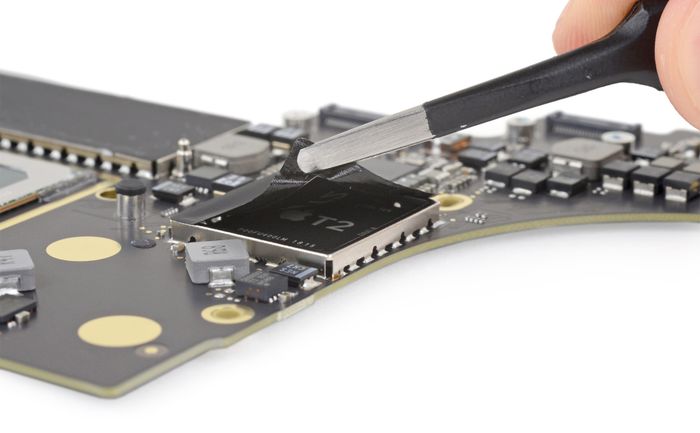

Mấy chuyên gia bảo mật vừa khám phá ra một lỗ hổng nghiêm trọng trong con chip Apple T2 trên những chiếc máy Mac, giờ đây các hacker có thể xâm nhập và điều chỉnh nó như ý, thậm chí là cài thêm mã độc để tấn công những chiếc Mac, như thêm một cái keylogger. Cái chíp Apple T2 này Apple đã gắn vào những chiếc Mac từ năm 2018 và nó được đánh giá cao trong việc bảo vệ các thiết bị của họ khỏi các phần mềm gián điệp độc hại.

Hacker thì đã làm gì để khai thác lỗ hổng đó

Theo một báo cáo mới từ ZDNet, các hacker đã tái sử dụng hai phương thức đã từng thâm nhập vào những chiếc iPhone từ iPhone X trở về trước. Con chip Apple T2, dựa trên vi xử lý Apple A10 Fusion được trang bị trên iPhone 7 và iPhone 7 Plus, đã bị khai thác.

Cụ thể, hacker đã tận dụng hai công cụ Checkm8 và Blackbird, từng được sử dụng để jailbreak iPhone. Bằng cách kết nối máy Mac qua cổng kết nối USB-C và chạy phần mềm bẻ khóa Checkra1n phiên bản 0.11.0 trong quá trình khởi động máy.

Theo hãng bảo mật ironPeak của Bỉ, họ đã phát hiện ra rằng Apple không khóa trình gỡ lỗi debugging trong quá trình sản xuất và hàn chip T2 lên mainboard. Điều này giúp người dùng dễ dàng đưa thiết bị về chế độ DFU để khôi phục mà không cần xác thực lại. Chỉ với một sợi cáp USB-C, hacker có thể truy cập cao nhất vào chip T2 và kiểm soát toàn bộ thiết bị, đặc biệt là dữ liệu nhạy cảm của người dùng được lưu lại tại đây có thể bị đánh cắp hoặc khôi phục dù đã bị mã hóa.

Đừng quá lo lắng nếu bạn là người dùng bình thường.

Đây là tin vui cho anh em: dù lỗ hổng và cách tấn công dễ dàng, nhưng cần phải có quyền truy cập vật lý vào máy của anh em. Đó là điều không dễ dàng khi phải lấy được máy Mac của anh em, cắm cáp và chạy phần mềm Checkra1n như đã nói, sau đó phải truy cập ít nhất hai lần: một lần để cài keylogger để lấy mật khẩu, lần thứ hai để sử dụng mật khẩu đã thu thập để lấy các dữ liệu khác. Có thể thấy quy trình khá rườm rà.

Nếu như anh em không lưu trữ quá nhiều dữ liệu quan trọng hoặc dữ liệu mật, thì chỉ cần hạn chế cho những người không đáng tin cậy truy cập vào máy của mình là đủ.Theo 9to5Mac, đưa tin trên iFixit.

Đây là tin vui cho anh em: dù lỗ hổng và cách tấn công dễ dàng, nhưng cần phải có quyền truy cập vật lý vào máy của anh em. Đó là điều không dễ dàng khi phải lấy được máy Mac của anh em, cắm cáp và chạy phần mềm Checkra1n như đã nói, sau đó phải truy cập ít nhất hai lần: một lần để cài keylogger để lấy mật khẩu, lần thứ hai để sử dụng mật khẩu đã thu thập để lấy các dữ liệu khác. Có thể thấy quy trình khá rườm rà.

Nếu như anh em không lưu trữ quá nhiều dữ liệu quan trọng hoặc dữ liệu mật, thì chỉ cần hạn chế cho những người không đáng tin cậy truy cập vào máy của mình là đủ.Theo 9to5Mac, đưa tin trên iFixit.