Lĩnh vực an ninh mạng đang ám ảnh bởi việc ngăn chặn và phát hiện xâm nhập, tìm mọi chiến lược có thể để ngăn hacker xâm nhập vào thánh địa số hóa của bạn. Nhưng Mordechai Guri đã dành bốn năm qua tập trung vào exfiltration: Cách mà các điệp viên rút thông tin ra khi họ đã thâm nhập. Cụ thể, anh ta tập trung vào việc đánh cắp bí mật đủ nhạy cảm để lưu trữ trên một máy tính không kết nối với mạng và đôi khi thậm chí được che chắn khỏi sóng radio. Điều này khiến cho Guri trở thành một nghệ sĩ trốn thoát thông tin.

Hơn nhiều so với bất kỳ nghiên cứu viên nào ngoài các tổ chức tình báo, Guri đã đặt sự chú ý độc đáo của mình vào việc đánh bại khoảng trống không khí bằng cách sử dụng các "kênh âm thầm," các phương pháp âm thầm truyền dữ liệu theo cách mà hầu hết các mô hình bảo mật không tính đến. Làm Giám đốc Trung tâm Nghiên cứu An ninh mạng tại Đại học Ben Gurion ở Israel, Guri, 38 tuổi, và đội ngũ của anh ta đã sáng chế ra một cách hack gian lận sau một cách hack khác, tận dụng các phát thải ngẫu nhiên và ít chú ý của các thành phần máy tính—từ ánh sáng đến âm thanh đến nhiệt độ.

Guri và các nghiên cứu viên Ben-Gurion khác đã chỉ ra, ví dụ, rằng có thể đánh lừa một máy tính hoàn toàn ngoại tuyến để rò rỉ dữ liệu đến một thiết bị khác gần đó thông qua tiếng ồn mà quạt nội bộ tạo ra, bằng cách thay đổi nhiệt độ không khí theo mẫu mà máy tính nhận biết được bằng cảm biến nhiệt độ, hoặc thậm chí bằng cách nhấp nháy một dòng thông tin từ đèn LED ổ cứng máy tính đến máy ảnh trên một drone quadcopter đang lơ lửng ngoài cửa sổ gần đó. Trong nghiên cứu mới được công bố hôm nay, đội ngũ Ben-Gurion thậm chí đã chỉ ra rằng họ có thể rút dữ liệu khỏi một máy tính được bảo vệ không chỉ bằng một khoảng trống không khí, mà còn bằng một lồng Faraday được thiết kế để chặn tất cả tín hiệu radio.

Một Trò Chơi Rút Ra

"Mọi người đều đang nói về việc phá vỡ khoảng trống không khí để xâm nhập, nhưng không ai nói về cách để lấy thông tin ra," Guri nói về công việc kênh âm thầm ban đầu của mình, mà anh bắt đầu tại Ben-Gurion vào năm 2014 khi là sinh viên tiến sĩ. "Điều đó mở cửa cho tất cả các nghiên cứu này, để phá vỡ mô hình rằng có một miệng kín xung quanh các mạng không khí."

Thực tế, nghiên cứu của Guri chủ yếu tập trung vào việc rút dữ liệu ra khỏi những môi trường được cho là đóng kín đáo đó. Công việc của anh cũng thường đưa ra giả định phi truyền thống rằng một mục tiêu không khí đã đã bị nhiễm malware, chẳng hạn như thông qua USB hoặc kết nối tạm thời khác được sử dụng để cập nhật phần mềm định kỳ trên máy tính không khí hoặc cung cấp dữ liệu mới cho nó. Điều này không nhất thiết phải là một bước nhảy quá xa; đó, sau cùng, là cách malware chuyên nghiệp như Stuxnet và Flame của NSA xâm nhập vào máy tính Iran không khí cách đây một thập kỷ, và cách malware "agent.btz" của Nga đã nhiễm vào mạng lưới bí mật của Pentagon vào cùng một thời điểm.

Công việc của Guri nhằm chỉ ra rằng sau khi nhiễm nạn đã xảy ra, hacker không nhất thiết cần phải đợi kết nối truyền thống khác để rút dữ liệu đã đánh cắp. Thay vào đó, họ có thể sử dụng các phương tiện tàn nhẫn hơn để rò rỉ thông tin đến máy tính gần đó—thường là đến phần mềm độc hại trên điện thoại thông minh gần đó, hoặc một máy tính nhiễm malware khác ở phía bên kia khoảng trống không khí.

Đội của Guri đã "tạo nên một tác phẩm điệu nghệ để chứng minh vô số cách mà mã độc hại triển khai trong máy tính có thể thao túng môi trường vật lý để rút thông tin bí mật," nói Eran Tromer, một nhà nghiên cứu tại Đại học Columbia. Tromer lưu ý, tuy nhiên, rằng đội thường kiểm tra các kỹ thuật của họ trên phần cứng tiêu dùng có độ dễ tấn công cao hơn so với máy tính chuyên dụng xây dựng cho mục đích an ninh cao. Tuy nhiên, họ đạt được kết quả ấn tượng. "Trong trò chơi này, khi trả lời câu hỏi liệu bạn có thể tạo ra một khoảng trống không khí hiệu quả để ngăn chặn rút thông tin cố ý, họ đã đưa ra một lập luận mạnh mẽ cho câu trả lời phủ định."

Một Ảo Thuật Gia Từ Nam Châm

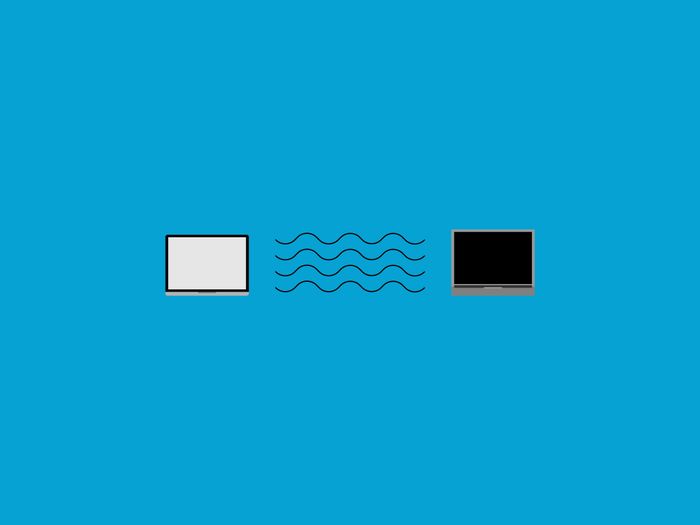

Vào thứ Tư, đội Ben-Gurion của Guri tiết lộ một kỹ thuật mới mà họ gọi là MAGNETO, mà Guri mô tả là nguy hiểm nhất trong số mười hai kênh âm thầm mà họ đã phát triển trong bốn năm qua. Bằng cách phối hợp cẩn thận các hoạt động trên các lõi bộ xử lý của máy tính để tạo ra các tần số cụ thể của tín hiệu điện, malware của họ có thể tạo ra một mô hình của lực từ tính mạnh đủ để truyền một dòng thông tin nhỏ đến các thiết bị gần nhau.

Đội đã đi xa đến mức xây dựng một ứng dụng Android mà họ gọi là ODINI, đặt tên theo nghệ sĩ thoát hiểm Harry Houdini, để bắt các tín hiệu đó bằng cảm biến từ tính của điện thoại, cảm biến từ tính cho phép la bàn và vẫn hoạt động ngay cả khi điện thoại ở chế độ máy bay. Tùy thuộc vào việc điện thoại thông minh "bí mật" đó cách máy tính không khí một cách gần, đội có thể rút thông tin đã đánh cắp với tốc độ từ một đến 40 bit mỗi giây—thậm chí ở tốc độ chậm nhất, nhanh chóng đủ để đánh cắp mật khẩu trong một phút, hoặc một khóa mã hóa 4096 bit trong khoảng một giờ, như thể hiện trong video dưới đây:

Nhiều kỹ thuật kênh âm thầm điện từ khác đã từng sử dụng tín hiệu radio do từ trường điện từ của máy tính tạo ra để giám sát hoạt động của chúng—thậm chí cách thực hiện của NSA đã được công bố cách đây nhiều thập kỷ, được cơ quan gọi là Tempest. Nhưng lý thuyết, các tín hiệu radio mà những kỹ thuật đó phụ thuộc sẽ bị chặn bởi việc chắn bảo vệ kim loại của lồng Faraday xung quanh máy tính, hoặc thậm chí là toàn bộ phòng Faraday được sử dụng trong môi trường bảo mật.

Ngược lại, kỹ thuật của Guri giao tiếp không thông qua sóng radio do từ trường điện từ mà thông qua lực từ tính mạnh mẽ có thể xâm nhập ngay cả vào những rào cản Faraday như tường lót kim loại hoặc một chiếc điện thoại thông minh được giữ trong túi Faraday. "Giải pháp đơn giản cho các kỹ thuật khác là đơn giản đặt máy tính vào lồng Faraday và tất cả các tín hiệu đều bị tù," Guri nói. "Chúng tôi đã chỉ ra nó không hoạt động như vậy."

Thông Điệp Bí Mật, Drone, và Đèn Nhấp Nháy

Đối với Guri, kỹ thuật vượt qua Faraday đó là điểm chấm hết hồi của một loạt kỹ thuật cướp dữ liệu kỳ công, một số trong số đó anh mô tả là "kỳ lạ" hơn cả kỹ thuật mới nhất của mình. Đội Ben-Gurion bắt đầu, ví dụ, với một kỹ thuật gọi là AirHopper, sử dụng từ trường điện từ của máy tính để truyền tín hiệu radio FM đến điện thoại thông minh, một cập nhật hiện đại cho kỹ thuật Tempest của NSA. Tiếp theo, họ đã chứng minh với một công cụ mang tên BitWhisper rằng nhiệt độ tạo ra bởi một phần mềm độc hại thao tác bộ xử lý máy tính có thể truyền trực tiếp—nếu chậm rãi—dữ liệu đến các máy tính kế bên, không kết nối.

Năm 2016, đội của anh chuyển sang các cuộc tấn công âm thanh, chỉ ra rằng họ có thể sử dụng tiếng ồn tạo ra bởi sự quay của ổ cứng hoặc quạt nội bộ của máy tính để gửi 15 đến 20 bit mỗi phút đến điện thoại thông minh gần đó. Cuộc tấn công bằng quạt, họ cho thấy trong video dưới đây, hoạt động ngay cả khi có âm nhạc đang phát ở gần:

Gần đây hơn, đội của Guri bắt đầu thí nghiệm với việc rút thông tin dựa trên ánh sáng. Năm ngoái, họ đã xuất bản bài báo về việc sử dụng các đèn LED của máy tính và định tuyến để nhấp nháy các thông điệp giống như Morse-code, và thậm chí sử dụng các đèn LED hồng ngoại trên camera giám sát để truyền các thông điệp mà con người không thể nhìn thấy. Trong video dưới đây, họ cho thấy thông điệp được nhấp nháy bằng LED được bắt bởi một drone ngoài cửa sổ của một cơ sở. Và so với các phương thức trước đó, truyền thông dựa trên ánh sáng này có băng thông tương đối cao, gửi một megabyte dữ liệu trong nửa giờ. Nếu người rút thông tin sẵn lòng nhấp nháy LED ở tốc độ chậm hơn một chút, malware có thể gửi tín hiệu với những đèn nhấp nháy nhanh đến mức không thể phát hiện được cho mắt người.

Guri nói anh vẫn tập trung mạnh mẽ vào thách thức cụ thể của việc thoát khỏi khoảng trống không khí, một phần vì nó liên quan đến việc nghĩ sáng tạo về cách cơ cấu của mọi thành phần của máy tính có thể được biến thành một tín hiệu bí mật của giao tiếp. "Nó đi xa hơn so với khoa học máy tính điển hình: kỹ thuật điện, vật lý, nhiệt độ học, khoa học âm thanh, quang học," anh nói. "Nó đòi hỏi cách nghĩ 'ngoại ô,' đúng nghĩa đen."

Và giải pháp cho các kỹ thuật rút thông tin mà anh và đội của mình đã chứng minh từ nhiều góc độ? Một số kỹ thuật của anh có thể bị chặn bằng các biện pháp đơn giản, từ việc tăng cường che chắn đến tăng cường khoảng cách giữa các thiết bị nhạy cảm đến cửa sổ phản chiếu chặn drone hoặc máy ảnh khác từ việc ghi lại tín hiệu LED. Cùng những cảm biến trên điện thoại có thể nhận các truyền thông dữ liệu lén lút đó cũng có thể được sử dụng để phát hiện chúng. Và bất kỳ thiết bị có khả năng kết nối radio như điện thoại thông minh, Guri cảnh báo, nên được giữ xa nhất có thể từ các thiết bị không khí, ngay cả khi những chiếc điện thoại đó được lưu trữ cẩn thận trong một túi Faraday.

Tuy nhiên, Guri chú ý rằng một số phương thức rút thông tin thậm chí còn "kỳ lạ" và khoa học viễn tưởng có thể không dễ dàng ngăn chặn trong tương lai, đặc biệt là khi internet của mọi thứ trở nên liên kết chặt chẽ với cuộc sống hàng ngày của chúng ta. Anh ta tự hỏi, nếu có thể giấu dữ liệu trong bộ nhớ của một máy đặt nhịp tim hoặc bơi insulin, sử dụng các kết nối radio mà các thiết bị y tế đó sử dụng cho giao tiếp và cập nhật? "Bạn không thể nói với ai đó có máy đặt nhịp tim là đừng đi làm việc," Guri nói.

Nói cách khác, khoảng trống không khí có thể là sự bảo vệ tốt nhất mà thế giới an ninh mạng có thể đề xuất. Nhưng nhờ vào công việc của các hacker như Guri—một số với những ý định ít học thuật hơn—không gian giữa các thiết bị của chúng ta có thể không bao giờ hoàn toàn không thấm nước lại.

Các Cuộc Tấn Công Khoảng Trống Không Khí

- Nếu bạn vẫn chưa hoàn toàn hiểu rõ khoảng trống không khí là gì, dưới đây là một số giải thích cho bạn

- Đúng, đèn LED nhấp nháy trên máy tính thực sự có thể rò rỉ dữ liệu

- Nhưng chúng không có gì so với tiếng ồn quạt cũng làm điều đó