Hàng triệu Thiết Bị Truyền Dữ Liệu Dễ Bị Tấn Công Bằng Cách Sử Dụng Kỹ Thuật Web Cổ Điển

Vào tháng Ba, nghệ sĩ và nhà lập trình Brannon Dorsey bắt đầu quan tâm đến một cuộc tấn công web cổ điển gọi là DNS rebinding, tự học cách truy cập bất hợp pháp vào các điều khiển và dữ liệu bằng cách lợi dụng các điểm yếu của trình duyệt đã biết. Đó là một lỗ hổng mà các nhà nghiên cứu đã nghiên cứu rồi bỏ qua trong nhiều năm—điều này là một lý do khiến Dorsey không thể tin vào những gì mình đã tìm thấy.

Sitting in his Chicago apartment, two blocks from Lake Michigan, Dorsey did what anyone with a newfound hacking skill would: He tried to attack devices he owned. Instead of being blocked at every turn, though, Dorsey quickly discovered that the media streaming and smart home gadgets he used every day were vulnerable to varying degrees to DNS rebinding attacks. He could gather all sorts of data from them that he never would have expected.

"Tôi có kiến thức kỹ thuật, nhưng tôi không phải là một chuyên gia bảo mật thông tin," Dorsey nói. "Tôi không đảo ngược bất kỳ tập tin nhị phân nào hoặc thực hiện bất kỳ việc khai thác nào phức tạp. Tôi chỉ theo đuổi sự tò mò của mình và bất ngờ tìm thấy một số điều đáng ngờ. Tôi chỉ ngồi đó nghĩ rằng 'Tôi không thể là người duy nhất trên thế giới nhìn thấy điều này.'"

Từ các thiết bị của mình và mượn từ bạn bè, Dorsey đã phát hiện lỗ hổng DNS rebinding trên gần như mọi phiên bản của Google Home, Chromecast, loa Wi-Fi Sonos, các thiết bị phát streaming Roku, và một số bộ điều khiển nhiệt thông minh. Các cuộc tấn công thử nghiệm của Dorsey, mà ông đã trình bày trong nghiên cứu được công bố vào thứ Ba, không cho ông quyền kiểm soát hoàn toàn, nhưng trong mỗi trường hợp, ông có thể kiểm soát và trích xuất nhiều dữ liệu hơn mà ông nên có.

Ví dụ, trên các thiết bị Roku chạy Roku OS 8.0 hoặc thấp hơn, Dorsey phát hiện rằng một kẻ tấn công có thể sử dụng External Control API của thiết bị phát để điều khiển các nút và phím nhấn trên thiết bị, truy cập vào đầu vào cho các cảm biến của thiết bị như cảm biến gia tốc, cảm biến quay, và cảm biến từ trường, tìm kiếm nội dung trên thiết bị, và thậm chí khởi chạy ứng dụng. Trên loa Wi-Fi Sonos, một kẻ tấn công có thể truy cập thông tin mở rộng về mạng Wi-Fi mà loa đang kết nối đến, hữu ích để ánh xạ các thuộc tính mạng và nghiên cứu rộng hơn. Và bằng cách tấn công vào API công khai trong các thiết bị kết nối của Google, một hacker có thể kích hoạt việc khởi động lại Google Home và Chromecast theo ý muốn. Điều đó dẫn đến một cuộc tấn công từ chối dịch vụ, ngăn người dùng có thể tương tác với thiết bị của họ hoặc khiến nó offline vào các thời điểm chiến lược. Kẻ tấn công cũng có thể lấy thông tin về mạng Wi-Fi mà Google Home và Chromecast đang kết nối và đánh dấu nó với danh sách các mạng Wi-Fi gần đó để xác định vị trí chính xác của thiết bị.

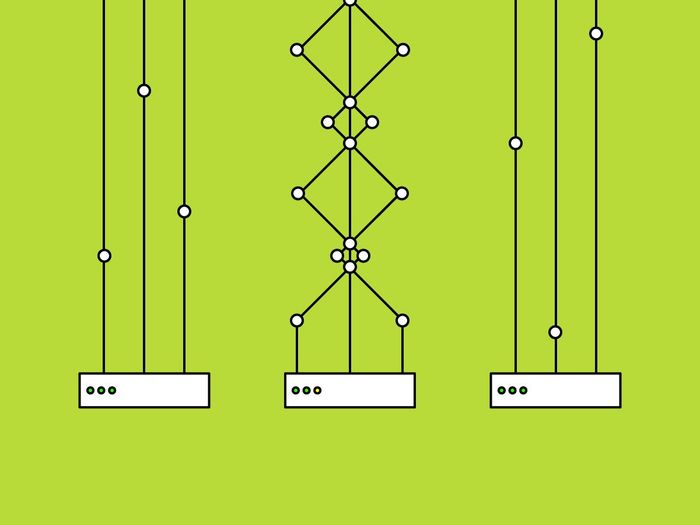

Trong một cuộc tấn công DNS rebinding, một hacker tận dụng các điểm yếu trong cách trình duyệt thực hiện các giao thức web. Họ tạo ra các trang web độc hại có thể lợi dụng các bảo vệ tin cậy nhằm ngăn chặn việc truyền thông không được ủy quyền giữa các dịch vụ web. Từ đó, một kẻ tấn công sử dụng các phương thức như lừa đảo hoặc quảng cáo độc hại để đánh lừa nạn nhân nhấp vào một liên kết đến trang web của họ, và sau đó tiến hành truy cập bất hợp pháp vào bất kỳ điều khiển và dữ liệu nào được tiết lộ trên thiết bị hoặc mạng của họ. Một lần nhấp sai lầm và kẻ tấn công có thể chiếm quyền kiểm soát thiết bị thông minh của bạn.

Mặc dù DNS rebinding bắt nguồn từ một số vấn đề cơ bản về cách trình duyệt điều chỉnh các mối quan hệ tin cậy trực tuyến, các trang web và dịch vụ cũng có thể giới hạn rủi ro của họ bằng cách sử dụng các cơ chế tương đối đơn giản như bảo vệ xác thực hoặc kết nối mã hóa HTTPS. Điều này có thể là lý do tại sao loại tấn công này chưa tạo ra sự quan tâm liên tục hoặc lo ngại trong cộng đồng bảo mật.

Nhưng trong bảy tháng qua, cộng đồng bảo mật đã có một sự nhận thức ngày càng rõ ràng rằng lỗ hổng DNS rebinding có thể đại diện cho một nhóm lớn lỗ hổng hơn so với những gì mọi người đã công nhận trước đây. Nhà nghiên cứu từ Google Project Zero, Tavis Ormandy, gần đây đã phát hiện lỗ hổng DNS rebinding trong ứng dụng BitTorrent Transmission và cơ chế cập nhật cho các trò chơi video của Blizzard, và các nhà nghiên cứu cũng đã phát hiện ra những lỗ hổng này trong các ví Ethereum khác nhau—tiềm ẩn việc tiết lộ tiền điện tử của người dùng.

Lỗ hổng DNS rebinding có "lịch sử bị các nhà phát triển từ chối, và nhiều lần nó được để lại như một vấn đề chưa được giải quyết," Ariel Zelivansky, một nhà nghiên cứu tại công ty bảo mật Twistlock, viết trong một cảnh báo đầy hi vọng vào tháng Hai về sự gia tăng của lỗ hổng DNS rebinding.

Trong thời gian mà Dorsey đang tìm hiểu về chủ đề này, một nhà nghiên cứu khác từ công ty bảo mật Tripwire, Craig Young, cũng phát hiện lỗ hổng này trong Google Home và Chromecast, và công bố các kết quả của mình vào thứ Hai.

Một nguyên nhân cốt lõi của những lỗ hổng này là các thiết bị trên cùng mạng Wi-Fi thường tin tưởng nhau, vì họ đã được chấp nhận vào cùng một câu lạc bộ. Nhưng giả định này có thể dẫn đến các lỗi không mong muốn. Các kênh truyền thông dành cho việc sử dụng bởi các thiết bị khác trên mạng có thể bị truy cập độc hại bởi các trang web từ xa chỉ thông qua một chút thao tác nhỏ. Nhiều lỗi mà Dorsey phát hiện có thể được giải quyết bằng cách thêm cơ chế xác thực cơ bản vào các API của thiết bị.

"Điều này phản ánh một vấn đề trong một tính năng cơ bản của Internet khi nó được thiết kế," nói Joseph Pantoga, một nhà khoa học nghiên cứu tại công ty bảo mật internet of things Red Balloon. "Các cuộc tấn công DNS rebinding đã được đề cập nhiều lần trong quá khứ, nhưng các tính năng mới trong các thiết bị Internet of Things bao gồm định vị địa lý và thu thập dữ liệu cá nhân khiến nó trở thành điều mà mọi người nên thực sự nhận thức. Vấn đề còn trở nên trầm trọng hơn khi các thiết bị IoT có các API dành cho việc giao tiếp với các thiết bị khác trên mạng mà không xác thực."

Google, Roku và Sonos đã bảo mật hoặc đang tiến hành bảo mật hệ điều hành thiết bị của họ để bổ sung những lỗ hổng mà Dorsey đã mô tả. “Sau khi mới biết về vấn đề DNS Rebinding, chúng tôi đã tạo ra một bản vá phần mềm đang được triển khai cho khách hàng," một người phát ngôn của Roku cho biết với MYTOUR. Sonos cũng cho biết, "Sau khi biết về cuộc tấn công DNS Rebinding, chúng tôi ngay lập tức bắt đầu làm việc để sửa lỗi và sẽ triển khai trong bản cập nhật phần mềm vào tháng Bảy." Google nói trong một tuyên bố rằng, "Chúng tôi nhận thức về báo cáo và sẽ triển khai một bản vá trong vài tuần tới."

Mặc dù có phản ứng tích cực, các chuyên gia lưu ý rằng thiếu nhận thức về cách tránh những lỗi này từ đầu đã dẫn đến tình trạng hàng triệu và hàng triệu thiết bị được biết đến là có mức độ dễ bị tấn công, với có thể còn hàng triệu thiết bị khác cũng dễ bị tấn công. Dorsey cho biết ông hy vọng nghiên cứu của mình nâng cao nhận thức về sự phổ biến của vấn đề. "DNS rebinding đã trở thành vấn đề không thể tránh khỏi," ông nói. "Rất nhiều thứ dễ bị tấn công và nó đã trở thành một vấn đề hệ thống. Vì vậy, tiếp cận từng nhà cung cấp một cách đơn lẻ sẽ không giải quyết được. Toàn bộ ngành công nghiệp cần biết để kiểm tra và khắc phục điều này."

- Những người kinh doanh thúc đẩy máy quảng cáo tiền điện tử

- Đội ngũ hacker xuất sắc của Microsoft duy trì sự an toàn của PC Windows

- Sự cảnh giác tuyệt vời của đường hầm mới khổng lồ của Seattle

- Một kỷ nguyên mới của phần mềm Frankenstein đến gần chúng ta

- BỘ SƯU TẬP ẢNH: Bên trong Vòng Cực Bắc, giờ vàng không thể sánh bằng ngày vàng

- Nhận thêm thông tin nội bộ của chúng tôi với bản tin hàng tuần Backchannel