Internet không phải là một môi trường an toàn hoàn toàn. Song song với sự phát triển của an ninh mạng, các tin tặc ngày càng tinh vi hơn trong việc thực hiện các hình thức lừa đảo và xâm nhập vào dữ liệu của người dùng. Thông tin này được minh họa rõ ràng qua báo cáo mới nhất từ Proofpoint - một công ty an ninh mạng toàn cầu có trụ sở tại Mỹ.

Internet không phải là một môi trường an toàn hoàn toàn. Song song với sự phát triển của an ninh mạng, các tin tặc ngày càng tinh vi hơn trong việc thực hiện các hình thức lừa đảo và xâm nhập vào dữ liệu của người dùng. Thông tin này được minh họa rõ ràng qua báo cáo mới nhất từ Proofpoint - một công ty an ninh mạng toàn cầu có trụ sở tại Mỹ.Thư điện tử

Phương thức phổ biến nhất, email thường được tin tặc sử dụng như một cách để tiến hành các cuộc tấn công mạng. Thay vì phải phát triển phần mềm độc hại, chúng có thể gửi tệp đính kèm, URL chứa mã độc, hoặc gửi liên kết yêu cầu nhập thông tin đăng nhập,... dưới dạng email giả mạo người quen hoặc cá nhân đáng tin cậy. Phần lớn người dùng thường không nhận ra và dễ dàng bị lừa.

Văn phòng Macro

Đây là một kỹ thuật lợi dụng lỗ hổng trong Microsoft Office để tạo ra các macro chứa mã độc hại và xâm nhập vào thiết bị của người dùng khi họ mở ứng dụng. Rất nhiều cuộc tấn công đã xảy ra thông qua Excel, được biết đến với tên gọi 'Excel 4.0 ngụy trang'.

Tránh xa Sandbox

Sandbox có khả năng phát hiện mã độc và cung cấp một lớp bảo vệ cho người dùng trước các mối đe dọa trên mạng. Tuy nhiên, các tin tặc có thể vượt qua Sandbox bằng cách sử dụng dòng lệnh Regsvr32 của Windows. Regsrv32 ban đầu được thiết kế để hỗ trợ các quản trị viên PC, nhưng nó có thể bị kẻ tấn công lợi dụng để vượt qua công cụ bảo mật AppLocker của Windows.

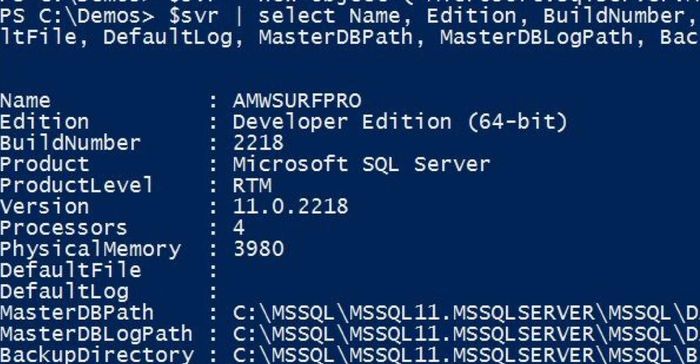

Điều khiển bằng PowerShell

Tin tặc có thể tiếp cận máy tính của nạn nhân bằng cách gửi email lừa đảo chứa URL, dẫn đến trang web độc hại sử dụng PowerShell. Phương pháp này khó bị phát hiện vì sử dụng tính năng hợp pháp của Windows, và các tệp độc hại cũng khó nhận biết. PowerShell cũng có thể được sử dụng để tải xuống và chạy các tệp độc hại khác từ internet.

Ngôn ngữ HTML

Hầu hết các cuộc tấn công sử dụng phương pháp này đều đánh lừa nạn nhân nhấp vào URL không an toàn hoặc gửi trực tiếp các trang HTML này qua email để đánh lừa người dùng nhấp vào.

Chiêu trò lừa đảo qua email

Sau khi xâm nhập vào email của nạn nhân, tin tặc có thể tấn công các liên hệ của họ. Khi nhận được email từ một người quen, phần lớn người dùng sẽ không nghĩ nhiều và dễ dàng rơi vào bẫy của những kẻ tấn công.

Sử dụng mật khẩu đảm bảo

Thêm tính năng mật khẩu vào tệp độc hại có thể giúp tệp tránh khỏi các công cụ phát hiện phần mềm độc hại. Kẻ tấn công cung cấp mật khẩu cho người dùng, lừa họ nhấn vào và mở khóa tệp.

Định vị tệp