iOS Có Khả Năng Ngăn Chặn VPN Hoạt Động Như Mong Đợi—và Tiết Lộ Dữ Liệu Của Bạn

Một nghiên cứu an ninh cho biết các thiết bị iOS của Apple không định tuyến đầy đủ lưu lượng mạng qua VPN như người dùng có thể mong đợi, đây là một vấn đề an ninh tiềm ẩn mà nhà sản xuất thiết bị đã biết từ nhiều năm nay.

Michael Horowitz, một blogger và nhà nghiên cứu an ninh máy tính lâu năm, diễn đạt một cách rõ ràng—mặc dù gây tranh cãi—trong một bài đăng blog liên tục được cập nhật. "VPN trên iOS không hoạt động đúng," ông nói.

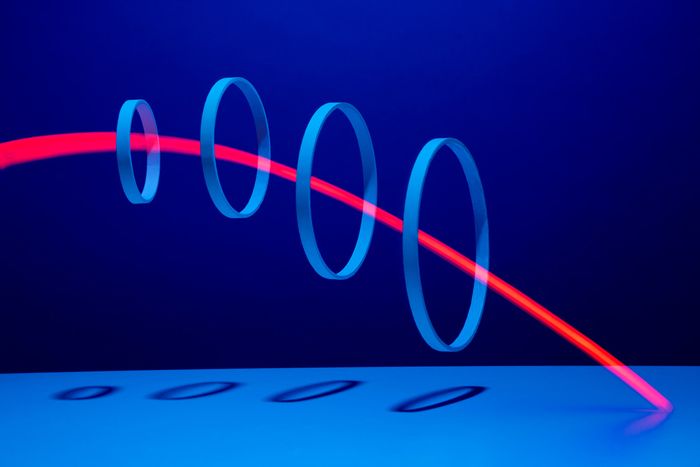

Ban đầu, có vẻ như bất kỳ VPN bên thứ ba nào cũng hoạt động, cung cấp cho thiết bị một địa chỉ IP, máy chủ DNS mới và một đường hầm cho lưu lượng mới, Horowitz viết. Nhưng các phiên và kết nối được thiết lập trước khi VPN được kích hoạt không chấm dứt và, theo các phát hiện của Horowitz với việc đăng nhập router tiên tiến, vẫn có thể gửi dữ liệu ra khỏi đường hầm VPN trong khi nó đang hoạt động.

Nói cách khác, bạn có thể mong đợi một ứng dụng VPN sẽ ngắt kết nối hiện tại trước khi thiết lập một kết nối an toàn để chúng có thể được thiết lập lại bên trong đường hầm. Nhưng VPN trên iOS dường như không thể làm điều này, theo Horowitz, một phát hiện được hỗ trợ bằng một báo cáo tương tự từ tháng 5 năm 2020.

"Dữ liệu rời khỏi thiết bị iOS ngoài đường hầm VPN," Horowitz viết. "Đây không phải là một lỗ hổng DNS cổ điển, đây là một lỗ hổng dữ liệu. Tôi đã xác nhận điều này bằng nhiều loại VPN và phần mềm từ nhiều nhà cung cấp VPN khác nhau. Phiên bản iOS mới nhất mà tôi kiểm tra là 15.6."

Công ty bảo mật Proton trước đây đã báo cáo một lỗ hổng mở đường VPN trên iOS mà bắt đầu ít nhất từ iOS 13.3.1. Giống như bài đăng của Horowitz, blog của ProtonVPN ghi chú rằng một VPN thông thường sẽ đóng tất cả các kết nối hiện tại và mở lại chúng bên trong một đường hầm VPN, nhưng điều này không xảy ra trên iOS. Hầu hết các kết nối hiện tại cuối cùng sẽ lọt vào bên trong đường hầm, nhưng một số, như dịch vụ thông báo đẩy của Apple, có thể kéo dài trong vài giờ.

Vấn đề chính khi các kết nối không qua đường hầm tiếp tục tồn tại là chúng có thể không được mã hóa và địa chỉ IP của người dùng cũng như những gì họ đang kết nối có thể bị nhìn thấy bởi các nhà cung cấp dịch vụ Internet và các bên khác. "Những người ở nguy cơ cao nhất do lỗ hổng bảo mật này là những người ở các quốc gia nơi giám sát và lạm dụng quyền công dân phổ biến," ProtonVPN viết vào thời điểm đó. Điều này có thể không phải là một lo ngại cấp bách đối với người dùng VPN thông thường, nhưng đó là điều đáng chú ý.

ProtonVPN xác nhận rằng việc tránh VPN vẫn tồn tại trong ba bản cập nhật sau đó của iOS 13. ProtonVPN cho biết trong bài đăng trên blog của mình rằng Apple sẽ thêm chức năng để chặn các kết nối hiện tại, nhưng chức năng này khi được thêm vào không có vẻ làm thay đổi kết quả của Horowitz.

Horowitz kiểm tra ứng dụng ProtonVPN vào giữa năm 2022 trên iPad iOS 15.4.1 và phát hiện rằng nó vẫn cho phép các kết nối không qua đường hầm với dịch vụ thông báo đẩy của Apple. Chức năng Kill Switch được thêm vào ProtonVPN, mô tả chức năng của nó là chặn toàn bộ lưu lượng mạng nếu đường hầm VPN bị mất, không ngăn chặn rò rỉ, theo Horowitz.