Sự 'bí ẩn' giữa chìa khóa và chiếc xe không còn là điều gì khó khăn với những kẻ trộm công nghệ cao.

LTS: Sau khi chúng tôi đăng bài viết Bỏ 500.000 đồng, 'hack' xe Tesla giá 1,9 tỷ: VinFast, Ford, Mercedes có thể vào tầm ngắm!, một nhóm kỹ sư ở Việt Nam đã liên hệ với người viết và cung cấp thông tin bất ngờ: Việt Nam hoàn toàn có thể chống hack xe, và một công nghệ có tên CyLock đã được đăng ký sở hữu trí tuệ.

Chúng tôi đã có cuộc gặp và trò chuyện cùng kỹ sư Nguyễn Khương Tuấn, Giám đốc Kỹ thuật tại Công ty Onyx Việt Nam, đồng thời là nhà sáng chế bộ khóa nói trên.

Từ đây, một cái nhìn tổng quan về các công nghệ phá khóa xe điển hình đã được mô tả sinh động là Relay Attack và RollJam Attack, cũng như kỹ thuật chống phá khóa 'made by Vietnam' đã được giới thiệu. Mời độc giả theo dõi chuỗi bài gồm 3 phần sau.

PHẦN 1: HẬU QUẢ KHI 'CÂU ĐỐ' QUÁ ĐƠN GIẢN

Vào cuối tháng 11 năm 2017, cảnh sát ở West Midlands, Vương Quốc Anh đã chia sẻ một video trên mạng xã hội ghi lại toàn bộ cảnh một băng nhóm trộm một chiếc sedan Mercedes mà không cần phải đập khóa hoặc phá kính.

Những hình ảnh trong video được cho là ghi lại sự kiện trộm xe sử dụng Relay Attack - một phương thức tấn công bằng sóng radio phổ biến.

Trên thực tế, việc tấn công bằng cách khuếch đại sóng không còn là điều hiếm gặp, không chỉ đối với các xe có kết nối nhiều như Tesla mà còn đối với các xe sử dụng chìa khóa thông minh.

Relay Attack là một phương thức tấn công liên quan đến việc giao tiếp giữa các thiết bị sử dụng sóng Bluetooth Low Energy (BLE) - một giao thức vẫn đang được các hệ thống khóa xe không cần chìa sử dụng.

BLE, với tính năng tiết kiệm năng lượng, là lựa chọn lý tưởng cho các hệ thống khóa cửa không cần chìa.

Tuy nhiên, phương thức giao tiếp này cũng mang theo một lỗ hổng nghiêm trọng, có thể bị lợi dụng và khai thác cho các mục đích xấu. Relay Attack là một phương thức mà các nhà nghiên cứu bảo mật đã nhiều lần mô phỏng để chỉ ra sự không an toàn của các hệ thống khóa xe không cần chìa.

Để hiểu về phương thức Relay Attack được thực hiện, ta cần nắm rõ khái niệm Man-in-the-Middle (viết tắt: MitM; tạm dịch: Người đứng giữa, Kẻ trung gian, Cò):

Trong lĩnh vực an ninh mạng, phương thức tấn công Man-in-the-Middle (MitM) xảy ra khi kẻ tấn công có khả năng can thiệp vào kênh liên lạc, ngắt và chuyển tiếp thông điệp giữa 2 nút mạng mà không bị phát hiện. Một số MitM còn có khả năng thay đổi thông tin truyền đi giữa 2 nút mạng mà không được phát hiện.

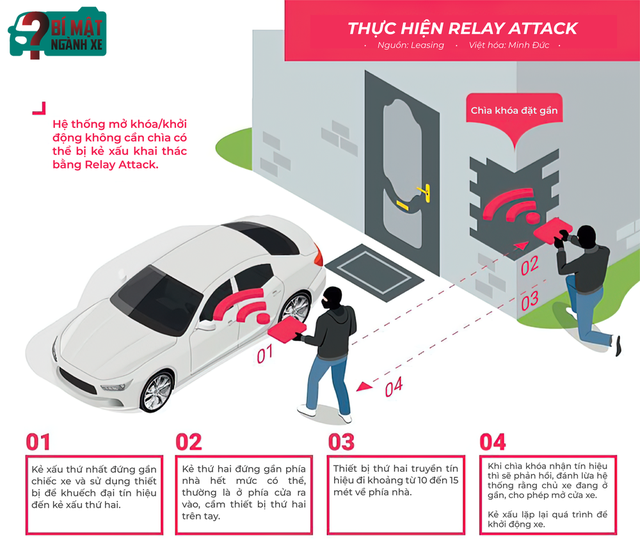

Đối với Relay Attack, hãy tưởng tượng 2 kẻ xấu can thiệp vào kênh liên lạc giữa 2 thiết bị bất kỳ. Đây được xem là cách mà nhóm trộm trong video ở trên sử dụng để lấy chiếc Mercedes.

Tên thứ nhất kéo tay cửa, kích hoạt hệ thống an ninh của xe.

Cụ thể, trong video có 2 kẻ tiếp cận chiếc xe cầm thiết bị khuếch sóng, một kẻ đứng cạnh xe và nhấc tay cửa để đánh thức hệ thống an ninh của xe, khiến chiếc xe gửi đi thông điệp 'Ai đó, có phải chủ xe không, có đang giữ chìa khóa của chiếc xe không?'. Thông điệp này được coi là 'câu đố bảo mật', và chiếc xe truyền đi nó rộng rãi. Thiết bị trên tay kẻ thứ nhất bắt lấy tín hiệu, chuyển tiếp đến thiết bị kẻ thứ hai đứng ở ngôi nhà, nơi có chìa khóa thật của chiếc xe.

Thường thì chủ xe để chìa khóa ở gần cửa ra vào, nằm trong tầm sóng của thiết bị mà kẻ thứ hai cầm. Thiết bị này chuyển tiếp tín hiệu nhận được từ thiết bị kẻ thứ nhất và đợi chìa khóa thật phản hồi 'lời giải đố'. Sau đó, thiết bị của kẻ thứ hai tiếp nhận lời giải từ chìa khóa, chuyển tiếp tín hiệu về thiết bị kẻ thứ nhất. Thiết bị của kẻ thứ nhất gửi tín hiệu đến chiếc xe. Khi câu đố đã được giải, cửa xe mở.

Nhóm trộm lặp lại quy trình để khởi động chiếc xe.

Để khởi động chiếc xe, kẻ thứ hai đã cố ý ra xa kết nối với chìa khóa để ngắt kết nối và bắt đầu một tiến trình mới. Hai kẻ trộm chỉ cần lặp lại thao tác để đánh lừa chiếc xe rằng chìa khóa đang ở gần, cho phép khởi động xe.

Sau khi đánh lừa chiếc xe, bọn trộm chỉ việc lái xe đi. Khi xe nằm trong tầm kiểm soát, chúng có thể bán linh kiện, hoặc thậm chí làm sao để xe chấp nhận chìa mới.

Cách mà kẻ xấu tổ chức Relay Attack. Nguồn: Leasing, Dịch: Minh Đức

Trong số những việc mà kẻ xấu thực hiện, có thể suy luận rằng họ luôn tìm cách có được lợi ích cao nhất với ít công sức nhất. Họ sẽ luôn cố gắng tránh sự chú ý và lẫn tránh chính phủ. Họ càng kín đáo, càng ít khả năng bị phát hiện và càng có lợi lâu dài.

Với phương thức tấn công Relay Attack, có thể thấy rằng chúng tiết kiệm rất nhiều công sức, nhanh chóng, và hoàn toàn không gây ra tiếng ồn. Trong khi đó, phương thức trộm xe truyền thống đòi hỏi phải phá cửa kính, phá khóa, tạo ra tiếng ồn và để lại dấu vết, dễ dàng bị phát hiện. Rõ ràng, các phương thức tấn công công nghệ cao như Relay Attack là lựa chọn lý tưởng của bọn trộm.

Việc tạo ra các thiết bị tiếp sóng để thực hiện Relay Attack có thể tốn nhiều công sức để thiết lập, nhưng các chuyên gia đã chứng minh rằng chi phí để làm ra chúng không đáng kể. Trong một video từ Donut Media, một kênh Youtube chuyên về xe hơi, chuyên gia về an ninh mạng tại Tập đoàn NCC, Sultan Qasim Khan, đã sử dụng 2 thiết bị có giá chỉ khoảng 20 USD (tương đương 470.000 đồng) để can thiệp vào hệ thống mở khóa không cần chìa của một chiếc Tesla Model Y trị giá khoảng 80.000 USD (tức là khoảng 1,9 tỷ đồng), từ đó mở khóa và lái chiếc xe đi.