Với câu hỏi 'nếu là thỏ thì cho xem tai', công nghệ Việt đã tinh chỉnh các phương pháp đánh cắp công nghệ cao.

PHẦN III: 'NẾU LÀ THỎ THÌ CHO XEM TAI' CÔNG NGHỆ CHỐNG HACK ĐƯỢC TẠO RA BỞI VIỆT NAM

- Có, có, có, tôi là một con thỏ.

- Nếu là thỏ thì hãy cho tôi xem tai!

Câu chuyện này có vẻ như chỉ có trong những cuốn truyện tranh dành cho trẻ em, nhưng đó lại là thực tế về cuộc trò chuyện giữa chiếc chìa khóa và khóa CyLock mà anh Nguyễn Khương Tuấn đã 'phiên dịch' lại cho chúng tôi. Trong thực tế, đoạn hội thoại đó cũng là một bí mật giúp bộ khóa điều khiển từ xa CyLock có thể chống lại được các cuộc tấn công tinh vi đang ngày càng phổ biến, nhắm vào phần cứng của bộ khóa từ xa trên ô tô, xe máy, cửa nhà kho/gara.

Kẻ cướp nhắm vào phần cứng

Trong bài viết 'Chiếc xe Tesla trị giá 1,9 tỷ đồng bị 'hack' chỉ với 500.000 đồng: VinFast, Ford, Mercedes có thể là mục tiêu tiếp theo!', chuyên gia bảo mật Sultan Qasim Khan đã dùng một bộ thiết bị có giá chưa đến 500.000 đồng để mở khóa và khởi động từ xa một chiếc Tesla Model Y trị giá khoảng 80.000 USD (tương đương khoảng 1,9 tỷ đồng). Không chỉ ở trên lý thuyết, thực tế đã xảy ra nhiều vụ trộm công nghệ cao. Một đoạn video được cảnh sát vùng West Midlands, Vương Quốc Anh đăng tải đã ghi lại hình ảnh một nhóm trộm sử dụng các thiết bị công nghệ cao để lấy mất một chiếc Mercedes mà không cần phải đập kính hoặc phá khóa.

Có thể thấy, phần cứng đang là một điểm yếu mà các tên cướp đang chú ý đến.

Vì lý do này, kỹ sư Nguyễn Khương Tuấn, Giám đốc Kỹ thuật của Onyx Việt Nam, đã kết nối và chia sẻ với chúng tôi về cách 'xem tai thỏ' có thể khắc phục được lỗ hổng về phần cứng.

Theo kỹ sư Tuấn, các cuộc tấn công nhắm vào lỗ hổng về phần cứng không phải là vấn đề mới. Năm 2019, Dell đã tiến hành nghiên cứu và báo cáo rằng có tới 63% tổ chức đã được hỏi xác nhận rằng họ từng ít nhất một lần bị lộ dữ liệu do bị tấn công về phần cứng.

Một bài viết được Bloomberg đăng năm 2018 đã buộc tội Trung Quốc xâm nhập trái phép vào nhiều công ty công nghệ của Mỹ bằng cách kiểm soát nguồn cung cấp phần cứng. Bài viết đề cập đến việc Trung Quốc cố ý lắp đặt một số chip ngoài thiết kế để thực hiện các tác vụ ngầm mà khó phát hiện.

Chuỗi cung ứng là nơi mà nhà nghiên cứu Samy Kamkar và kỹ sư Nguyễn Khương Tuấn chỉ ra khi nói về nguồn gốc của vấn đề.

Có đến 4 nguyên nhân chính khiến phần cứng trở thành mục tiêu của nhóm tội phạm công nghệ cao, bao gồm: Thiếu đầu tư vào phòng chống tội phạm công nghệ cao, gia tăng tội phạm công nghệ cao nhắm vào phần cứng, máy móc công nghệ cao để lộ nhiều kẽ hở, và chuỗi cung ứng phần cứng phức tạp.

Khi các nhà sản xuất chíp, không chuyên về bảo mật, chỉ mua sáng chế, sản xuất và bán, các đơn vị mua chíp sẽ gặp khó khăn trong việc xử lý triệt để vấn đề.

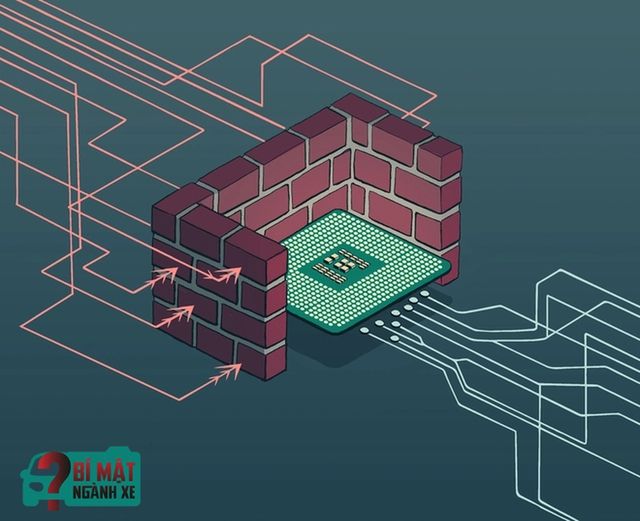

Rolling Code vẫn là công nghệ ẩn sau nhiều thiết bị mở khóa từ xa trên ô tô, xe máy, cửa cuốn gara/nhà kho. Nhóm tội phạm công nghệ cao đang cố gắng khai thác lỗ hổng của Rolling Code bằng các phương thức như RollJam Attack hay Relay Attack.

Một số giải pháp để khắc phục điểm yếu của Rolling Code đã được triển khai, ví dụ như Cadillac đặt thời hạn cho các mã của Rolling Code, có thể tạm thời chống lại RollJam Attack. Trong khi đó, kỹ sư Nguyễn Khương Tuấn đã sáng tạo một phương pháp có thể khắc phục cả RollJam Attack và Relay Attack. Kỹ sư Nguyễn Khương Tuấn khẳng định: 'Hiện tại chưa có cách để đánh bại, về lý thuyết'.

Mã hóa không thể đảo ngược

Thay vì dùng mã thông thường, thiết bị được kỹ sư Nguyễn Khương Tuấn sáng chế sử dụng mã đã mã hóa theo chuẩn Secure Hash Algorithm (SHA) không thể đảo ngược. Cụ thể, kỹ sư Nguyễn Khương Tuấn giải thích:

'Chìa khóa sẽ ping ổ khóa, gọi là gõ cửa. Chìa khóa sẽ báo rằng Tôi là chìa khóa này, tên là..., số là... số hiệu là..., giống như Cốc cốc cốc, tôi là thỏ, thì khóa sẽ trả lại một câu đố: Nếu là thỏ thì cho xem tai. Câu đố đó là một số ngẫu nhiên; chỉ có chìa và ổ biết lời giải. Chìa khóa sẽ gửi lời giải; ổ khóa nhận được và chỉ có chìa khóa đó mới mở cửa. Mỗi lần là một câu đố mới, ngẫu nhiên. Không thể thu lại câu đố và lời giải để dùng sau, vì lần sau sẽ có câu đố mới. [...] Thứ hai, có thể thu thoải mái, hàng tỷ cái, nhưng không thể suy đoán được key, vì đặc tính SHA là có thể thu được nhiều bảng mã cũng không thể suy đoán bản gốc, vì đó là mã một chiều.'

Với việc tạo ra kênh liên lạc bảo mật giữa chìa và khóa, CyLock của kỹ sư Nguyễn Khương Tuấn đã loại bỏ nguy cơ bị tấn công bằng phương thức RollJam Attack, vì câu đố và lời giải chỉ có thể dùng ngay lúc đó, không lưu lại dùng sau.

CyLock được miêu tả là 'bất khả chiến bại'. Ảnh: Onyx Việt Nam

Đối với Relay Attack, CyLock của kỹ sư Nguyễn Khương Tuấn giải quyết bằng độ trễ tín hiệu. Đối với bộ khóa không cần chìa thông thường, 2 nút mạng là chìa khóa và ổ khóa cần biết khoảng cách của nhau, bằng cách đo công suất. Giải thích đơn giản, mỗi công suất tương ứng với một khoảng cách cố định, do đó chỉ cần đo công suất mà nút ổ khóa nhận được là bao nhiêu thì sẽ xác định được vị trí của chìa khóa.

CyLock cần đo khoảng cách, nhưng sử dụng bảng tra hai chiều với biểu đồ cường độ khác nhau. Giải thích chi tiết, nhà phát minh Nguyễn Khương Tuấn nói:

'Chìa khóa gửi lại câu đố cho ổ khóa, là một con số. Con số sẽ chuyển thành cường độ sóng, mô tả biên độ sóng mà chìa khóa phát ra. Ổ khóa sẽ tra và đo được khoảng cách. [...] Nếu muốn tăng cường tín hiệu ngay lập tức nhưng vẫn giữ nguyên dạng sóng thì phải biết câu đố, nếu không sẽ méo, hỏng, phát hiện tín hiệu sai và từ chối, vì câu đố đã được bảo mật sau khi thiết lập kênh truyền bảo mật giữa chìa khóa và ổ khóa. Hoặc phải nghe toàn bộ câu rồi phát lại đúng dạng sóng, và câu thì do mình thiết kế. [...] Giao tiếp giữa chìa khóa và ổ khóa rất đơn giản và dễ dàng, khi phát đi sẽ biết được bao lâu sẽ nhận được thông tin. Nếu bị trễ thêm 1 hoặc 10 mili giây thì sẽ phát hiện ra. Kể cả nhận được tín hiệu đúng nhưng bị trễ (Relay) thì cũng có thể phát hiện ra'.

Khi được hỏi về kỳ vọng vào khóa CyLock, kỹ sư Nguyễn Khương Tuấn bộc bạch: 'Ban đầu chỉ mong là ý tưởng khả thi thôi'. Theo chia sẻ của ông, việc phát triển CyLock từ năm 2018 đã gặp nhiều 'thách thức kỹ thuật', như phải triển khai thuật toán phức tạp trên phần cứng thông thường, cũng như tối ưu hóa năng lượng sử dụng để thiết bị có thể dùng được lâu dài. Dù sáng chế từ năm 2019 nhưng hiện tại, CyLock vẫn chưa được bán rộng rãi trên thị trường. Onyx Việt Nam đang lựa chọn nhà phân phối khóa CyLock đủ tiềm lực để phân phối rộng rãi trong nước và quốc tế trước năm 2025, với giá thành cạnh tranh so với các hãng khóa ngoại lớn đang bán với giá cao mặc dù sử dụng công nghệ cũ.'.

*Kết thúc