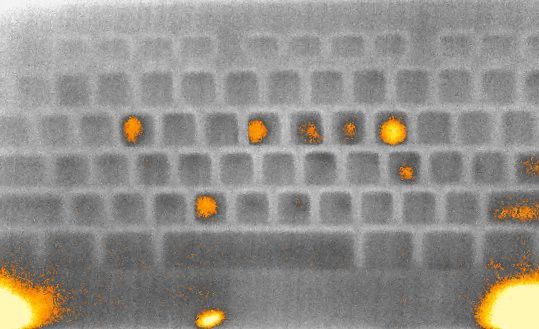

Các nhà nghiên cứu về bảo mật đang tranh luận rằng phương thức xác thực bằng mật khẩu ngày càng trở nên 'dễ bị xuyên thủng' hơn, khi một khám phá gần đây chỉ ra rằng hacker có thể tận dụng nhiệt độ còn lại trên các phím bấm để tìm ra mật khẩu!

Được phát hiện bởi Bleeping Computer, phương thức tấn công này được các nhà khoa học máy tính tại Đại học California, Irvine (UCI), đặt tên là 'Thermanator'. Trong phương thức này, hacker sẽ sử dụng một 'camera nhiệt tầm trung' để quét các phím bấm và phát hiện nhiệt độ còn lại trên chúng.

Gene Tsudik, một giáo sư khoa học máy tính tại UCI, nhận định rằng kẻ tấn công có thể 'bắt được các phím đã được bấm trên một bàn phím thông thường trong vòng tối đa 1 phút sau khi nạn nhân đã nhập mật khẩu'. Ông nói thêm: 'Nếu bạn gõ mật khẩu và đi đâu đó, những kẻ có ý đồ sẽ có thể biết được khá nhiều thứ về nó sau khi bạn đã đi'.

Tất nhiên, đây không phải là một hình thức tấn công dễ dàng thực hiện. Kẻ tấn công cần phải có một camera nhiệt đặt ngay tại vị trí cần tìm mật khẩu sao cho có thể quét được mọi phím bấm, đồng thời thời gian thực hiện cũng rất hạn chế bởi nhiệt độ sẽ nhanh chóng mất đi. Nhưng nếu kẻ đó di chuyển đủ nhanh - trong vòng 15 giây chẳng hạn - thì dấu hiệu nhiệt còn lại sẽ còn khá mạnh và có thể bị lợi dụng.

Nếu kẻ tấn công đã xác định được các phím bấm được sử dụng để nhập mật khẩu, hắn sau đó sẽ có thể dò dữ liệu này và áp dụng kiểu tấn công 'từ điển' - tức thử nghiệm các tập hợp ký tự - để buộc mật khẩu phải lộ diện.

Đó chỉ là lý thuyết. Còn thực tế thì sao?

Các nhà nghiên cứu đã thực hiện các thử nghiệm trong phòng thí nghiệm, và kết quả như sau: 'Toàn bộ các phím bấm có thể được khôi phục bởi người dùng không chuyên sau 30 giây kể từ lần đầu nhập mật khẩu, trong khi một số phím bấm có thể được khôi phục muộn nhất là sau 1 phút.'

Họ cũng phát hiện rằng những người dùng gõ mạnh hơn có nguy cơ trở thành nạn nhân của hình thức tấn công này hơn.

Tuy vậy, có lẽ bạn không cần phải lo lắng quá, vì khả năng bị tấn công theo cách này trong thực tế là rất thấp, ít nhất là đến thời điểm hiện tại. Còn về tương lai, chúng ta chưa thể biết chắc được.

Nhiệm vụ gần như không thể

Như đã đề cập ở trên, trong tương lai, không loại trừ khả năng hình thức tấn công này sẽ trở nên đáng quan ngại hơn. Các nhà nghiên cứu chỉ ra rằng: 'Khi các thiết bị cảm biến trở nên rẻ hơn, các hình thức tấn công mới từ bất khả thi sẽ trở thành hiện thực hơn. Điều này đặc biệt đúng khi giá thành giảm và các thiết bị vẽ bản đồ nhiệt chất lượng cao ngày càng phổ biến.'

Nếu bạn lo ngại, một kỹ thuật giúp giảm thiểu nguy cơ bị tấn công - theo các nhà nghiên cứu - là để bàn tay chạm vào mọi phím sau khi nhập mật khẩu. Ngoài ra, bạn cũng không nên rời mắt khỏi laptop khi sử dụng ở nơi công cộng - nhưng điều này chỉ là biện pháp bảo mật thông thường mà thôi.

Đáng chú ý, hình thức tấn công này không chỉ đe dọa đến bàn phím laptop hoặc PC, mà còn có thể được sử dụng để tìm và xâm nhập mã PIN trên các máy ATM!

Bên cạnh đó, còn nhiều phương pháp tấn công khác được sử dụng để xác định các phím bấm và phá vỡ mật mã, như việc sử dụng các cảm biến rung khi gõ phím. Chính vì những nguy cơ như vậy, các nhà nghiên cứu đã đề xuất việc chuyển sang hình thức mật khẩu truyền thống...và sử dụng các phương pháp xác thực có độ an toàn cao hơn như sinh trắc học chẳng hạn.

Tham khảo: TechRadar