Elcomsoft của Nga gần đây đã phát triển một công cụ cho phép cảnh sát và các cơ quan chính phủ trích xuất dữ liệu từ iPhone và iPad thu thập trong các cuộc điều tra, ngay cả khi những thiết bị đang ở chế độ khóa BFU (Before First Unlock). Dữ liệu này bao gồm lịch sử cuộc gọi, tin nhắn, thông tin email...

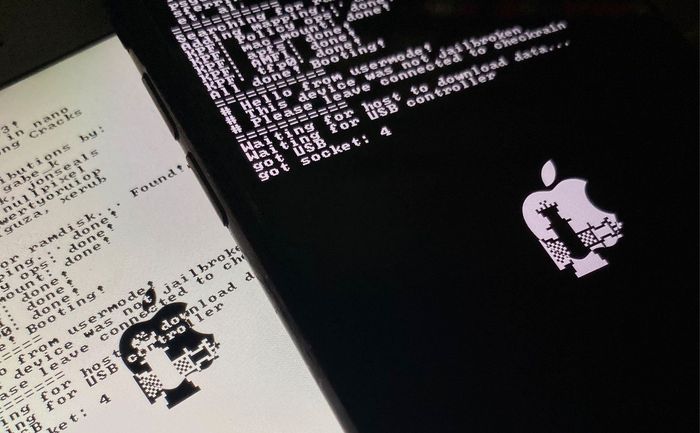

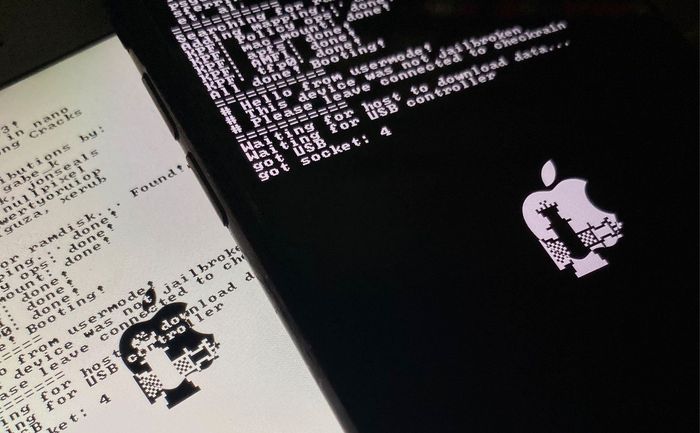

Chế độ BFU và AFU (After First Unlock) được tạo ra để vượt qua chế độ USB Restricted Mode trên các thiết bị iOS, từ đó trích xuất dữ liệu của máy, phục vụ công tác điều tra. Ngay cả khi khởi động lại máy, người dùng cần nhập passcode để mở khóa máy, điều này có nghĩa là ở thời điểm bảo mật cao nhất, BFU vẫn cho phép trích xuất dữ liệu trong máy.Elcomsoft đặt tên cho công cụ của họ là Bộ công cụ Forensic cho iOS, có giá bán là 1.495 USD. Công cụ này tận dụng lỗ hổng checkm8 mà tôi đã giới thiệu trước đó, sử dụng lỗ hổng bootrom và các dòng mã của iOS khi khởi động thiết bị. Elcomsoft cho biết, khi người dùng chưa nhập passcode để truy cập thiết bị iOS, các iPhone và iPad ở trạng thái bảo mật cao nhất:“Dữ liệu trong iPhone được mã hóa rất an toàn cho đến khi người dùng nhập passcode để mở khóa thiết bị. Việc nhập passcode của máy là rất quan trọng để tạo ra khóa mã hóa, từ đó giải mã dữ liệu trong máy. Nói một cách khác, hầu hết mọi thứ trong máy đều được mã hóa cho đến khi chủ nhân của chiếc máy mở khóa nó sau khi điện thoại được khởi động lại.”Elcomsoft cho biết, mặc dù Bộ công cụ Forensic cho iOS của họ hoạt động với hầu hết các iPhone chạy iOS 13.3, nhưng vẫn có một số trường hợp ngoại lệ. Những chiếc điện thoại được trang bị chip A12 như iPhone XR hoặc được trang bị chip bảo mật U1 như iPhone 11 sẽ không bị ảnh hưởng để trích xuất dữ liệu như các máy từ iPhone 5S đến iPhone X. Với những chiếc iPhone có thể can thiệp để lấy dữ liệu, công cụ Bộ công cụ Forensic cho iOS sẽ trước tiên cài đặt một phiên bản jailbreak vào máy, gọi là Checkra1n, mà không cần mở khóa máy.