Một Bot trên Telegram Thông Báo cho Nhóm Hacker Iran Khi Họ Đạt Mục Tiêu

Khi nhóm hacker Iran APT35 muốn biết liệu một trong những mồi câu kỹ thuật số của họ đã thu hút được người dùng hay không, họ chỉ cần kiểm tra Telegram. Mỗi khi ai đó truy cập một trong những trang web giả mạo mà họ đã thiết lập, một thông báo sẽ xuất hiện trong một kênh công khai trên dịch vụ nhắn tin, chi tiết về địa chỉ IP, vị trí, thiết bị, trình duyệt của người tiềm năng và nhiều thông tin khác. Đó không phải là thông báo đẩy; đó là thông báo lừa đảo.

Nhóm này sử dụng nhiều phương pháp để cố gắng khiến người dùng truy cập vào các trang web lừa đảo của họ. Google đã chỉ ra một số tình huống mà họ đã quan sát được gần đây: sự xâm nhập vào trang web của một trường đại học ở Anh, một ứng dụng VPN giả mạo đã ngụy trang vào Google Play Store một thời gian ngắn, và các email lừa đảo trong đó các hacker giả mạo là những tổ chức tổ chức hội nghị thực tế và cố gắng mắc kẹt đối tượng của họ thông qua các tệp PDF độc hại, liên kết Dropbox, trang web và nhiều hơn nữa.

Trong trường hợp của trang web của trường đại học, những hacker này đưa người dùng tiềm năng đến trang bị xâm nhập, khuyến khích họ đăng nhập với nhà cung cấp dịch vụ theo sở thích của họ — từ Gmail đến Facebook cho đến AOL đều có sẵn — để xem một buổi hội thảo trực tuyến. Nếu bạn nhập thông tin đăng nhập của mình, chúng sẽ đi thẳng đến APT35, người cũng yêu cầu mã xác minh hai yếu tố của bạn. Đó là một kỹ thuật cổ xưa đến nỗi nó đã cũ kỹ; APT35 đã thực hiện nó từ năm 2017 để nhắm vào những người trong chính phủ, giới học thuật, an ninh quốc gia và nhiều lĩnh vực khác.

Ứng dụng VPN giả mạo không đặc biệt sáng tạo và Google cho biết họ đã loại bỏ ứng dụng này khỏi cửa hàng của họ trước khi bất kỳ ai tải xuống. Nếu có ai đã tin vào sự lừa dối, hoặc cài đặt nó trên một nền tảng khác nơi nó vẫn có sẵn, phần mềm độc hại có thể đánh cắp nhật ký cuộc gọi, tin nhắn, dữ liệu vị trí và danh bạ.

Thực tế, APT35 không phải là nhóm vượt trội. Trong khi họ đã giả mạo một cách thuyết phục các quan chức từ hội nghị an ninh Munich và Think-20 Italy trong những năm gần đây, điều đó cũng chỉ là cơ bản của Phishing 101. “Đây là một nhóm rất năng động có một tập hợp mục tiêu rộng lớn, nhưng tập hợp mục tiêu rộng lớn đó không phản ánh mức độ thành công của nhân vật,” Ajax Bash, kỹ sư bảo mật tại Google TAG nói. “Tỷ lệ thành công của họ thực sự rất thấp.”

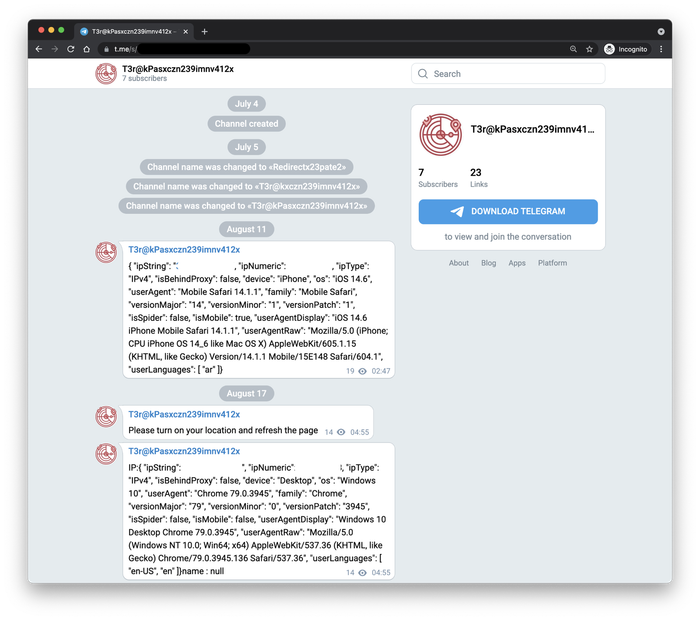

Sử dụng mới này của Telegram, tuy nhiên, đáng được đề cập. APT35 nhúng javascript vào các trang web lừa đảo của mình được thiết kế để thông báo cho họ mỗi khi trang web tải; họ quản lý thông báo đó thông qua một bot được tạo bằng chức năng API sendMessage của Telegram. Thiết lập này cung cấp thông tin tức thì cho các kẻ tấn công không chỉ về việc họ có thành công trong việc khiến ai đó nhấp vào liên kết sai, mà còn biết được người đó đang ở đâu, trên thiết bị nào và một nguồn thông tin hữu ích khác. “Trong ngữ cảnh của phishing, họ có thể xem xét liệu người dùng được nhắm mục tiêu có nhấp vào liên kết hay không, hoặc liệu trang web đã được phân tích bởi Google Safe Browsing,” Bash nói. “Điều này giúp họ tương tác tốt hơn với mục tiêu qua các email theo dõi vì họ sẽ biết email đã đến được mục tiêu, đã được mở, đọc và liên kết được nhấp.”

Charming Kitten không giới hạn mình trong các trang web hội nghị đẳng cấp, theo công ty bảo mật Mandiant, họ cũng quan sát sử dụng của họ với Telegram vào tháng 7. “Các tác nhân đã tạo ra các trang web độc hại giả mạo làm trang web chứa nội dung cho người trưởng thành và một phần mềm gọi điện/video và tin nhắn tức thì miễn phí,” Emiel Haeghebaert, nhà phân tích cùng tư vấn cấp cao Sarah Jones của Mandiant viết trong một bình luận qua email. “Các trang đích đã phân tích khách truy cập vào trang và gửi thông tin về khách truy cập trở lại một kênh Telegram mà chúng tôi nghi ngờ các tác nhân đe dọa đang theo dõi.”

Những kẻ hack trước đây đã lạm dụng Telegram. Vào tháng 4, công ty bảo mật Check Point phát hiện rằng nền tảng này đang được sử dụng như một phần của cơ sở hạ tầng điều khiển và điều hành cho phần mềm độc hại được gọi là ToxicEye. Và công ty đã nhận được nhiều chỉ trích về việc không ngăn chặn được các nhóm cực đoan và người lừa đảo trên các kênh của mình. Nhưng trong khi việc sử dụng Telegram bots của APT35 như một dịch vụ thông báo ít cực đoan hơn so với những lạm dụng đó, nó cũng khó phát hiện proactive hơn nhiều.

“Nội dung có vấn đề dường như là những tin nhắn ngẫu nhiên không chứa dấu hiệu rõ ràng của lạm dụng,” Mike Ravdonikas, người phát ngôn của Telegram nói. “Chúng có thể là bất cứ điều gì, ví dụ như, một lập trình viên đang gỡ lỗi mã của họ.” Telegram cho biết họ đã loại bỏ tất cả các bot và kênh ngay khi Google báo cáo, cùng với “các kênh và bot công khai tương tự mà chúng tôi có thể xác định được nhờ báo cáo,” Ravdonikas nói. Nhưng trừ khi bạn có thể kết nối một danh sách địa chỉ IP và vân vân đến một chiến dịch lừa đảo hoạt động, anh ấy bổ sung, bạn không thể nói chắc chắn rằng một bot phát sóng chúng có ý đồ độc hại.

Thông tin tốt là APT35 có lẽ không đang theo đuổi bạn, trừ khi bạn làm việc trong một ngành công nghiệp đầy thông tin nhạy cảm. Tuy nhiên, sáng tạo mới về cảnh báo lừa đảo của họ có thể cho họ và những hacker tội phạm giả mạo một lợi thế nữa trong cuộc chiến đã không công bằng.

Nhiều câu chuyện tuyệt vời từ MYTOUR

- 📩 The latest on tech, science, and more: Get our newsletters!

- Rain boots, turning tides, and the search for a missing boy

- Astronomers prepare to probe Europa's ocean for life

- Clearview AI has new tools to identify you in photos

- Dragon Age and why it sucks to play cult favorites

- How a Google geofence warrant helped catch DC rioters

- 👁️ Explore AI like never before with our new database

- 🎮 MYTOUR Games: Get the latest tips, reviews, and more

- 📱 Torn between the latest phones? Never fear—check out our iPhone buying guide and favorite Android phones