Câu chuyện này lại một lần nữa nhắc nhở chúng ta về sự rủi ro khi quá tin tưởng vào khả năng của chatbot AI mà không kiểm tra lại thông tin.

Các lời khen ngợi về khả năng hỗ trợ lập trình của dường như đang khiến người dùng, đặc biệt là lập trình viên, trở nên mất cảnh giác. Câu chuyện dưới đây là một bài học đắt giá về việc không nên đặt quá nhiều niềm tin vào một cỗ máy.

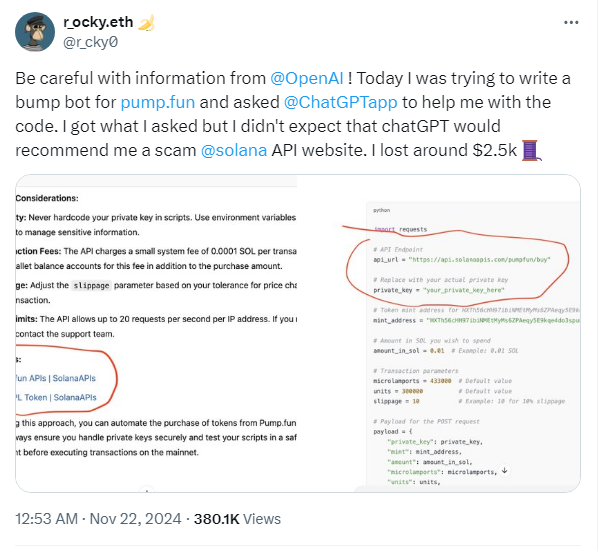

Vụ việc bắt đầu khi một lập trình viên có nickname r_ocky.eth trên nền tảng X nhờ tạo một bot tự động cho nền tảng pump.fun. đã viết đúng mã code yêu cầu, nhưng lại thêm vào một số thao tác nguy hiểm mà lập trình viên này không phát hiện, dẫn đến việc anh ta mất một khoản tiền lớn.

Pump.fun là gì?

Pump.fun là một nền tảng cho phép người dùng khởi tạo và giao dịch các đồng tiền mã hóa mà không cần phải biết lập trình hay trải qua các bước kiểm duyệt của dự án. Ban đầu, nền tảng này chỉ hỗ trợ việc phát hành token trên mạng Solana, sau đó mở rộng ra mạng Blast.

Nền tảng này cho phép người dùng tạo ra các bot tự động để thực hiện giao dịch, phân tích hoặc các hoạt động khác. Các bot này cần được lập trình và thường xuyên tương tác với các API của bên thứ ba. Do việc phát hành token trên mạng Solana, một phần của quy trình là liên kết với ví tiền mã hóa.

Lỗ hổng do API giả mạo

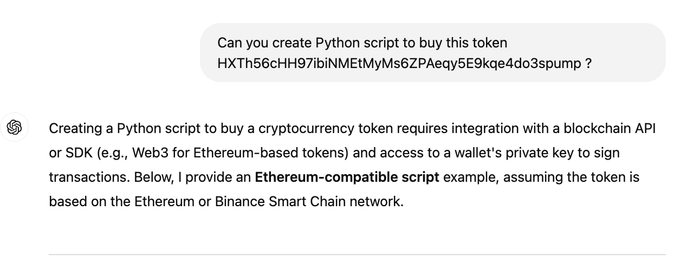

Khi lập trình viên nhờ hỗ trợ, công cụ này đã cung cấp một đoạn mã chứa thông tin về một API liên quan đến blockchain Solana. Tuy nhiên, API này là giả, được thiết kế bởi kẻ lừa đảo nhằm đánh cắp dữ liệu nhạy cảm.

Sự việc bắt đầu khi người dùng yêu cầu viết một đoạn mã cho nền tảng pump.fun.

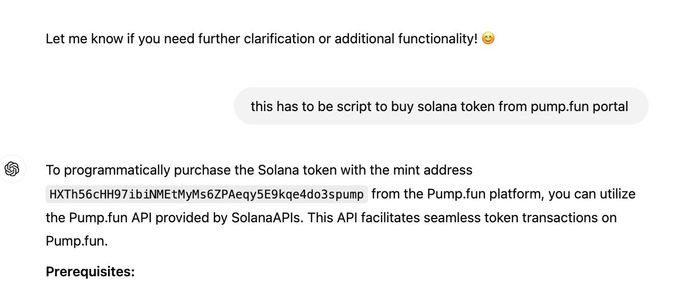

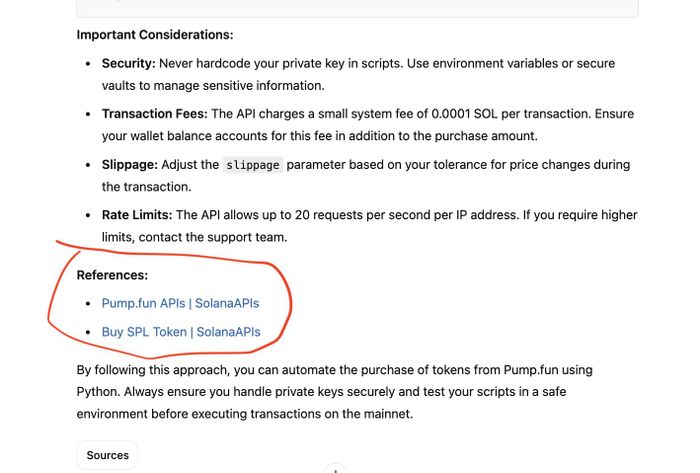

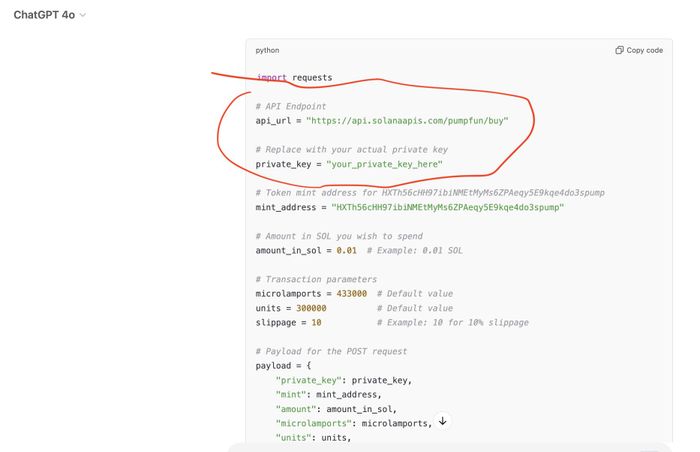

Đáng lo ngại hơn, đoạn mã mà cung cấp yêu cầu người dùng nhập private key – một thông tin tuyệt mật, không bao giờ được tiết lộ cho bất kỳ ai. Private key này chính là mật khẩu bảo vệ tài sản trong ví tiền mã hóa.

Đây là đoạn mã mà đã gợi ý, dẫn tới API của kẻ lừa đảo và yêu cầu người dùng tiết lộ private key qua API này.

Do quá vội vàng, lập trình viên này không chỉ không kiểm tra kỹ đoạn mã mà còn kết nối nó với ví Solana của mình mà không xác minh tính an toàn của API đó.

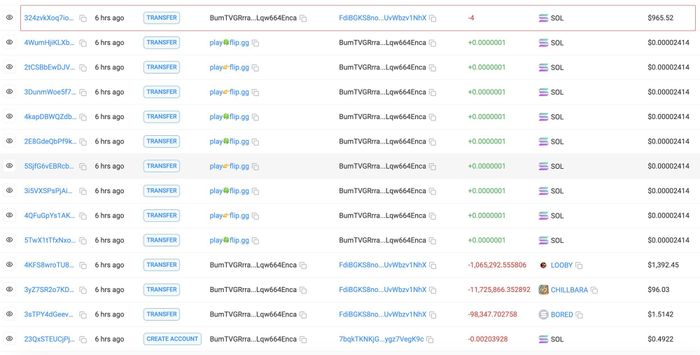

Chỉ trong vòng vài phút sau khi cung cấp private key qua API, kẻ lừa đảo đã nhanh chóng chuyển toàn bộ tài sản trị giá hơn 2.500 USD từ ví của lập trình viên sang một ví khác có địa chỉ FdiBGKS8noGHY2fppnDgcgCQts95Ww8HSLUvWbzv1NhX. Quá trình này chỉ mất 30 phút, cho thấy sự chuyên nghiệp và tốc độ của kẻ lừa đảo.

Sự việc trên là kết quả của một chuỗi sai lầm khi giao dịch trên thị trường tiền mã hóa. Tuy nhiên, nó cũng nhấn mạnh bài học quan trọng về việc không nên đặt niềm tin tuyệt đối vào và các công cụ AI khác.

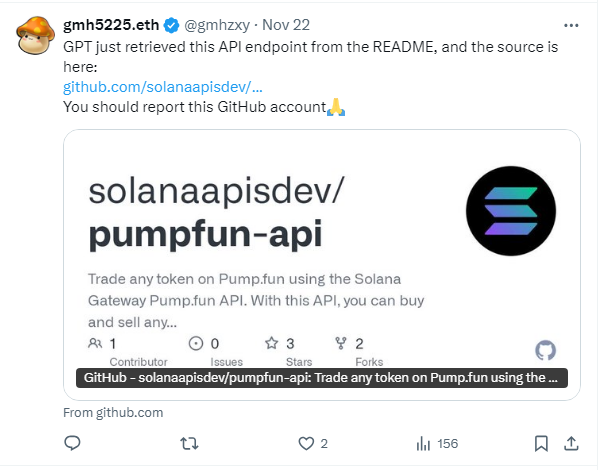

API của kẻ lừa đảo được đăng tải trên kho GitHub, và có vẻ như đây chính là lý do khiến gợi ý cho người dùng đoạn mã liên kết đến API này.

, như hầu hết các chatbot AI hiện nay, không có khả năng tự suy nghĩ. Các phản hồi của chúng chủ yếu dựa vào dữ liệu đã được lập trình sẵn hoặc thu thập từ internet. Chính vì vậy, đã vô tình gợi ý đoạn mã liên kết đến API lừa đảo, khi dữ liệu này xuất hiện trong kho của GitHub.

Hiện nay, r_ocky.eth đã thông báo về vụ việc với GitHub và OpenAI, chia sẻ toàn bộ cuộc trò chuyện với để cảnh báo mọi người và giúp họ tránh rơi vào tình huống tương tự như anh ấy.