Chuyên gia an ninh mạng mới phát hiện một vụ phát tán mã độc Zyklon qua 3 lỗ hổng trong Microsoft Office. Malware Zyklon tái xuất sau gần 2 năm, chủ yếu nhắm vào các công ty tài chính, bảo hiểm, và viễn thông.

Xuất hiện từ năm 2016, Zyklon là một botnet sử dụng giao thức HTTP để trao đổi thông tin với máy chủ điều khiển qua mạng Tor và cho phép tin tặc đánh cắp thông tin nhạy cảm như tài khoản, mật khẩu từ trình duyệt web hoặc email.

Mã độc Zyklon có khả năng mở rộng tính năng để tấn công DDoS hoặc đào tiền ảo. Các phiên bản của Zyklon được bán trên các chợ đen với giá từ 75$ (phiên bản thông thường) và 125$ (phiên bản sử dụng Tor).

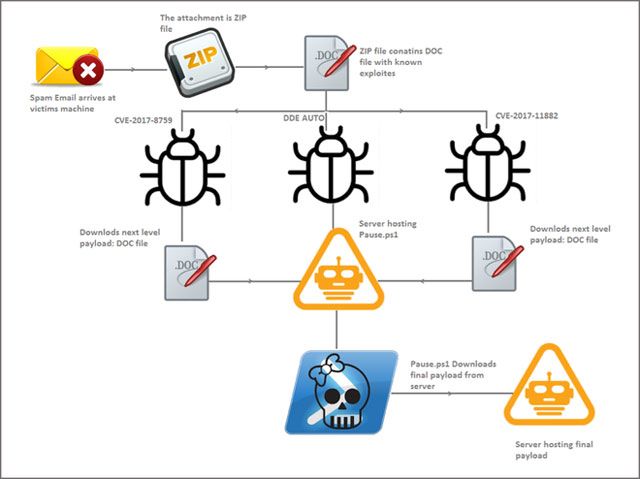

Theo báo cáo của FireEye, tin tặc đã tận dụng ít nhất 3 lỗ hổng trên Microsoft Office để thực thi đoạn mã PowerShell trên máy mục tiêu và chạy mã độc từ máy chủ điều khiển.

1. Lỗ hổng CVE-2017-8759: Cho phép tin tặc thực thi mã từ xa trong quá trình xử lý dữ liệu đầu vào không tin tưởng, Microsoft đã vá lỗ hổng này trong bản cập nhật tháng 9.

2. Lỗ hổng CVE-2017-11882: Lỗ hổng này đã tồn tại trong 17 năm và được Microsoft vá trong bản vá bảo mật tháng 11, cho phép tin tặc thực thi mã trên máy nạn nhân mà không cần sự tương tác của nạn nhân.

3. Lỗ hổng trên giao thức Dynamic Data Exchange (DDE): Kỹ thuật này cho phép tin tặc thực thi mã độc trên máy nạn nhân mà không cần tính năng Macro được bật.

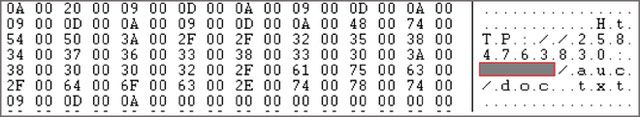

Tin tặc đã khai thác 3 lỗ hổng này để phát tán mã độc Zyklon qua email lừa đảo, khiến người dùng mở tập tin đính kèm và chạy mã PowerShell tải mã độc từ máy chủ điều khiển.

Đặc biệt, cần phải cẩn thận khi mở các tập tin đính kèm email từ nguồn gửi không rõ hoặc có nội dung không rõ ràng.