Ransomware Mới Liên kết với NotPetya Lan rộng tại Nga và Ukraine

Chỉ trong bốn tháng trước, một cuộc tấn công ransomware khổng lồ được biết đến với tên NotPetya đã lan rộng qua Ukraine, Nga và một số công ty đa quốc gia, làm nhiễm vi-rút hàng nghìn hệ thống và gây thiệt hại hàng trăm triệu đô la. Bây giờ, một đợt sóng dư sau rõ ràng của cuộc tấn công đó đang lan rộng qua khu vực này, khi một biến thể mới của mã đó khóa hàng trăm máy tính và tàn phá cơ sở hạ tầng.

Vào thứ Ba, cộng đồng an ninh bắt đầu theo dõi một đợt bùng phát ransomware mới liên kết với các tác giả của NotPetya. Được biết đến với tên gọi là BadRabbit, chuỗi tấn công này đã nhiễm vi-rút hàng trăm máy tính - chủ yếu ở Nga, nhưng cũng có một số nạn nhân tại Ukraine, Thổ Nhĩ Kỳ, Bulgaria và Đức - theo các công ty an ninh bao gồm ESET và Kaspersky. Hiện tại, đợt bùng phát này vẫn chỉ là một phần nhỏ so với quy mô của đợt dịch NotPetya. Nhưng nó vẫn đã tấn công một số cơ quan truyền thông Nga, bao gồm cả Interfax, theo công ty an ninh Nga Group-IB, và cũng đã nhiễm vi-rút sân bay Odessa và hệ thống tàu điện ngầm Kiev của Ukraine, làm tê liệt một phần hệ thống IT và vô hiệu hóa thanh toán bằng thẻ tín dụng của hệ thống tàu điện ngầm, theo một quan chức chính phủ Ukraine.

"Khía cạnh nguy hiểm là việc nó có thể nhiễm vi-rút nhiều cơ quan cấu thành cơ sở hạ tầng quan trọng trong khoảng thời gian ngắn như vậy," Robert Lipovsky, một nhà nghiên cứu malware tại ESET, nói, "điều này chỉ ra một cuộc tấn công được điều phối tốt."

Kaspersky cũng đã tìm thấy bằng chứng mạnh mẽ kết nối cuộc tấn công mới với những người tạo ra NotPetya. Sau đợt bùng phát NotPetya vào tháng Sáu, các nhà phân tích của công ty đã phát hiện ra rằng một trang tin tức Ukraine, Bahmut.com.ua, đã bị hack để phát tán phần mềm độc hại, cùng với hàng chục trang web khác cũng bị nhiễm và tương tự nhưng chưa được kích hoạt để bắt đầu lây nhiễm nạn nhân. Bây giờ, Kaspersky đã tìm thấy rằng 30 trang web bị hack đó đã bắt đầu phân phối mã độc BadRabbit vào thứ Ba.

"Điều này cho thấy rằng những kẻ đứng sau ExPetr/NotPetya đã cẩn thận lên kế hoạch cuộc tấn công BadRabbit từ tháng Bảy," viết Costin Raiu, giám đốc nhóm nghiên cứu và phân tích toàn cầu của Kaspersky, trong một ghi chú gửi tới MYTOUR.

Trong khi Kaspersky chỉ ghi nhận gần 200 nạn nhân trong số người dùng của mình cho đến nay, khoảng 50 hoặc 60 máy tính ở chính phủ Ukraine đã bị nhiễm ransomware, theo Roman Boyarchuk, trưởng Trung tâm Bảo vệ Cyber thuộc Cơ quan Dịch vụ Đặc biệt Truyền thông và Bảo vệ Thông tin của Ukraine. Có thể có nhiều thiết bị khác bị ảnh hưởng trong các mạng lưới của doanh nghiệp tư nhân ở Ukraine. Với việc ESET ước tính chỉ có 12.2% nạn nhân ở Ukraine và 65% ở Nga, những con số này cho thấy có một vài trăm trường hợp nhiễm vi-rút ở Nga.

"Rất nhiều hệ thống đã bị ngắt kết nối thủ công do cuộc tấn công," một phần để kiểm soát sự lan rộng của ransomware, theo Boyarchuk. Nhưng sự gián đoạn này vẫn chỉ đại diện cho một phần nhỏ của những tổn thất mà Ukraine đã gánh chịu từ cuộc tấn công ransomware NotPetya trước đó vào tháng Sáu - hoặc trong một số đợt tấn công khác trong chiến tranh mạng kéo dài ba năm giữa Ukraine và Nga. "Phạm vi của lãnh thổ và bảo vệ không đến mức nghiêm trọng theo thông tin chúng tôi có được hiện nay," Boyarchuk bổ sung. "Chúng tôi không thể nhìn thấy bất kỳ phân phối đại trà nào."

Các liên kết tiếp theo đến NotPetya cũng là điểm nổi bật cho các nhà phân tích malware. Kaspersky chú ý rằng giống như NotPetya, ransomware mới lan truyền bằng cách sử dụng Windows Management Instrumentation Command-Line, hoặc WMIC, kết hợp với các thông tin xác thực nó đánh cắp bằng công cụ mã nguồn mở Mimikatz. Giống như NotPetya, BadRabbit cũng lan truyền bằng giao thức Server Message Block (SMB) của Microsoft, ESET cho biết, mặc dù nó sử dụng thông tin xác thực được hardcoded vào phần mềm để lan truyền giữa các máy tính, thay vì công cụ NSA bị rò rỉ được biết đến với tên EternalBlue mà NotPetya đã sử dụng. Bộ phận nghiên cứu Talos của Cisco phát hiện vào ngày thứ Năm rằng BadRabbit sử dụng một công cụ hacking của NSA rò rỉ khác được biết đến với tên EternalRomance, cũng cho phép nhiễm bệnh tự động lan truyền qua mạng qua SMB.2

Nếu BadRabbit và NotPetya thực sự được tạo ra bởi những hacker giống nhau, nguồn gốc chung của họ đặt ra những câu hỏi quan trọng về động cơ của ransomware. Sau khi đảo ngược NotPetya, một số nhà nghiên cứu phát hiện ra rằng nó không phải là ransomware, và không cung cấp cách nào để nạn nhân phục hồi các tập tin của họ ngay cả khi họ trả tiền chuộc. Thay vào đó, nó dường như là phần mềm độc hại phá hủy được che giấu mỏng manh, do các hacker được tài trợ bởi quốc gia (có lẽ Nga), và chỉ dành để gây ra sự gián đoạn tối đa cho các mục tiêu ở Ukraine. Nhưng khi hầu hết nạn nhân của BadRabbit là người Nga, sự việc mới có thể đặt ra nghi ngờ về nguồn gốc của chính phủ Nga mà NotPetya được tình nghi.

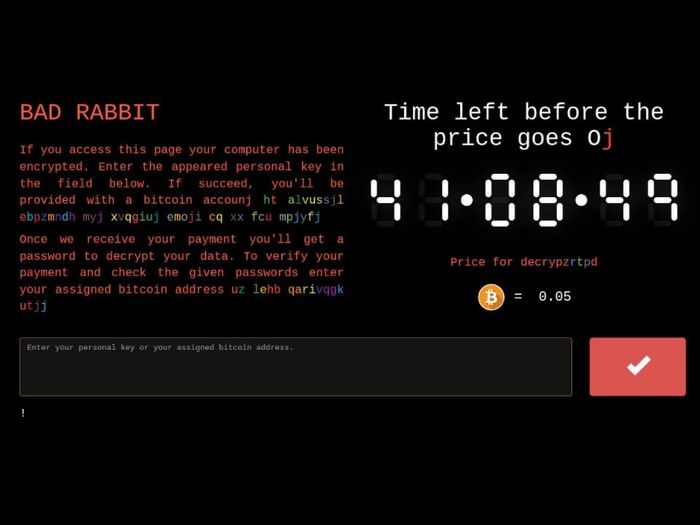

BadRabbit đòi người dùng trả .05 bitcoins, tương đương khoảng $286, để giải mã tập tin của họ. Nhưng với liên kết của nó với ransomware giả mạo NotPetya, việc thanh toán đó liệu có đem lại kết quả là chưa rõ ràng cho đến nay. Cả ESET và các nhà nghiên cứu của Kaspersky từ chối để bình luận về động cơ của những hacker BadRabbit.

Không giống như NotPetya, mà chủ yếu được cung cấp cho các mạng nạn nhân thông qua các cập nhật bị nhiễm độc của phần mềm kế toán Ukraine MeDoc, các nhà nghiên cứu cho đến nay chỉ tìm thấy một phương pháp nhiễm thông thường hơn được sử dụng để cài đặt BadRabbit: ESET và Kaspersky phát hiện ra rằng các hacker đã nhiễm độc các trang tin tức Nga và Ukraine để phát tán phần mềm độc hại thông qua một bản cập nhật Flash giả, lừa nạn nhân tự cài đặt nó.

Nhưng Robert Lipovsky của ESET vẫn cảnh giác rằng phần mềm độc hại có thể đã được tiêm vào mạng lưới mục tiêu bằng một chiêu trò nhiễm độc khác, nguy hiểm hơn. 'Mặc dù điều này có thể là một vector nhiễm, nhưng nó không chắc chắn là vector nhiễm chính... và có thể chỉ là một màn khói,' ông nói.

Boyarchuk của chính phủ Ukraine chỉ vào cảnh báo từ Nhóm Khẩn cấp An ninh Mạng của Ukraine chỉ ra rằng một lỗ hổng Trao đổi Dữ liệu Động của Microsoft Office cũng được sử dụng để nhiễm độc nạn nhân với các tập tin Word, Excel, và Outlook độc hại, nhưng các nhà nghiên cứu khác vẫn chưa xác nhận những phát hiện đó. Vào cuối ngày Thứ Ba, CERT của Ukraine đã đăng thông báo gán những nhiễm trùng này vào email lừa đảo giả mạo hỗ trợ kỹ thuật từ Microsoft.1

Tất cả điều này để lại rất nhiều câu hỏi chưa được giải đáp về cơ chế và động cơ của đợt tấn công ransomware mới nhất này. Nhưng cho dù BadRabbit cuối cùng sẽ trở thành một cuộc tấn công mạng do nhà nước tập trung hoặc chỉ là một hoạt động vì lợi nhuận tàn nhẫn, nó đã làm cảm nhận sự hiện diện của mình.

Cập nhật lúc 9:00 pm EST ngày 25/10/2017 để bổ sung thêm thông tin từ Nhóm Khẩn cấp An ninh Mạng của Ukraine.2Cập nhật lúc 3:25 pm EST ngày 26/10/2017 để bổ sung việc BadRabbit sử dụng lỗ hổng NSA EternalRomance.