Công nghệ blockchain từng được biết đến với tính an toàn cao, sự phi tập trung và tính minh bạch thông qua việc dữ liệu trên mạng lưới không thể thay đổi. Tuy nhiên, blockchain đã trở thành mục tiêu của hacker và các tài sản crypto trị giá hàng chục, thậm chí hàng trăm triệu USD của người dùng đã bị đánh cắp. Một hình thức tấn công phổ biến trong thị trường crypto là Sandwich Attack. Vậy Sandwich Attack là gì? Hãy cùng tìm hiểu về hình thức và cách phòng tránh Sandwich Attack qua bài viết dưới đây

Sandwich Attack là gì? Cách tấn công và biện pháp phòng ngừa Sandwich Attack

Sandwich Attack là gì? Cách tấn công và biện pháp phòng ngừa Sandwich AttackSandwich Attack là gì?

Sandwich Attack là một hình thức tấn công xuất phát từ MEV (Miner Extractable Value - giá trị có thể rút từ giao dịch), trong đó kẻ tấn công ảnh hưởng đến một cặp giao dịch bằng cách tác động đến điều kiện thị trường xung quanh để lấy lợi nhuận

Để thực hiện Sandwich Attack, trước hết cần có một giao dịch front-run để ảnh hưởng đến giá thị trường của tài sản trước khi nạn nhân thực hiện lệnh, sau đó thực hiện lệnh back-run để bán tài sản trở lại thị trường ở mức giá mới thay đổi.

Sandwich Attack là gì?

Sandwich Attack là gì?Tùy thuộc vào blockchain và nền tảng bạn sử dụng, Sandwich Attack có thể ảnh hưởng đến các giao dịch của bạn với số tiền lớn hoặc nhỏ vì tấn công này tác động lên thanh khoản có sẵn. Nếu thanh khoản thấp, ảnh hưởng giá của một giao dịch front-run với lệnh mua nhỏ đủ để buộc bạn thực lệnh mua ở mức giá cao hơn. Ngược lại, trong môi trường thanh khoản cao, Sandwich Attack cần có nhiều vốn hơn để ảnh hưởng tới giá.

Cuộc tấn công bằng Sandwich Attack chiếm khoảng 80% trong tổng số MEV, chiếm phần lớn trong các phương pháp MEV theo EigenPhi.

Sandwich Attack hoạt động như thế nào?

Tính chất cơ bản của Sandwich Attack là phát triển từ mô hình giao dịch chênh lệch giá với việc thực hiện cùng 1 lúc front-run/back-run, tập trung vào người dùng DeFi.

Trong một lần Sandwich Attack, kẻ tấn công tìm kiếm giao dịch chờ xử lý trên mạng lưới.

Ví dụ: Trên Ethereum, Sandwich Attack xảy ra khi đặt 1 lệnh trước giao dịch và 1 lệnh sau đó, thực hiện front-run và back-run cùng lúc với giao dịch chờ xử lý gốc.

Cách hoạt động của Sandwich Attack

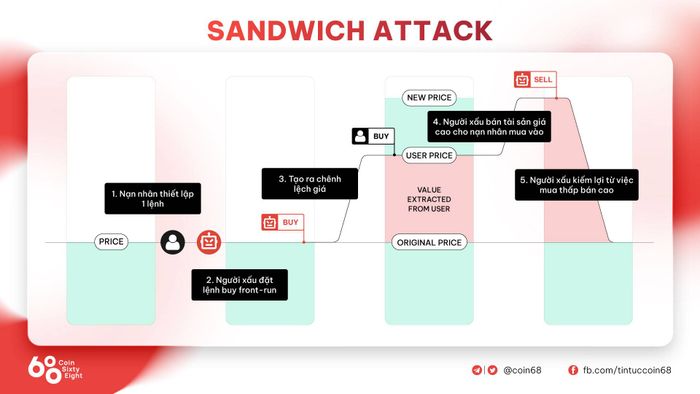

Cách hoạt động của Sandwich AttackMục tiêu của việc đặt 2 lệnh chặn đầu đuôi các giao dịch đang chờ xử lý là để thao túng giá của tài sản trong thời gian rất ngắn. Quy trình thực hiện Sandwich Attack như sau:

- Bước 1 - Mua tài sản ở giá cao (Front-run): Kẻ tấn công bắt đầu bằng cách mua tài sản mà người dùng đang muốn giao dịch.

Ví dụ: Khi nạn nhân dùng USDT để đổi thành ETH, kẻ tấn công mua ETH với giá cao để làm cho nạn nhân phải mua với giá cao hơn.

- Bước 2 - Bán ETH với giá thấp (Back-run): Khi nạn nhân thực hiện giao dịch đó, kẻ tấn công bán ETH với giá mới, tận dụng việc giá đã tăng từ giao dịch của nạn nhân và tạo ra lợi nhuận.

- Nguyên lý: Giao dịch này ảnh hưởng đến số lượng ETH mà người dùng nhận được. Kẻ tấn công đóng vai trò như người cung cấp thanh khoản sai lệch cho nạn nhân và thu lợi từ chênh lệch giá.

- Kết quả - Fake pump của ETH: Chuỗi hành động này đẩy giá ETH tăng, tạo ra tình huống fake pump để kẻ tấn công thu được lợi nhuận thông qua việc front-run và back-run một degenerate trader.

Tác hại của Sandwich Attack

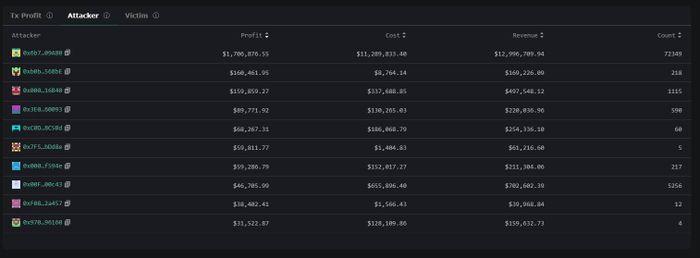

Dữ liệu các cuộc tấn công bằng hình thức Sandwich Attack trên Eigenphi ngày 28/12/2024.

Dữ liệu các cuộc tấn công bằng hình thức Sandwich Attack trên Eigenphi ngày 28/12/2024.Sandwich Attack không gây tổn thất ngay lập tức như Rug Pull. Thay vào đó, chúng có thể coi như một loại thuế đối với những nhà giao dịch không nhận ra giao dịch của họ bị thao túng.

Trong 30 ngày gần đây, một số người đã thu được lợi nhuận lớn từ các cuộc tấn công sandwich trên Ethereum, với mức lợi nhuận trung bình là 10 USD/giao dịch.

Các nguyên nhân dẫn đến Sandwich Attack

Trên thực tế, phương pháp Sandwich Attack khá dễ thực hiện. Ngay cả khi có ít lợi nhuận, kẻ xấu có thể sử dụng phương pháp này liên tục mà không gặp hậu quả gì.

Hầu hết khi sử dụng Sandwich Attack, kẻ tấn công thường chọn AMM DEX (automated market maker), bởi vì thuật toán định giá của AMM DEX đòi hỏi thanh khoản ổn định và có thể thực hiện giao dịch liên tục. Ngoài ra, cũng không thể bỏ qua vấn đề trượt giá xảy ra khi thanh khoản và khối lượng của tài sản thay đổi.

Người dùng thường không chú ý đến các khoản phí nhỏ từ các cuộc tấn công bằng Sandwich Attack.

Mặc dù có lợi ích từ Sandwich Attack, nhưng không phải lúc nào cũng có lợi nhuận. Thực hiện các giao dịch nhằm chen ngang và front-run/back-run các nhà giao dịch khác thường phải đối mặt với mức phí cao, vượt ra ngoài lợi nhuận mà kẻ tấn công có thể thu được, đặc biệt là khi sử dụng Ethereum.

Khi giao dịch qua các AMM DEX, người dùng phải đối mặt với rủi ro của Sandwich Attack bất cứ lúc nào. Thị trường DeFi thu hút ngày càng nhiều người dùng, tạo điều kiện cho kẻ xấu tìm cách tấn công và lợi dụng người dùng.

Các biện pháp phòng tránh Sandwich Attack

- Hạn chế giao dịch trong giờ cao điểm: Tránh giao dịch lớn khi thị trường đang biến động mạnh.

- Sử dụng công cụ hỗ trợ: Sử dụng công cụ để phòng tránh và phát hiện trượt giá. Các nền tảng DeFi tích cực tích hợp chiến lược chống front-run như giao dịch Flashbots để kết nối người giao dịch với người xác thực đáng tin cậy.

- Kiểm tra kỹ trước khi giao dịch: Kiểm tra tất cả khía cạnh của giao dịch trước khi thực hiện, bao gồm phí gas, tỷ giá và số tiền.

- Không sử dụng mạng không an toàn: Không nên sử dụng mạng không an toàn khi tham gia pool thanh khoản.

- Sử dụng chiến lược tách lệnh để giảm rủi ro: Một số nhóm thanh khoản cung cấp tính năng 'tách lệnh' hoặc người dùng có thể chia nhỏ lệnh như một chiến lược giảm thiểu rủi ro, vì việc thay thế một lệnh lớn bằng nhiều lệnh nhỏ sẽ hạn chế những cuộc tấn công giá trị cao của Sandwich Attack.

Công cụ phòng chống Sandwich Attack

Flashbots: Flashbots là tổ chức nghiên cứu và phát triển giải pháp giúp giảm thiểu tác động từ MEV. Trong đó, Flashbots Protect là sản phẩm được thiết kế để bảo vệ người dùng khỏi các giao dịch front-run và cuộc tấn công sandwich.

Sử dụng các AMM có cơ chế tiên tiến: Một số giao thức đã triển khai cơ chế AMM mới để ngăn chặn tấn công sandwich, đảm bảo độ lệch giá giới hạn (thường trong khoảng 0.1%) và hạn chế việc thao túng giá token.

Chainlink FSS: Giải pháp oracle này giúp xác định thứ tự giao dịch trên chuỗi. Chainlink giúp giảm tác động của Sandwich Attack thông qua cơ chế FCFS (First-Come-First-Served).

EIP-1559: Đây là bản cập nhật của Ethereum, tạo ra mức phí cơ bản (base fee) cho mọi giao dịch. Người dùng có thể nâng gas fee để ưu tiên giao dịch của họ. EIP-1559 giúp tăng tốc quá trình xác thực, giảm độ trễ.

MEVBlocker: Phần mềm này hợp tác với Balancer, 1Inch và nhiều dự án DEX khác, bảo vệ người dùng khỏi tấn công MEV. Sau khi cài đặt, MEVBlocker cảnh báo và bảo vệ người dùng trước giao dịch front-run và back-run.

Tổng kết

Blockchain đang được cải tiến liên tục để ngăn chặn Sandwich Attack. Tuy nhiên, với công nghệ hiện tại, hacker vẫn có thể tấn công bằng Sandwich Attack, đòi hỏi biện pháp bảo mật chặt chẽ để đảm bảo an toàn cho mạng lưới.

Qua bài viết này, các bạn đã có cái nhìn tổng quan về Sandwich Attack, những cách tấn công và cách phòng tránh. Chúc các bạn thành công và đạt được nhiều thành tựu từ thị trường tiềm năng này.