Công nghệ blockchain được biết đến với tính bảo mật cao, tính phi tập trung và tính minh bạch với dữ liệu không thể thay đổi trên mạng lưới. Tuy nhiên, blockchain ngày càng trở thành mục tiêu của hacker và các tài sản tiền điện tử có giá trị hàng triệu, thậm chí hàng trăm triệu USD của người dùng bị đánh cắp. Một hình thức tấn công phổ biến trong thị trường tiền điện tử là Sybil Attack. Hãy cùng Mytour tìm hiểu về Sybil Attack qua bài viết dưới đây!

Sybil Attack là gì?

Sybil Attack, hay còn gọi là tấn công mạo nhận, là một kỹ thuật tấn công mà hacker sử dụng nhiều nút, tài khoản hoặc máy tính giả mạo để thao túng mạng lưới ngang hàng (P2P) và phá vỡ tính toàn vẹn của hệ thống. Hacker thực hiện loại tấn công này để đánh cắp thông tin và tài sản tiền điện tử của người dùng.

Sybil Attack đã tồn tại từ lâu trước khi các mạng blockchain ra đời. Nó có thể được áp dụng trong mọi mạng P2P, là mối đe dọa tiềm ẩn cho nhiều ứng dụng. Kiểu tấn công này ban đầu được sử dụng để chiếm quyền kiểm soát quá mức trong các hệ thống P2P. Tuy nhiên, với sự xuất hiện của blockchain, cuộc tấn công Sybil trở nên phổ biến hơn nhiều.

Tên của tấn công này được lấy cảm hứng từ cuốn sách Sybil xuất bản năm 1973 - câu chuyện về một phụ nữ bị chẩn đoán mắc rối loạn nhận dạng phân liệt hay còn gọi là rối loạn đa nhân cách. Brian Zill, một cựu nhà lập trình viên tại Microsoft, đã đặt tên cho hình thức tấn công này dựa trên cuốn sách Sybil.

Cách Sybil Attack hoạt động

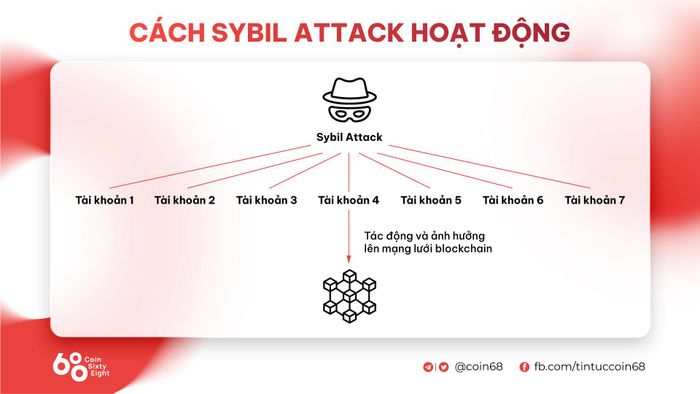

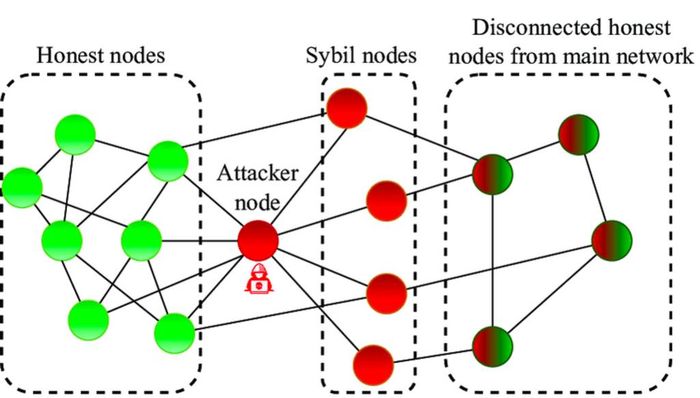

Một cuộc tấn công Sybil thường bắt đầu bằng cách sử dụng các Node Trung Thực, Node Sybil và Node Tấn Công. Để thực hiện cuộc tấn công, Node Tấn Công tạo ra nhiều Node Sybil (với danh tính giả) và kết nối chúng với các Node Trung Thực. Sau đó, các Node Sybil giả dạng thành các Node Trung Thực và lừa các Node Trung Thực khác kết nối với chúng.

Cách thức hoạt động của Sybil Attack

Sau đó, các Node Sybil sẽ ngắt kết nối giữa các Node Trung Thực trên mạng ngang hàng. Tiếp theo, kẻ tấn công sẽ chiếm quyền kiểm soát mạng khi tạo ra ảnh hưởng không cân đối lớn. Cuối cùng, kẻ tấn công sử dụng các Node Sybil để gây ra nhiều mối đe dọa khác nhau, làm tổn thương hệ thống mạng.

Một cuộc tấn công Sybil có thể thực hiện theo hai cách, trực tiếp và gián tiếp.

Tấn công trực tiếp

Tấn công trực tiếp được coi là cách tiếp cận đơn giản nhất cho một cuộc tấn công bảo mật. Các cuộc tấn công này bắt đầu bằng việc một hoặc nhiều Node Sybil mạo danh các Node Trung Thực trong mạng. Các Node Trung Thực sẽ tương tác trực tiếp và bị kiểm soát bởi các Node Sybil mà không nhận biết rằng chúng là các node giả mạo.

Tấn công gián tiếp

Trong một cuộc tấn công gián tiếp, các Node Trung Thực sẽ bị tấn công bởi một node tương tác trực tiếp với các Node Sybil. Node trung gian này sẽ chịu ảnh hưởng tiêu cực từ các Node Sybil. Loại cuộc tấn công này cho phép các Node Sybil tạo ra ảnh hưởng đến mạng mà không bị phát hiện.

Các loại tấn công Sybil trong crypto

Có hai loại tấn công Sybil chính là:

- Tấn công 51%: Hacker sử dụng tấn công Sybil để kiểm soát hơn một nửa (51% trở lên) tổng tỷ lệ băm hoặc sức mạnh tính toán của mạng lưới. Hình thức tấn công này làm hỏng tính toàn vẹn của hệ thống blockchain và có thể làm gián đoạn hoạt động của mạng lưới. Một cuộc tấn công 51% có thể thay đổi thứ tự giao dịch, ngăn chặn xác nhận giao dịch và đảo ngược giao dịch của người dùng để cho phép chi tiêu gấp đôi (double-spending) để hacker có thể trục lợi.

- Chiếm quyền kiểm soát mạng lưới hoặc DAO: Hacker tạo ra nhiều tài khoản giả mạo hoặc bot để tham gia bỏ phiếu on-chain trên blockchain và DAO. Đối với blockchain, hacker sẽ kiểm soát mạng lưới, thực hiện giao dịch giả mạo hoặc tấn công các giao dịch đang diễn ra trên blockchain để trục lợi. Đối với DAO, hacker chiếm quyền kiểm soát DAO để thao túng kết quả bỏ phiếu hoặc trục lợi việc phân phối phần thưởng của người dùng.

Hậu quả của tấn công Sybil

Hậu quả của tấn công Sybil có thể rất nghiêm trọng và ảnh hưởng đến tính toàn vẹn của mạng lưới blockchain hoặc DAO mà hacker tấn công. Các hậu quả có thể bao gồm:

- Chiếm quyền kiểm soát mạng lưới: Hacker sử dụng tấn công Sybil để tạo ra một số lượng lớn các tài khoản giả mạo và chiếm quyền kiểm soát mạng, từ đó thực hiện các hành động gian lận hoặc phá hủy mạng lưới.

- Thao túng: Hacker có thể thao túng quyết định trong mạng lưới blockchain hoặc DAO, từ đó gây ra sự bất đồng và tranh cãi trong cộng đồng.

- Phá vỡ tính toàn vẹn của hệ thống: Tấn công Sybil có thể phá vỡ tính toàn vẹn của hệ thống bằng cách tạo ra các giao dịch giả mạo hoặc thay đổi dữ liệu trên blockchain.

- Mất độ tin cậy: Khi tấn công Sybil xảy ra, người dùng có thể mất độ tin cậy vào blockchain hoặc DAO. Từ đây, những blockchain hoặc DAO sẽ mất một lượng lớn người dùng.

- Tác động về mặt tài chính: Tấn công Sybil có thể gây ra thiệt hại tài chính cho các tổ chức và người dùng khi hacker thực hiện các hành động gian lận hoặc chiếm quyền kiểm soát mạng.

Các vụ Sybil Attack nổi tiếng trong thị trường crypto

Ethereum Classic

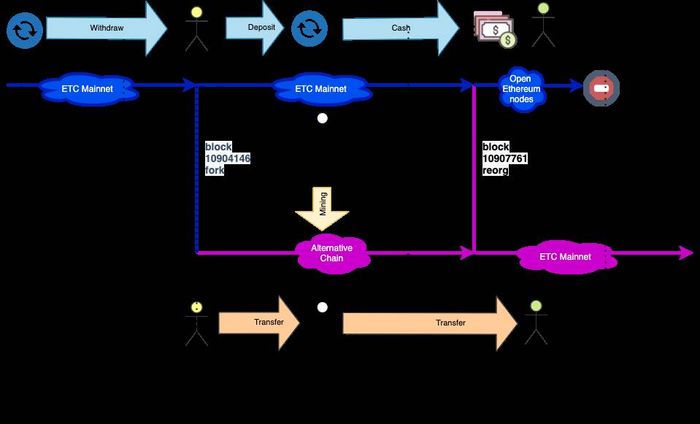

Vào năm 2020, Ethereum Classic - một phiên bản của Ethereum đã bị tấn công bởi hacker sử dụng hình thức tấn công 51%. Hacker đã sử dụng hàng ngàn tài khoản giả mạo để chiếm quyền kiểm soát mạng và thực hiện các giao dịch gian lận trên Ethereum Classic. Ước tính rằng hacker đã chiếm đoạt được 807.260 ETC, lợi nhuận thu được là hơn 2.800% từ 192.000 USD ban đầu.

Hình ảnh minh họa cuộc tấn công Sybil vào ETC

Bitcoin Gold

Bitcoin Gold là một loại tiền điện tử được tạo ra như một biến thể của Bitcoin. Tuy nhiên, nó đã bị tấn công hai lần dưới hình thức 51% attack bởi hacker để thực hiện các giao dịch giả mạo hoặc thay đổi thông tin trong blockchain.

- Lần tấn công đầu tiên xảy ra vào tháng 5/2018 khi hacker chiếm quyền kiểm soát mạng Bitcoin Gold trong một thời gian ngắn và thực hiện các giao dịch giả mạo, lấy đi hơn 18 triệu USD.

- Lần tấn công thứ hai xảy ra vào tháng 1/2020 khi hacker chiếm quyền kiểm soát mạng Bitcoin Gold trong hơn 10 ngày và thực hiện các giao dịch giả mạo, lấy đi 72.000 USD.

Bitcoin Gold đã bị tấn công 2 lần dưới hình thức 51%

Bitcoin Gold đã bị tấn công 2 lần dưới hình thức 51%Verge

Verge là một trong những dự án bị tổn thương nặng nề nhất bởi các cuộc tấn công Sybil. Vào năm 2021, một kẻ tấn công đã thành công trong việc tấn công dự án Verge và xóa dữ liệu giao dịch trên Verge trong 200 ngày.

Tor

Cuộc tấn công vào Tor vào năm 2014 là một trong những cuộc tấn công Sybil đầu tiên nhắm vào các giải pháp P2P. Tor là một mạng ngang hàng hỗ trợ các cuộc trò chuyện riêng tư. Các hacker đã tấn công dự án để lấy thông tin về vị trí và danh tính của một số người dùng Tor. Trong một báo cáo không chính thức, nhóm phát triển Tor đã tìm thấy một số bằng chứng cho thấy đây là một cuộc tấn công Sybil.

Kẻ tấn công đã kiểm soát khoảng 115 relay từ một địa chỉ IP duy nhất. Điều này có nghĩa là chỉ có một người điều hành nhiều relay. Kẻ tấn công đã có thể có được một số ảnh hưởng lớn trên mạng và chiếm quyền truy cập vào một số thông tin.

Một cuộc tấn công Sybil tương tự đã xảy ra vào năm 2020 trên Tor. Các tin tặc đằng sau cuộc tấn công năm 2020 tập trung nhiều hơn vào những người nắm giữ Bitcoin sử dụng Tor. Kẻ tấn công kiểm soát nhiều Tor relay sẽ chặn những giao dịch chuyển Bitcoin của người dùng, sau đó chiếm đoạt số tiền đó.

Cách phòng tránh Sybil Attack hiệu quả

Đa số những blockchain sử dụng cơ chế đồng thuận như Proof of Work (POW) với Bitcoin và Proof of Stake (POS) với Ethereum để xác định quyền kiểm soát mạng lưới. Các phương pháp này yêu cầu người dùng phải đóng góp tài nguyên để tham gia vào quá trình kiểm soát mạng và giảm thiểu khả năng hacker sử dụng Sybil Attack.

Bên cạnh Proof of Work và Proof of Stake, còn có những cơ chế đồng thuận với những chức năng giúp phòng tránh Sybil Attack như:

- Proof of Identity (POI): Đây là cơ chế đồng thuận được sử dụng để xác thực danh tính và đảm bảo rằng các nút trên mạng là đáng tin cậy và không bị chiếm quyền kiểm soát bởi hacker. Có thể nói rằng POI là một trong những phương pháp phổ biến nhất để ngăn chặn Sybil Attack dành cho blockchain.

- Proof of Reputation (POR): Đây là cơ chế đồng thuận được một số blockchain như Ocean Protocol (OCEAN), Binance Smart Chain (BSC) sử dụng để đánh giá sự tin cậy của người dùng dựa trên lịch sử hoạt động của họ trong mạng lưới. Cơ chế này giúp giảm thiểu khả năng hacker sử dụng hình thức Sybil Attack.

Cách ngăn chặn Sybil Attack một cách hiệu quả

Xác minh danh tính (KYC)

Xác minh danh tính (KYC) là quy trình liên kết tài khoản với một cá nhân hoặc doanh nghiệp cụ thể. Yêu cầu người dùng thực hiện xác minh danh tính (KYC) có thể là một biện pháp phòng thủ trước các cuộc tấn công Sybil.

Chứng thực Proof-of-personhood (PoP)

Kiểm tra PoP giúp xác định mỗi cá nhân duy nhất đứng sau mỗi nút trên mạng P2P. Thay vì yêu cầu thông tin ID, kiểm tra PoP sử dụng công nghệ AI để phát hiện bot. Người dùng có thể phải hoàn thành các thử thách như Captcha hoặc quét mã QR trước khi tương tác với các nút khác.

Xây dựng cấu trúc hệ thống phân cấp

Tạo ra một hệ thống có cấu trúc phân cấp cho các validator trong mạng là một biện pháp khác để ngăn chặn Sybil Attack. Những người tham gia mạng trong thời gian dài sẽ có đặc quyền cao hơn so với những người mới. Điều này giúp ngăn chặn các Sybil node mới thực hiện cuộc tấn công lớn ngay cả khi chúng muốn.

Sử dụng Đồ thị Tín nhiệm Xã hội

Đồ thị Tín nhiệm Xã hội là biểu đồ trực quan của tất cả các validator trong mạng. Nhờ vào Đồ thị Tín nhiệm Xã hội, các node sẽ được phân loại dựa trên tính trung thực của họ.

Nếu thuật toán phát hiện một số node hoạt động không đúng, nó sẽ đánh giá mức độ tin cậy của node đó. Điều này giúp người vận hành chính của mạng blockchain nhanh chóng phát hiện ra các Sybil Node.

Hiện nay, có một số kỹ thuật về Đồ thị Tín nhiệm Xã hội, như SybilRank, SybilGuard, Metric Tin Cậy Advogato,...

Áp dụng cơ chế đồng thuận tốn kém

Mục đích chính của các kẻ tấn công trong cuộc tấn công Sybil là chiếm quyền kiểm soát blockchain để lợi dụng tài chính. Do đó, triển khai một cơ chế đồng thuận đòi hỏi chi phí cao cũng là một biện pháp hiệu quả để ngăn chặn các cuộc tấn công Sybil.

Ví dụ: Trên Ethereum, ai cũng phải cọc 32 ETH để vận hành node. Hiện tại, 32 ETH có giá khoảng 51.000 USD. Vì vậy, việc vận hành nhiều node trong một cuộc tấn công Sybil là không khả thi kinh tế.

Kết luận

Blockchain đang liên tục được cải thiện và phát triển để ngăn chặn những cuộc tấn công dưới dạng Sybil Attack. Tuy nhiên, với công nghệ hiện tại, hacker vẫn có thể tấn công blockchain bằng Sybil Attack, và điều này đòi hỏi nhiều biện pháp bảo mật chặt chẽ hơn để đảm bảo an toàn cho mạng lưới.

Thủ thuật này đã giúp bạn hiểu hơn về khái niệm, những cách tấn công và cách phòng tránh của Sybil Attack. Mytour hy vọng bạn sẽ thành công và thu được nhiều lợi nhuận từ thị trường tiềm năng này.