Một số vụ lừa đảo qua email—spam tăng kích cỡ 'của quý', 'hoàng tử Nigeria'—cảm giác như chúng tồn tại gần bằng thời gian của email chính. Nhưng những thủ đoạn đã tiến triển đáng kể trong thập kỷ qua, khi kẻ lừa đảo nhận ra họ có thể rút ra số tiền lớn hơn từ các doanh nghiệp lớn hơn là từ các nạn nhân đơn độc. Họ đã thu được hàng tỷ đô la chỉ trong vài năm gần đây. Trong thập kỷ 2020, tình hình chỉ sẽ trở nên tồi tệ hơn.

Trong những kế hoạch lừa đảo qua email kinh doanh này, kẻ tấn công hoặc xâm nhập vào một tài khoản email hợp lệ từ một công ty hoặc tạo ra một tài khoản giả mạo có vẻ thực tế. Họ sử dụng vị trí đó để tiến hành các giao dịch chuyển khoản dây dặc có vẻ hợp lệ cho "các giao dịch kinh doanh" như thanh toán hợp đồng; tiền thay vào đó chảy vào túi của tội phạm. Quy mô là kinh ngạc; chỉ trong tháng 9, Toyota đã mất 37 triệu đô la trong một vụ lừa đảo BEC, và công ty truyền thông Nhật Bản Nikkei mất 29 triệu đô la.

"Trong một khoảng thời gian dài, tội phạm mạng tin rằng tiền nằm trong số đông," Crane Hassold, giám đốc cấp cao nghiên cứu đe dọa tại công ty bảo mật email Agari và người phân tích hành vi số cho Cục điều tra Liên bang Mỹ, nói. "Nhưng trong những đợt và bắt đầu cách đây khoảng năm năm trước, bạn thấy một sự chuyển đổi trong toàn bộ bối cảnh đe dọa—các vụ lừa đảo qua email, ransomware—kiếm được nhiều tiền hơn từ việc nhắm mục tiêu vào doanh nghiệp hơn là cá nhân. Chúng ta chắc chắn không ở đỉnh điểm của làn sóng này ngay bây giờ. Chúng ta đang ở giai đoạn tiến hóa nhanh chóng."

Có vẻ rõ ràng rằng các doanh nghiệp có thể bị lừa lấy nhiều tiền hơn so với các nạn nhân cá nhân, bởi vì họ có nhiều tiền ban đầu hơn. Và một số kẻ tấn công đã sớm nhận ra ý tưởng này; kẻ lừa đảo người Litva Evaldas Rimasauskas vừa bị kết án 5 năm tù tuần trước sau khi nhận tội đánh cắp hơn 120 triệu đô la từ Facebook và Google trong các vụ lừa đảo BEC từ năm 2013. Tuy nhiên, nhìn chung, những kẻ lừa đảo đã kiếm được tiền tốt trong những năm 1990 và đầu những năm 2000 khi phổ biến cách thức rộng lớn và ghi nhận nhiều khoản thanh toán nhỏ, tăng dần. Khi bộ lọc spam cải thiện và người dùng web trở nên thông thái hơn, kẻ lừa đảo thấy mình đang đạt đến một mức độ cắn ngang. Vậy nên, họ đã làm những gì mà bất kỳ doanh nhân nào cũng sẽ làm: đổi mới và đa dạng hóa.

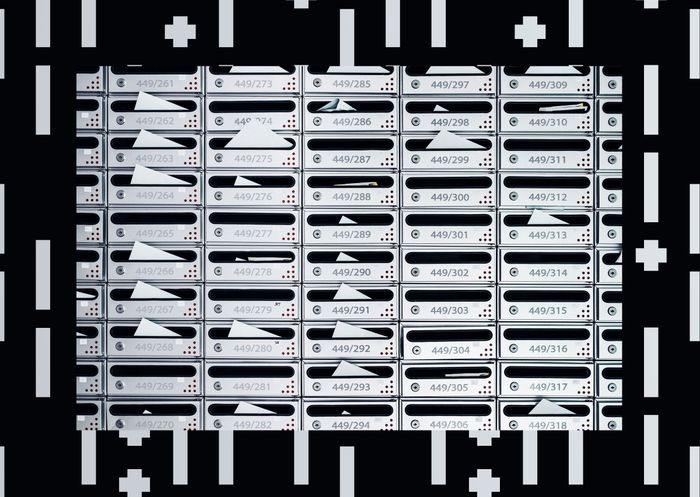

Từ tháng 6 năm 2016 đến tháng 7 năm 2019, FBI đã ghi nhận 166.349 sự cố BEC tại Mỹ và nước ngoài, với tổng số thiệt hại vượt quá 26 tỷ đô la. Cơ quan mạng lưới chống tội phạm tài chính của Bộ Tài chính Mỹ ước tính rằng các thiệt hại BEC vượt quá 300 triệu đô la mỗi tháng với hơn 1.100 sự cố mỗi tháng vào năm 2018. Và đó chỉ là các sự cố mà nạn nhân báo cáo.

Một trong những động lực thúc đẩy sự phát triển của BEC là sự phụ thuộc vào các nguyên tắc cơ bản của lừa đảo, chứ không phải yêu cầu kỹ năng hack cao cấp. Lừa người nào đó thanh toán hóa đơn giả mạo qua email không khác gì việc thu phí từ người chơi để tham gia trò chơi dã ngoại được sắp đặt. Thông thường, phần kỹ thuật nhất của vụ lừa đảo đối với kẻ tấn công liên quan đến việc sử dụng các kỹ thuật như spearphishing được hướng tới mục tiêu hoặc credential stuffing để xâm nhập vào tài khoản email của một công ty để có tính hợp lệ và thu thập thông tin để tạo ra vụ lừa đảo hấp dẫn nhất.

"Lừa đảo luôn hiện diện một cách nào đó, nhưng theo thời gian, môi trường kỹ thuật số đã trải qua những thay đổi," nói Lukasz Olejnik, một cố vấn an ninh mạng độc lập và cộng tác viên nghiên cứu tại Trung tâm Công nghệ và Quan hệ Quốc tế của Đại học Oxford. "BEC về cơ bản là kỹ thuật xã hội và sự thao túng. Nhắm mục tiêu vào những người đúng tại các doanh nghiệp có quyền lực đáng kể nhưng thiếu nhận thức về an ninh tạo ra một sự không cân xứng đáng khai thác cho kẻ lừa đảo."

Các cuộc tấn công BEC bắt nguồn từ một bộ công cụ và kỹ thuật có thể được tái sử dụng và kết hợp theo nhiều cách khác nhau để tạo ra tiền (đánh cắp). Lừa đảo thông tin đăng nhập, chiếm đoạt tài khoản, gian lận séc, rửa tiền, lừa đảo tình cảm và vô số yếu tố khác như công cụ trong hộp công cụ, như ông Ronnie Tokazowski, nhà nghiên cứu đe dọa cấp cao của Agari mô tả. Mặc dù lực lượng chức năng đã có tiến triển trong việc bắt kẻ lừa đảo và các người chạy tiền của họ trong những năm gần đây, sự đa dạng của các cuộc tấn công tiềm ẩn làm cho việc loại bỏ lừa đảo trở nên cực kỳ khó khăn."

Các nhà nghiên cứu của Agari nói rằng họ thường xem thấy các biến thể của các kế hoạch cổ điển hàng ngày. Chiêu trò cho thuê căn hộ hoặc phụ thuê lừa đảo nạn nhân về tiền đặt cọc có thể biến thành các vụ lừa đảo cho thuê xe du lịch phát qua các diễn đàn xe lưu động. Hoặc một dạng lừa đảo hoàn trả thuế có thể được tái sử dụng để lừa đảo nhân viên của các dịch vụ đi cùng. "Cơ sở là hoàn toàn giống nhau, chỉ một số chi tiết khác nhau," Hassold nói. "Như 'Tôi sẽ làm chính xác như tôi đã làm với các vụ lừa đảo thuê bằng Craiglist—chỉ là trên các trang web thuê xe lưu động thay vì vậy'. Ai nghĩ ra điều đó?"

Theo cách này, BEC chạy song song với các loại lừa đảo khác. Điều này đặc biệt đúng với các vụ lừa đảo tình cảm, nơi kẻ tấn công xây dựng một mối quan hệ lãng mạn hoàn toàn kỹ thuật số với nạn nhân để lấy lòng tin và lấy tiền của họ. Trong các chiêu lừa này, nạn nhân cuối cùng trở thành công cụ không ý thức của BEC, bởi vì kẻ tấn công có thể yêu cầu họ thiết lập tài khoản ngân hàng và nhận chuyển khoản dây dặc mà không cần quá nhiều câu hỏi.

Ngay trước khi thập kỷ mới bắt đầu, những kẻ lừa đảo qua email đã phát triển thêm một biến thể của BEC độc hại hơn. Đôi khi được gọi là việc chiếm đoạt email của nhà cung cấp hoặc VEC, kỹ thuật này tập trung đặc biệt vào việc chiếm đoạt các nhà cung cấp, doanh nghiệp của họ liên quan đến hợp đồng với các công ty khác và lập hóa đơn cho họ về dịch vụ đã cung cấp. Trong những vụ lừa đảo này, ngay cả những người được đào tạo về an ninh mạng có kinh nghiệm cũng gặp khó khăn trong việc phát hiện lừa đảo, bởi vì kẻ lừa đảo xâm nhập vào nhà cung cấp, có bản sao của hóa đơn hợp pháp của họ và gửi chúng đến khách hàng thực sự với không có gì thay đổi ngoại trừ số tài khoản chuyển khoản. Với những vụ lừa đảo này, có thể mất tuần hoặc thậm chí một vài tháng cho cả hai công ty để nhận ra rằng có điều gì đó không ổn, và vào lúc đó, tiền đã mất từ lâu.

"Với các cuộc tấn công BEC tổng quát, bạn có thể tự hỏi làm sao ai có thể bị lừa, vì có những dấu hiệu cảnh báo như việc chính tả sai và các sai sót khác," Hassold của Agari nói. "Nhưng với các cuộc tấn công chiếm đoạt email của nhà cung cấp, câu hỏi sẽ là làm thế nào để người ta không bị lừa? Bởi vì khi bạn nhìn vào đó, không có gì từ đó. Đó là một email rất thực tế gần như hoàn toàn giống như giao tiếp thông thường từ nhà cung cấp đó, bởi vì kẻ lừa đảo có đủ thông tin mà họ cần."

Khi nỗ lực của cơ quan chức năng tăng lên và các doanh nghiệp thực hiện nhiều biện pháp an ninh email hơn như kích hoạt xác minh hai yếu tố, có hy vọng về tiến triển trong việc phòng thủ. Nhưng như đã luôn xảy ra, kẻ lừa đảo sẽ tiếp tục lừa đảo. Độ tuổi của internet chắc chắn không phải là ngoại lệ.

Những bài viết tuyệt vời khác từ Mytour

- Người cựu chiến binh, trang web hẹn hò, và cuộc gọi từ địa ngục

- Không gian để thở: Hành trình làm sạch không khí ô nhiễm ở nhà

- Tại sao “nữ hoàng của những chiếc robot tệ hại” từ bỏ vương miện của mình

- Amazon, Google, Microsoft—ai có máy chủ xanh nhất?

- Mọi thứ bạn cần biết về người ảnh hưởng

- 👁 AI như một lĩnh vực sẽ sớm “đạt đến ranh giới” không? Cùng tin tức mới nhất về trí tuệ nhân tạo

- 🏃🏽♀️ Muốn có những công cụ tốt nhất để có sức khỏe? Hãy xem những lựa chọn của đội ngũ Gear về các thiết bị theo dõi sức khỏe tốt nhất, đồ chạy bộ (bao gồm giày dép và tất) và tai nghe tốt nhất.