BrutePrint, công cụ với giá khoảng 15 đô la (tương đương 350 ngàn đồng), đã chứng minh khả năng đánh bại hệ thống bảo mật vân tay trên điện thoại Android một cách mạnh mẽ.

Hệ điều hành mở Android trở thành mục tiêu chính của hacker. BrutePrint, một phương pháp tấn công mới, có khả năng đánh bại xác thực dấu vân tay trên loạt điện thoại thông minh Android chỉ trong 45 phút.

Hệ điều hành mở Android thường xuyên là đối tượng tấn công của hacker.

Hệ điều hành mở Android thường xuyên là đối tượng tấn công của hacker.

BrutePrint, một phương tiện độc đáo, cần kiểm soát thiết bị để tận dụng lỗ hổng và thực hiện cuộc tấn công dò mật khẩu vân tay.

Cuộc tấn công này khai thác những yếu điểm trong hệ thống xác thực dấu vân tay trên điện thoại thông minh, còn được biết đến là SFA (Secure Finger Authentication). Đây là cảnh báo quan trọng của nhóm nghiên cứu về vấn đề bảo mật khi sử dụng công nghệ xác thực dấu vân tay trên điện thoại.

Khám phá BrutePrint

BrutePrint là phương thức tấn công giúp mở khóa điện thoại bằng cách kh exploit lỗ hổng trong hệ thống xác thực dấu vân tay trên điện thoại thông minh. Thuật ngữ SFA (Secure Finger Authentication) mô tả quá trình hoạt động của hệ thống. Cuộc tấn công này tiếp tục chỉ ra một lỗ hổng quan trọng khi sử dụng dấu vân tay làm biện pháp bảo mật trên thiết bị di động.

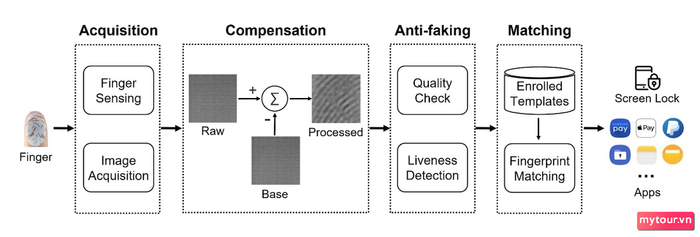

Quy trình xác thực dấu vân tay trên điện thoại thông minh.

Quy trình xác thực dấu vân tay trên điện thoại thông minh.

BrutePrint có cấu trúc chính, với bảng mạch giá 15 đô la, bao gồm một bộ xử lý STM32F412 của STMicroelectronics, công tắc tương tự hai chiều RS2117, thẻ flash SD 8GB và đầu nối bo mạch chủ để liên kết với cảm biến vân tay trên điện thoại. Những thành phần này là chìa khóa quan trọng cho hoạt động của BrutePrint.

Các thành phần của BrutePrint được sử dụng để 'hack' dấu vân tay trên điện thoại Android.

Các thành phần của BrutePrint được sử dụng để 'hack' dấu vân tay trên điện thoại Android.

Không phải mọi điện thoại đều dễ bị 'hack'

Để hiểu rõ cách BrutePrint hoạt động, chúng ta sẽ xem xét thông tin chi tiết về các điện thoại đã thử nghiệm. Có tổng cộng 10 mẫu khác nhau, bao gồm Xiaomi 11 Ultra, Vivo X60 Pro, Samsung Galaxy S10+, Huawei P40, iPhone SE và iPhone 7.

Danh sách các thiết bị đã thử nghiệm và các thuộc tính khác nhau.

Danh sách các thiết bị đã thử nghiệm và các thuộc tính khác nhau.

Thử nghiệm trên các điện thoại cung cấp thông tin về tính năng và bảo mật, giúp tối ưu quá trình phân tích và tấn công của BrutePrint.

Đội nghiên cứu đã kiểm tra lỗ hổng, điểm yếu và tính nhạy cảm. Kiểm tra bao gồm số lượng mẫu, tính năng khắc phục lỗi, hỗ trợ cắm nóng, khả năng giải mã và tần suất truyền dữ liệu SPI.

Nghiên cứu thực hiện ba cuộc tấn công: vượt giới hạn, chiếm quyền điều khiển hình ảnh vân tay và tấn công bằng cách ép buộc sử dụng dấu vân tay. Thu thập thông tin quan trọng về các yếu tố này để đánh giá và cải thiện tính bảo mật.

Kết quả của các cuộc tấn công trên các thiết bị được thử nghiệm.

Kết quả của các cuộc tấn công trên các thiết bị được thử nghiệm.

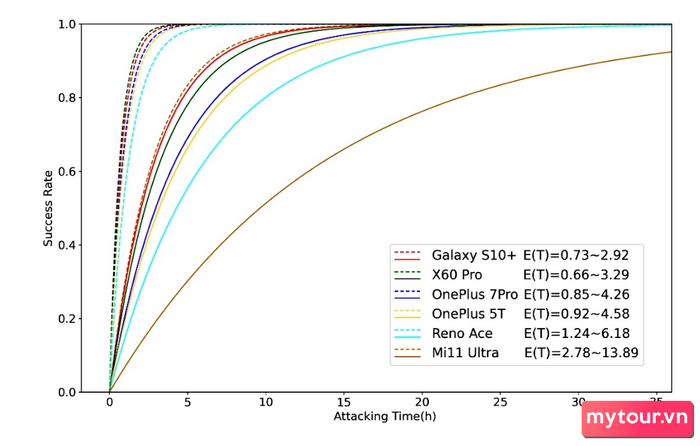

Cuối cùng, kết quả thời gian tấn công và lấy dấu vân tay trên 8 mẫu Android được tiết lộ. BrutePrint thử số lượng dấu vân tay không giới hạn. Thời gian phụ thuộc vào cấu trúc xác thực dấu vân tay và số lượng dấu vân tay lưu trữ.

Tỷ lệ thành công trên các thiết bị khác nhau được thử nghiệm, Galaxy S10+ mất ít thời gian nhất (0.73 đến 2.9 giờ).

Tỷ lệ thành công trên các thiết bị khác nhau được thử nghiệm, Galaxy S10+ mất ít thời gian nhất (0.73 đến 2.9 giờ).

Mỗi máy cần thời gian khác nhau, từ 40 phút đến 14 tiếng để vượt qua tường bảo mật. Xiaomi 11 Ultra bảo mật tốt nhất (2.78 đến 13.89 tiếng), Galaxy S10+ nhanh nhất (0.73 đến 2.9 giờ). Hai điện thoại 'hàng cổ' của Apple không bị ảnh hưởng.

Sử dụng BrutePrint như thế nào?

Khác với xác thực mật khẩu, xác thực dấu vân tay dựa trên ngưỡng tham chiếu để xác định sự khớp. Cuộc tấn công brute-force dấu vân tay chỉ cần một hình ảnh đầu vào gần đúng để thành công.

BrutePrint điều chỉnh tỷ lệ chấp nhận sai (FAR) để tăng ngưỡng đảm bảo rằng ít hình ảnh gần đúng hơn được chấp nhận. Hoạt động như kẻ thù ngụy trang giữa cảm biến vân tay và môi trường thực thi đáng tin cậy, tận dụng lỗ hổng để đoán mò mà không giới hạn.

BrutePrint sử dụng việc điều chỉnh tỷ lệ chấp nhận sai (FAR) để nâng cao ngưỡng chấp nhận hình ảnh gần đúng.

BrutePrint sử dụng việc điều chỉnh tỷ lệ chấp nhận sai (FAR) để nâng cao ngưỡng chấp nhận hình ảnh gần đúng.

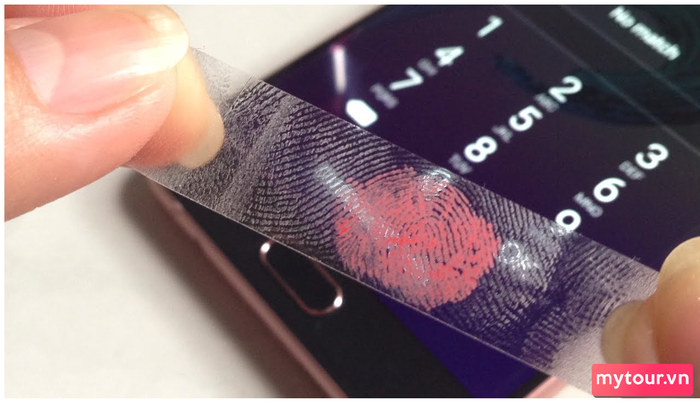

Trong cuộc tấn công BrutePrint, người tấn công tháo nắp sau thiết bị và gắn bảng mạch 15 đô la với cơ sở dữ liệu dấu vân tay vào flash. Họ chuyển đổi cơ sở dữ liệu thành từ điển đúng định dạng cho cảm biến vân tay của điện thoại mục tiêu.

Với từ điển dấu vân tay chuẩn bị, thiết bị hiện tại có thể nhập từng mục vào điện thoại. BrutePrint vượt qua giới hạn thử nghiệm trên 8 mẫu Android, cho phép thử đoán không giới hạn.

Hai lỗ hổng là CAMF (không hủy sau khi khớp) và MAL (khớp sau khi khóa). Chúng phát sinh từ lỗi logic trong khung xác thực.

Hai lỗ hổng là CAMF (không hủy sau khi khớp) và MAL (khớp sau khi khóa). Chúng phát sinh từ lỗi logic trong khung xác thực.

CAMF và MAL xuất phát từ lỗi logic. CAMF làm mất hiệu suất kiểm tra dữ liệu vân tay truyền, trong khi MAL suy ra kết quả khớp từ cuộc tấn công bên ngoài.

Xác thực dấu vân tay trên điện thoại thông minh sử dụng giao diện ngoại vi nối tiếp (SPI). BrutePrint hoạt động như kẻ thù ở giao điểm này, khai thác kết nối để lấy dữ liệu và hình ảnh dấu vân tay hiệu quả từ thiết bị mục tiêu.

Khám phá thêm: Vượt qua hệ thống web trường vì không muốn làm bài tập về nhà

BrutePrint đã thành công trong việc lấy mẫu dấu vân tay trên thiết bị Android, nhưng không thành công trên iPhone do sự khác biệt trong thiết kế đơn giản: iOS mã hóa dữ liệu, trong khi Android không. Điều này là cảnh báo cho Google và các nhà sản xuất Android để tăng cường bảo mật và bảo vệ quyền riêng tư người dùng. Mặc dù đã được cập nhật nhiều lần, vấn đề bảo mật trên Android vẫn còn nhiều hơn so với iOS.

- Khám phá thêm về chủ đề Khám phá