Cái giá mà bạn phải đánh đổi có thể vượt xa mọi tưởng tượng.

Các chuyên gia bảo mật tại SEQRITE Labs mới đây đã phát hiện một chiến dịch tấn công mạng cực kỳ tinh vi mang tên “Operation Hanoi Thief”. Chiến dịch này đặc biệt nhắm vào các bộ phận công nghệ thông tin và tuyển dụng tại Việt Nam, sử dụng thủ đoạn quen thuộc nhưng đầy hiệu quả: ngụy trang mã độc dưới dạng hồ sơ xin việc (CV).

Chiến dịch được ghi nhận lần đầu vào ngày 3/11, lợi dụng sự chủ quan của người dùng thông qua việc gửi hàng loạt email chứa tệp đính kèm mã độc. Mục tiêu của tin tặc là xâm nhập hệ thống nội bộ doanh nghiệp, chiếm quyền điều khiển mạng và đánh cắp dữ liệu khách hàng cùng các bí mật kinh doanh quan trọng.

Phương thức phát tán mã độc đầy tinh xảo

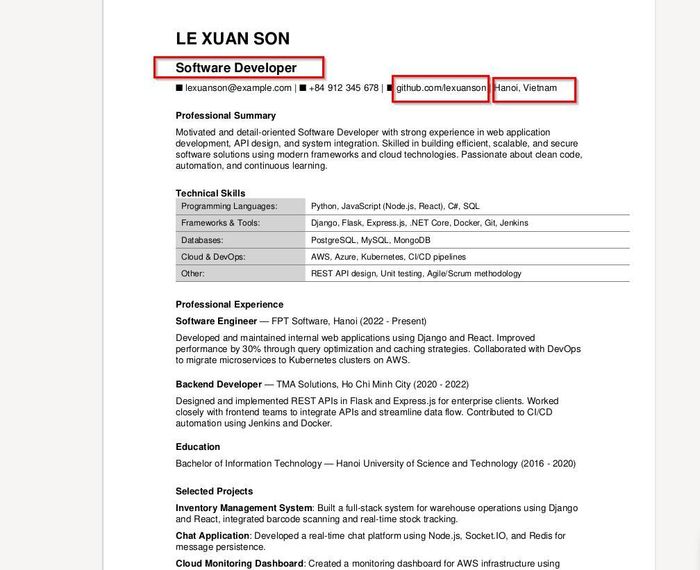

Theo các chuyên gia bảo mật, kẻ tấn công đã gửi email đính kèm hồ sơ xin việc với tệp có tên “Le Xuan Son CV.zip”. Khi mở tệp nén, người dùng sẽ thấy hai tệp: “CV.pdf.lnk” và “offsec-certified-professional.png”.

Nhờ được ngụy trang bằng biểu tượng PDF và PNG, bộ hồ sơ trông hoàn toàn bình thường. Tuy nhiên, khi người dùng mở file LNK, nó sẽ kích hoạt LOTUSHARVEST – một loại mã độc chuyên thu thập dữ liệu nhạy cảm như mật khẩu, lịch sử truy cập và gửi toàn bộ về máy chủ của tin tặc.

Theo GBHackers, bản CV giả mạo này xuất phát từ Hà Nội và còn đi kèm một tài khoản GitHub được tạo từ năm 2021. Tuy nhiên, các chuyên gia phát hiện tài khoản hoàn toàn trống, không có bất kỳ nội dung nào, cho thấy khả năng cao nó chỉ được lập ra nhằm phục vụ chiến dịch tấn công.

Ba giai đoạn chính của chuỗi tấn công

Các chuyên gia cho biết toàn bộ cuộc tấn công được triển khai qua ba giai đoạn phức tạp, nhằm vượt qua nhiều lớp bảo mật khác nhau.

Giai đoạn 1: Kích hoạt LNK và né tránh kiểm soát cơ bản. Khi người dùng mở file LNK, nó sẽ chạy một lệnh đặc biệt thông qua công cụ ftp.exe tích hợp trong Windows. Đây là một kỹ thuật cũ, ít được sử dụng hiện nay, nhưng lại giúp mã độc lách qua các lớp bảo mật đơn giản.

Giai đoạn 2: Trích xuất và che giấu. Hệ thống ban đầu vẫn nghĩ đây là một file PDF thông thường, nhưng phân tích kỹ cho thấy mã độc đã được cài ẩn ngay phía trước phần mở đầu của PDF. Mã độc vận hành bằng cách đổi tên công cụ certutil.exe của Windows để tránh bị phát hiện, sau đó giải nén dữ liệu chứa tập tin độc hại cuối cùng. Tiếp theo, nó đổi tên file thành “CV-Nguyen-Van-A.pdf” nhằm tạo sự hợp lý, rồi giải mã file “MsCtfMonitor.dll” và đặt tại thư mục C:\ProgramData.

Giai đoạn 3: Chiếm quyền điều khiển và đánh cắp dữ liệu. Tin tặc sao chép file ctfmon.exe từ System32 vào cùng thư mục với mã độc, lợi dụng kỹ thuật DLL sideloading để buộc hệ thống tải file độc hại thay vì chương trình thật. Từ đây, LOTUSHARVEST được kích hoạt và bắt đầu hành vi đánh cắp thông tin.

Dữ liệu bị lấy cắp gồm thông tin đăng nhập của Chrome và Edge, kèm theo 20 URL gần nhất người dùng truy cập cùng toàn bộ siêu dữ liệu liên quan. Tất cả được truyền về máy chủ hacker thông qua API WinINet của Windows. Mã độc còn bổ sung tên máy tính và tên người dùng vào gói dữ liệu nhằm tạo hồ sơ nhận diện chính xác trên hệ thống của kẻ tấn công.

Các giải pháp ngăn chặn tấn công DLL Sideloading

Việc phòng thủ cần được triển khai theo mô hình đa lớp, kết hợp đồng thời giữa công nghệ, quản trị hệ thống và nâng cao nhận thức của người sử dụng.

Kiểm soát Ứng dụng (Application Control) cùng Danh sách Trắng (Whitelisting) là phương án hiệu quả hàng đầu, cho phép ngăn mã độc bằng cách chỉ cho thực thi những ứng dụng và tệp từ nguồn tin cậy, đồng thời giới hạn quyền chạy file tại các thư mục có rủi ro như Downloads hoặc Temp.

Bên cạnh đó, áp dụng Nguyên tắc Đặc quyền tối thiểu (Principle of Least Privilege) giúp hạn chế phạm vi hoạt động của mã độc và ngăn chúng thực hiện các lệnh quản trị. Tổ chức cũng cần triển khai các giải pháp Endpoint Detection and Response (EDR) để liên tục giám sát hành vi, kịp thời phát hiện hoạt động bất thường như tải DLL từ vị trí lạ hoặc hành vi đổi tên tệp hệ thống nhằm che giấu.

Cuối cùng, Đào tạo Nhận thức Bảo mật là yếu tố không thể thiếu, giúp nhân viên nhận biết và tránh mở email lừa đảo (phishing), đặc biệt là các tệp đính kèm rủi ro như .lnk, .zip hoặc tài liệu yêu cầu bật Macro — vốn là điểm khởi đầu quen thuộc trong nhiều chiến dịch tấn công như “Operation Hanoi Thief”.