Để giảm thiểu nguy cơ từ dạng tấn công này, doanh nghiệp cần đặc biệt lưu ý các email bất thường và tránh lưu mật khẩu trực tiếp trên trình duyệt, thay vào đó nên sử dụng các trình quản lý mật khẩu chuyên dụng.

Một chiến dịch tấn công mạng tinh vi nhằm vào doanh nghiệp Việt Nam đã được các chuyên gia tại SEQRITE Labs phát hiện, trong đó tin tặc sử dụng CV giả để cài đặt phần mềm gián điệp vào máy tính của nạn nhân.

Chiến dịch có tên Hanoi Thief được xác định vào ngày 3 tháng 11 năm 2025, nhắm thẳng vào bộ phận công nghệ thông tin và đội ngũ tuyển dụng tại Việt Nam thông qua những email lừa đảo có chủ đích.

Mã độc này hoạt động ra sao?

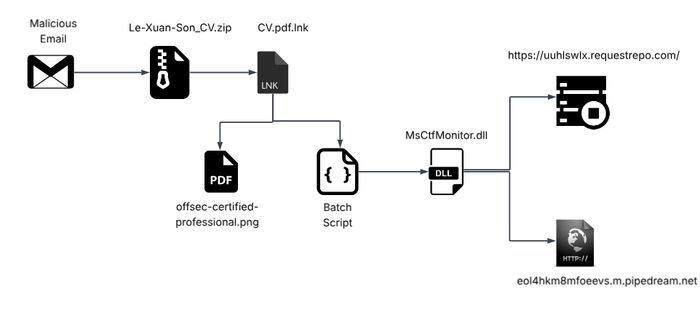

Quy trình tấn công của mã độc

Điểm đáng chú ý của chiến dịch nằm ở kỹ thuật đặc biệt khi một tệp có khả năng hoạt động như nhiều định dạng khác nhau. Tin tặc gửi cho nạn nhân một tệp nén mang tên Le-Xuan-Son_CV.zip, chứa hồ sơ xin việc giả của một người tên Lê Xuân Sơn. Tệp này không chỉ hiển thị nội dung CV khi mở mà còn giấu mã độc bên trong, sẵn sàng kích hoạt khi người dùng thao tác.

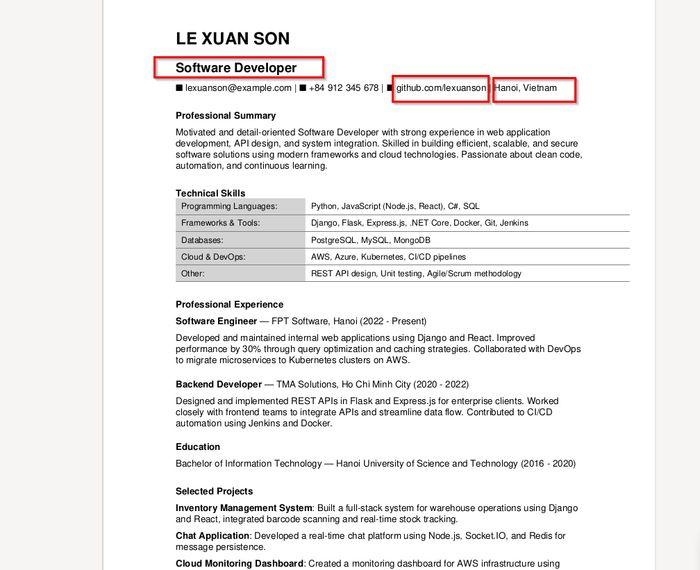

Hồ sơ xin việc giả được chuẩn bị cực kỳ tinh vi nhằm tạo sự tin tưởng cho nạn nhân. CV giả thể hiện ứng viên là một lập trình viên phần mềm đang tìm kiếm cơ hội làm việc tại Hà Nội.

Để tăng độ thuyết phục, tin tặc còn chèn liên kết đến một tài khoản GitHub được lập từ năm 2021, nhưng khi kiểm tra, các nhà nghiên cứu phát hiện tài khoản này hoàn toàn không có hoạt động hay cập nhật, chứng tỏ nó được tạo riêng cho mục đích lừa đảo. Ngay cả số điện thoại trong CV cũng là số giả, không thuộc về bất kỳ ứng viên thật nào.

Nhìn bề ngoài chỉ như một file CV bình thường, nhưng ẩn sâu bên dưới lại là mã độc được ngụy trang kỹ lưỡng

Chuỗi tấn công được chia thành ba giai đoạn chặt chẽ nhằm né tránh sự phát hiện. Giai đoạn đầu tiên diễn ra khi nạn nhân mở file CV, nội dung hồ sơ sẽ hiển thị bình thường để đánh lừa, trong khi phía sau mã độc ngầm kích hoạt.

Đáng chú ý, tin tặc tận dụng các công cụ có sẵn trong Windows thay vì dùng file thực thi độc hại riêng, giúp qua mặt các phần mềm chống virus. Ở giai đoạn thứ hai, mã độc bắt đầu chuẩn bị cài đặt phần mềm gián điệp bằng cách trích xuất dữ liệu mã hóa ẩn trong file CV và tạo các file cần thiết trên hệ thống.

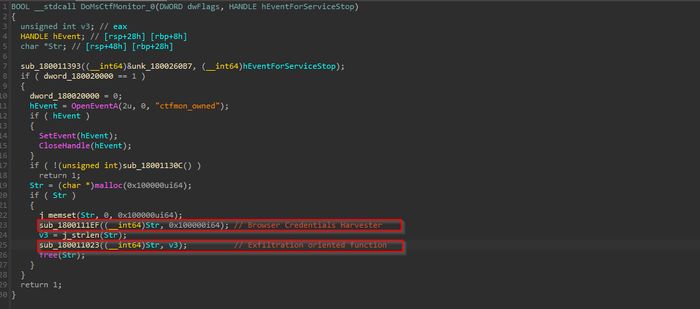

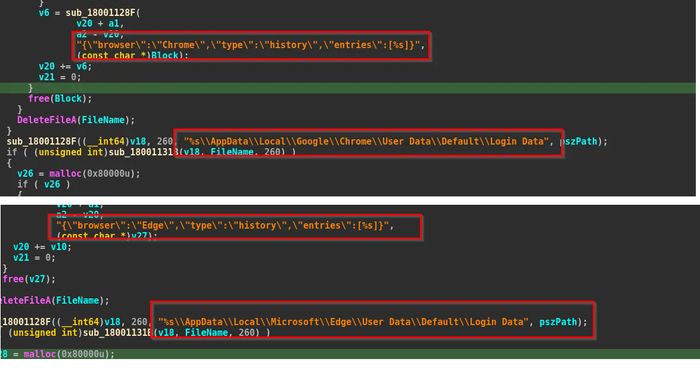

Giai đoạn cuối cùng kích hoạt phần mềm độc hại chính có tên LOTUSHARVEST. Công cụ này được cải trang thành một thư viện hệ thống hợp pháp của Windows, khiến hệ điều hành tự động tải và chạy mà không hay biết. LOTUSHARVEST là phần mềm gián điệp có nhiệm vụ đánh cắp dữ liệu nhạy cảm từ trình duyệt web của nạn nhân, đặc biệt nhắm vào Google Chrome và Microsoft Edge.

Đối tượng mà mã độc này hướng đến

Phần mềm độc hại này thu thập 20 địa chỉ website được truy cập gần nhất từ lịch sử trình duyệt, bao gồm tiêu đề trang và thời điểm truy cập. Nguy hiểm hơn, nó còn trích xuất thông tin đăng nhập và mật khẩu đã lưu trên trình duyệt, bao gồm tài khoản email, mạng xã hội và nhiều dịch vụ trực tuyến khác mà nạn nhân thường dùng.

Mã độc này tích hợp 2 chương trình có nhiệm vụ thu thập thông tin đăng nhập trên trình duyệt và đánh cắp dữ liệu thu được.

Trước khi kích hoạt các chức năng chính, phần mềm tiến hành kiểm tra xem có bị giám sát hay phân tích bởi công cụ bảo mật nào không và sẽ tự động dừng hoạt động nếu phát hiện dấu hiệu bất thường.

Sau khi hoàn tất việc thu thập dữ liệu, LOTUSHARVEST đóng gói toàn bộ thông tin kèm theo tên máy tính và tên người dùng của nạn nhân để tạo một mã nhận diện duy nhất. Phần mềm sau đó thiết lập kết nối mã hóa đến máy chủ của tin tặc và truyền toàn bộ dữ liệu đã đánh cắp. Các nhà nghiên cứu phát hiện tin tặc sử dụng máy chủ với tên miền được tạo ngẫu nhiên để tránh theo dõi và truy vết.

Các trình duyệt bị nhắm mục tiêu là Google Chrome và Microsoft Edge trên máy nạn nhân

Chiến dịch Hanoi Thief chủ yếu hướng vào các phòng ban công nghệ thông tin và đội ngũ tuyển dụng nhân sự trong doanh nghiệp Việt Nam, đặc biệt tại khu vực Hà Nội.

Việc nhắm vào chuyên viên IT là đặc biệt rủi ro, bởi họ thường có quyền tiếp cận với các hệ thống trọng yếu của công ty, bao gồm cơ sở dữ liệu khách hàng, tài chính và thông tin nội bộ. Trong khi đó, tấn công bộ phận nhân sự có thể giúp tin tặc dễ dàng phát tán qua mạng nội bộ nhờ các email tuyển dụng hợp lệ, khiến nhân viên khác mất cảnh giác và mở tệp độc hại.

Để tránh bị tấn công theo hình thức này, doanh nghiệp cần tăng cường cảnh giác với email có tệp đính kèm từ nguồn không rõ ràng, đặc biệt là những hồ sơ xin việc không được yêu cầu trước. Đồng thời, không nên lưu mật khẩu trực tiếp trong trình duyệt mà nên sử dụng các trình quản lý mật khẩu chuyên dụng để hạn chế rủi ro. Các giải pháp bảo mật hiện nay có thể phát hiện và ngăn chặn chiến dịch này, nhưng yếu tố con người vẫn luôn là mắt xích yếu nhất trong hệ thống phòng vệ an ninh mạng.