Không cần mã hóa dữ liệu, loại mã độc Android này vẫn khiến người dùng hoàn toàn mất kiểm soát điện thoại của mình.

Các chuyên gia an ninh mạng đã cảnh báo về chiến dịch tấn công mới nhắm vào người dùng Android, với mã độc có tên DroidLock. Nó không chỉ đánh cắp dữ liệu mà còn chiếm quyền kiểm soát thiết bị, khóa người dùng và đòi tiền chuộc nếu muốn lấy lại quyền truy cập.

Theo các nhà nghiên cứu, chiến dịch này chủ yếu nhắm vào người dùng nói tiếng Tây Ban Nha, nhưng nguy cơ lây lan ra các quốc gia khác là rất lớn nếu không có biện pháp ngăn chặn kịp thời.

Mã độc này giả mạo các nhà mạng và thương hiệu quen thuộc để phát tán, đánh lừa người dùng cài đặt ứng dụng giả mạo.

DroidLock được phát tán thông qua các trang web lừa đảo (phishing), mời người dùng cài đặt ứng dụng giả mạo nhà mạng hoặc các thương hiệu nổi tiếng. Trên thực tế, ứng dụng này chỉ là công cụ trung gian để cài đặt mã độc nguy hiểm hơn vào thiết bị.

Sau khi được cài đặt, DroidLock lợi dụng quyền Quản trị thiết bị (Device Administrator) và Dịch vụ Trợ năng (Accessibility Services) để dần dần chiếm quyền điều khiển toàn bộ điện thoại Android.

Khi người dùng cấp quyền Trợ năng, mã độc có thể tự động phê duyệt thêm các quyền khác mà không cần sự đồng ý sau. Những quyền này bao gồm truy cập vào tin nhắn SMS, nhật ký cuộc gọi, danh bạ và âm thanh, tạo điều kiện cho kẻ tấn công thu thập thông tin và gia tăng sức ép trong quá trình đe dọa tống tiền.

Ngoài ra, DroidLock còn tận dụng Dịch vụ Trợ năng để tạo các lớp phủ (overlay) chồng lên các ứng dụng khác. Các lớp phủ này có thể:

Ghi lại mẫu mở khóa của thiết bị, cho phép kẻ tấn công truy cập hoàn toàn vào điện thoại.

- Hiển thị một màn hình cập nhật Android giả, yêu cầu người dùng không được tắt hoặc khởi động lại thiết bị

Những thủ đoạn này khiến nạn nhân khó nhận ra rằng thiết bị của mình đã bị kiểm soát từ xa.

Điều khiển thiết bị từ xa trong thời gian thực, khóa máy để ép nạn nhân trả tiền chuộc.

Theo các chuyên gia, DroidLock sử dụng VNC (Virtual Network Computing) để cho phép tin tặc điều khiển thiết bị từ xa trong thời gian thực. Với công cụ này, kẻ tấn công có thể:

- Kích hoạt camera, tắt âm thanh.

- Can thiệp vào các thông báo.

- Gỡ bỏ cài đặt ứng dụng.

- Thu thập thông tin đăng nhập và mẫu mở khóa màn hình.

- - Thay đổi mã PIN , khóa hoàn toàn quyền truy cập của người dùng.

Các nhà nghiên cứu cảnh báo:

“Sau khi được cài đặt, DroidLock có thể xóa dữ liệu, thay đổi mã PIN, chặn mã OTP (mật khẩu dùng một lần) và điều khiển giao diện người dùng từ xa”.

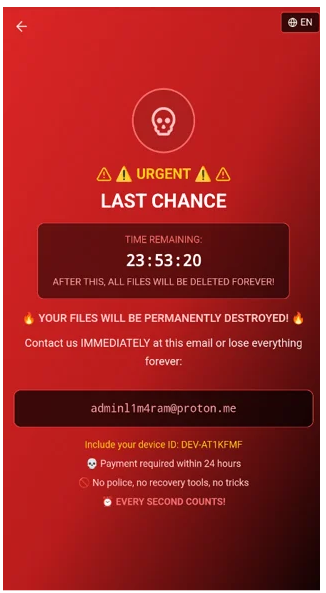

Trên thiết bị bị nhiễm, DroidLock hiển thị thông báo đe dọa với thời gian giới hạn, thường là 24 giờ , kèm theo cảnh báo rằng dữ liệu sẽ bị xóa vĩnh viễn nếu nạn nhân không thanh toán tiền chuộc đúng hạn.

Các chuyên gia cảnh báo về nguy cơ mã độc này lan rộng, người dùng cần phải hết sức cẩn trọng.

Chuyên gia nhận định, nếu chiến dịch DroidLock thành công tại Tây Ban Nha, loại mã độc này hoàn toàn có thể lan rộng sang các thị trường khác , bao gồm cả khu vực châu Á.

Để bảo vệ bản thân, người dùng Android được khuyến nghị:

Chỉ cài đặt ứng dụng từ các kho ứng dụng chính thức , không tải app từ các liên kết trong SMS, email hay tin nhắn.

Kiểm tra kỹ tên nhà phát triển, số lượt tải và đánh giá người dùng trước khi quyết định cài đặt.

Cảnh giác với các ứng dụng yêu cầu quyền Trợ năng, SMS hoặc camera không cần thiết.

Sử dụng giải pháp bảo mật di động có khả năng phát hiện mã độc trong thời gian thực.

- Luôn cập nhật Android, Google Play Services và các ứng dụng quan trọng để khắc phục các lỗ hổng bảo mật.

Theo: MalwareBytes