Thay vì những CAPTCHA thông thường, người dùng sẽ đối mặt với một loạt chỉ dẫn trông có vẻ an toàn nhưng thực chất là cạm bẫy nguy hiểm.

Một hình thức tấn công mạng mới đã xuất hiện, sử dụng kỹ thuật xã hội tinh vi để đánh lừa người dùng tự cài đặt phần mềm độc hại lên thiết bị của họ. Theo báo cáo từ Malwarebytes, phương pháp này ngụy trang các tệp độc hại dưới dạng yêu cầu CAPTCHA – một công cụ xác minh phổ biến mà người dùng thường không đề phòng. Tuy nhiên, thay vì bảo vệ, những tệp này – thường là tệp đa phương tiện hoặc HTML – lại được thiết kế để đánh cắp dữ liệu cá nhân hoặc hoạt động như một công cụ truy cập từ xa trái phép.

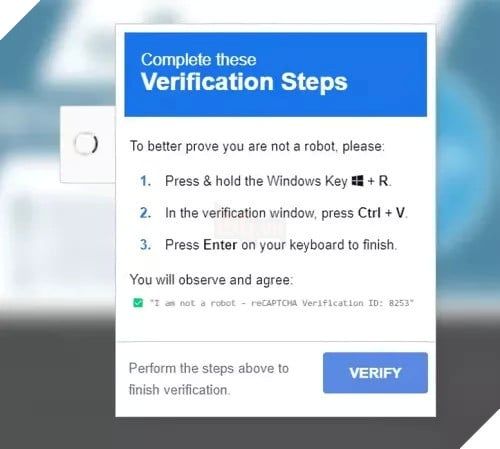

Cuộc tấn công bắt đầu khi người dùng truy cập vào một trang web và được yêu cầu xác minh “không phải robot”. Thay vì gặp CAPTCHA thông thường, họ sẽ thấy một loạt hướng dẫn trông có vẻ vô hại nhưng thực chất là bẫy. Ví dụ, thông báo có thể yêu cầu: “Nhấn và giữ phím Windows + R, dán mã xác minh bằng Ctrl + V, sau đó nhấn Enter để hoàn tất”. Những bước này thực chất là để kích hoạt các lệnh độc hại mà người dùng vô tình thực thi.

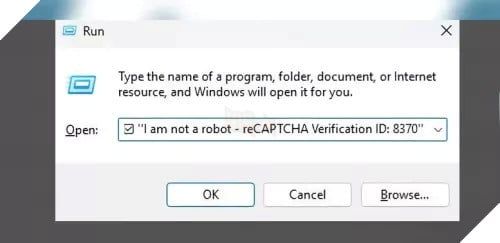

Phía sau hậu trường, trang web sử dụng JavaScript để sao chép các lệnh nguy hiểm vào bộ nhớ tạm. Trên các trình duyệt dựa trên Chromium, điều này có thể thực hiện được nhờ quyền truy cập clipboard – quyền mà Windows mặc định cho phép khi người dùng chọn “Tôi không phải là robot”. Lệnh này sau đó được dán vào hộp thoại Run, trông giống như một thông báo xác minh thông thường, nhưng thực chất là để kích hoạt lệnh “mshta” nhằm tải xuống các tệp độc hại từ máy chủ từ xa. Những tệp này thường được ngụy trang dưới dạng MP3 hoặc MP4, chứa các lệnh PowerShell được mã hóa để âm thầm cài đặt phần mềm độc hại như Lumma Stealer hoặc SecTopRAT – cả hai đều nhắm mục tiêu đánh cắp dữ liệu nhạy cảm.

Phương pháp này đặc biệt nguy hiểm vì nó lợi dụng sự tin tưởng của người dùng vào CAPTCHA, khiến ngay cả những người dùng cẩn thận cũng có thể trở thành nạn nhân. Để tự bảo vệ, Malwarebytes khuyên người dùng nên cảnh giác với các hướng dẫn từ những trang web không đáng tin cậy và sử dụng phần mềm chống độc hại để chặn các tập lệnh và trang web nguy hiểm. Các tiện ích mở rộng trình duyệt chặn tên miền lừa đảo cũng là một biện pháp phòng thủ hiệu quả.

Mặc dù việc tắt JavaScript có thể ngăn chặn việc chiếm đoạt clipboard, điều này lại gây ra nhiều bất tiện khi duyệt web. Malwarebytes đề xuất một giải pháp thực tế hơn: sử dụng một trình duyệt riêng biệt cho các trang web đáng tin cậy và một trình duyệt khác cho những trang web ít an toàn hơn, giúp giảm thiểu rủi ro mà vẫn đảm bảo trải nghiệm mượt mà.